「LokiBot」がアンダーグラウンドのオンライン掲示板において情報窃取およびキーロガー機能を持ったマルウェアとして初登場してから、数年にわたりさまざまな機能が追加されてきました。2018年1月下旬の活動では、LokiBotのマルウェアファミリが「Windows Installer」のインストールを利用したり、2019年6月には不正なISOファイルが添付されたスパムメールを含む新しい拡散手法を導入したことがわかりました。今回確認されたLokiBotの新しい亜種の解析では、活動を持続する仕組みが更新され、ステガノグラフィを通してコードを隠ぺいすることでシステム内での検出を回避する機能を改善したことが示されています。 (さらに…)

続きを読む企業のオンラインインフラストラクチャが、分散化や、クラウド、モバイル、モノのインターネット(Internet of Things、IoT)といった技術の導入によって複雑化するにつれ、修正プログラム(パッチ)管理はさらに時間とリソースを消費する作業になりました。しかしながら、パッチの適用の先送りは、セキュリティ上のリスクをもたらす場合があります。消費者信用情報会社「Equifax」で発生した2017年の情報漏えいは、パッチの適用を先送りした結果セキュリティがどれほど脅威に晒されるのかを示す具体的な事例です。何百万という顧客の個人情報を露出してしまう結果となったこの事例は、最終的にはEquifaxがパッチを適用していなかったWebアプリケーションの脆弱性に起因していました。 この脅威が引き起こした状況が落ち着いた際、Equifaxは、英国の個人情報保護監督機関(Information Commissioner’s Office 、ICO)によって課された50万ポンド(2019年8月7日時点で約6千万円)の罰金に加え、最大4億3,900万ドル(2019年8月7日時点で約465億円)の経済的損失があったとの見積もりを発表しました。

(さらに…)

サイバー犯罪集団「TA505」に関する最新の調査以来、ここ数週間にわたってさまざまな国を狙う同集団の活動が確認されています。TA505は、アラブ首長国連邦(UAE)やサウジアラビアのような中東の国、インド、日本、アルゼンチン、フィリピン、そして韓国のようなその他の国を狙っていることが判明しました。

本記事では、TA505の活動に関する新しい情報と侵入の痕跡(Indicators of Compromise、IoCs)、最新の手口、そして特に2019年6月に確認された活動の手順について解説します。また、今回新しく確認された2つのマルウェアの解析も行いました。

「Gelup」(「Trojan.Win32.GELUP.A」として検出)は6月20日の活動で利用されました。このマルウェアは「ユーザー アカウント制御(UAC)」を回避し、その他の脅威を読み込むローダとして機能します。また、以前の活動で利用された遠隔操作ツール(Remote Access Tool、RAT)「FlawedAmmyy RAT」と同じパッカーを使用しています。「FlowerPippi」(「Backdoor.Win32.FLOWERPIPPI.A」として検出)は、日本、インド、そしてアルゼンチンを狙った活動で利用が確認された新しいバックドア型マルウェアです。GelupおよびFlowerPippiに関する、感染の流れやコマンド&コントロール(C&C)通信を含む詳細な解析結果は技術的概要を参照してください。

続きを読む2月28日のブログ記事において、日本国内で確認された古いExcel4.0マクロを利用した攻撃について報告しました。この攻撃の背後には特定のサイバー犯罪者集団の存在が推測されていますが、トレンドマイクロでは過去2ヶ月間に行われた同一のサイバー犯罪者集団によるものと考えられる新たな攻撃を徹底的に追跡し、様々な攻撃手法を確認しました。このサイバー犯罪者集団はさまざまなマルウェアを利用して複数の金融機関や小売企業を狙った攻撃を続けており、セキュリティ企業「Proofpoint」によって「TA505」と名付けられた集団と同一と考えられます。最新の活動では主に韓国のユーザに狙いを定め、HTML形式の添付ファイルを使って遠隔操作ツール(Remote Access Tool、RAT)「FlawedAmmyy RAT」のダウンローダへ誘導する不正な.XLSファイルを拡散したことが確認されました。

続きを読むモノのインターネット(IoT、internet of things)は、一般家庭や工場と同様に企業の在り方をも変えつつあります。職場における従業員が個人的に所有するIoTデバイスの存在とその利用は、IoTがどのようにして企業や法人に変化を促したかを最も明確に示しています。

(さらに…)

トレンドマイクロは、Miraiの新しい亜種(Backdoor.Linux.MIRAI.VWIPTとして検出)を確認しました。この亜種は合計13件の脆弱性を利用します。そのほとんどが以前のMiraiに関連した攻撃において利用されてきました。典型的なMiraiの亜種はバックドアと分散型サービス拒否(Distributed Denial of Service、DDoS)の機能を持っています。しかしながら、今回の場合、13件の脆弱性すべてを1つの活動においてまとめて使用した初めての事例として、他のMiraiの事例と比べて注目されています。

(さらに…)

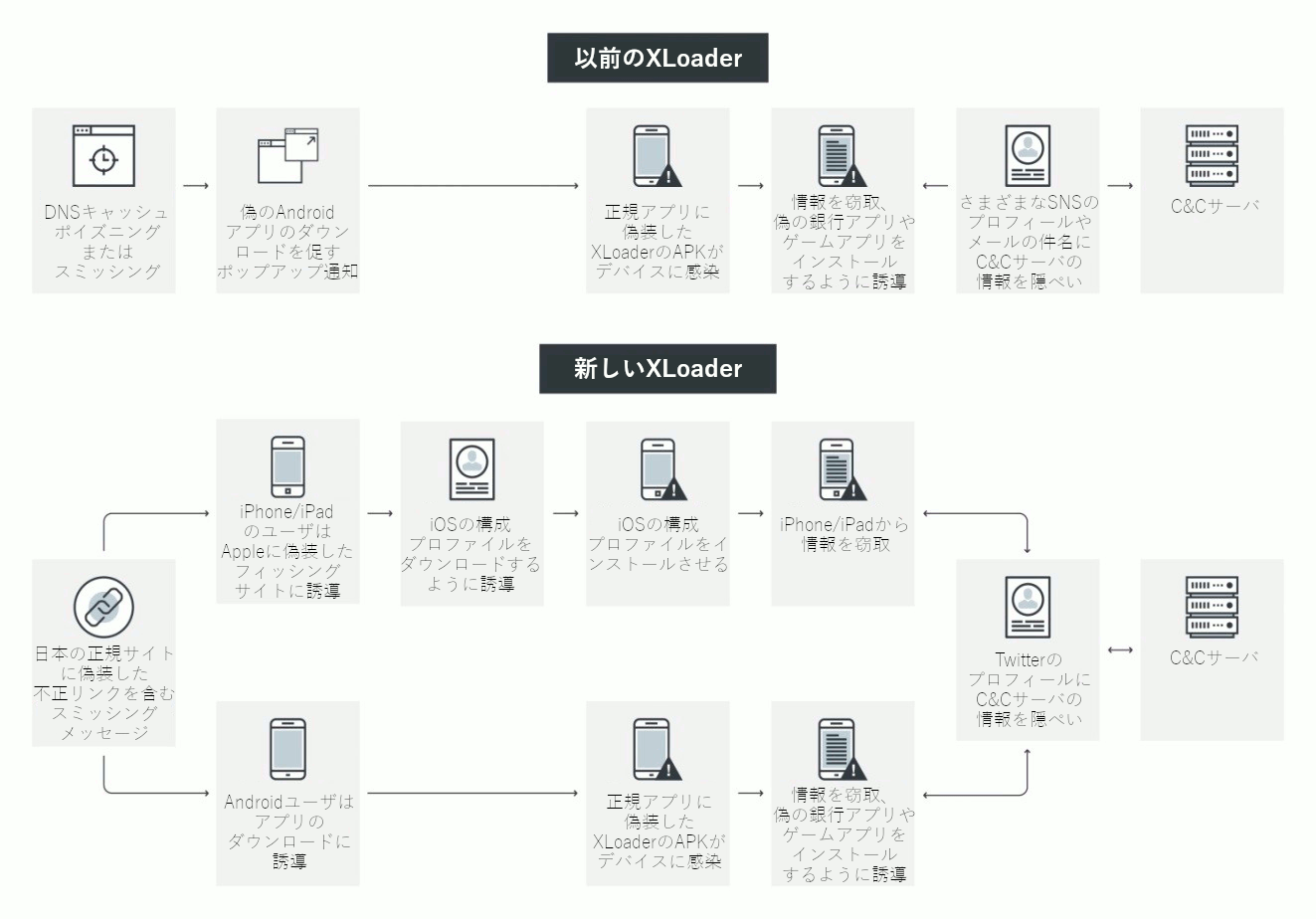

偽装SMSを発端とする国内スマートフォン利用者を狙った攻撃の継続と新たな変化については3月15日の記事にてお知らせしました。本記事ではその新たな変化についてより詳細な解析をお伝えします。この攻撃で使用されるAndroid向け不正アプリとして、トレンドマイクロは「XLoader」の新しい亜種(「AndroidOS_XLoader.HRXD」として検出)の拡散を確認しました。2018年12月11日の記事で報告した以前のバージョンは、FacebookやChromeのような正規アプリに偽装して情報を窃取するAndroid端末向け不正アプリでした。今回確認された亜種は、Android端末に対しては正規セキュリティアプリに偽装して端末に侵入します。また、iPhoneなどのiOS端末に対してはiOSの構成プロファイルをインストールさせることで端末情報を窃取します。このようなデプロイ手法に加えて、コマンドや、コマンド&コントロール(C&C)サーバのアドレスを隠ぺいするSNSの種類にも変化が確認されました。新しい亜種は、前回の調査における最新バージョンに続けて6.0とラベル付けされています。

■感染の流れ

図1:XLoaderの感染の流れ

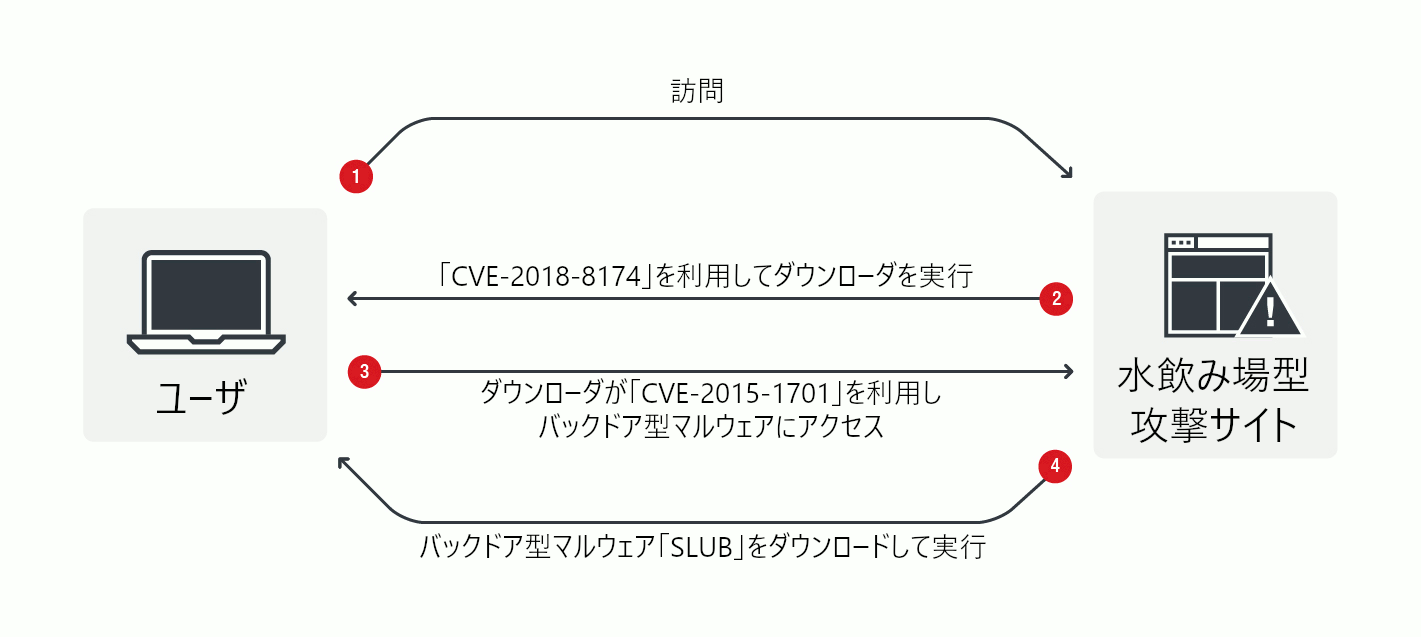

トレンドマイクロは、2019年2月下旬、新しいバックドア型マルウェア「SLUB」を送り込み感染PCから情報を窃取する攻撃を確認しました。この攻撃は、改ざんしたWebサイトに攻撃コードを仕込む「水飲み場型攻撃」によって対象PCを感染させ、リポジトリホスティングサービス「GitHub」およびコミュニケーションプラットフォーム「Slack」を利用してコマンド&コントロール(C&C)通信を行います。SLUBは、感染PCから収集したファイルを、ファイル共有サービス「file.io」を利用して攻撃者に送信します。トレンドマイクロがSLUBを確認した時点で、このマルウェアは一般的にはまだ存在を認識されていないようでした。チャットプラットフォームが悪用される可能性については以前から指摘していましたが、Slackの悪用が確認されたのは今回が初めてです。

調査によって判明した「戦略、技術、手法(Tactics, Techniques and Procedures、TTP)」から、今回の攻撃は、通常のサイバー攻撃ではなく、有能な攻撃者によって実行された隠ぺい性の高い標的型攻撃だと考えられます。トレンドマイクロは、問題の脅威についてすぐにカナダのCSIRT(Computer Security Incident Response Team)である「Canadian Centre for Cyber Security」に通知しました。同センターは水飲み場型攻撃に利用されたWebサイトの運営者に注意喚起し、この脅威への対処を支援しました。

■水飲み場型攻撃と脆弱性の利用による感染の流れ

図1は水飲み場型攻撃による感染の流れを図示したものです。

図1:感染の流れ