トレンドマイクロでは、スマートフォンの急速な普及とともに、Android OS を搭載したモバイル端末(以下、Android端末)を狙う不正プログラムが急増している傾向について、本ブログを通じて、随時報告してきました。

/archives/4697

/archives/4353

トレンドマイクロでは、スマートフォンの急速な普及とともに、Android OS を搭載したモバイル端末(以下、Android端末)を狙う不正プログラムが急増している傾向について、本ブログを通じて、随時報告してきました。

| 2012年6月27日~29日にかけて開催された Google の開発者向けイベント「Google I/O 2012 Keynote」によれば、Android OS を搭載した端末(以下、Android端末)用アプリの公式マーケットである「Google Play」に登録されたアプリおよびゲーム数は 60万本を突破したと発表しています。 |

Android OS を搭載した端末(以下、Android端末)向け正規のアプリ配信サイト「Google Play」が存在しているにもかかわらず、サイバー犯罪者は、いまだに不正な Android端末向けゲームのアプリケーションを彼ら自身の Webサイトなどで配信しており、ユーザは被害に遭う危険性にさらされ続けているようです。現在、サイバー犯罪者は、Android端末向けゲームの売れ筋をまとめた「ベストセラー – ゲーム」のリストを利用しています。

続きを読むトレンドマイクロは、2012年6月下旬、当ブログにて「ANDROIDOS_BOTPANDA.A」として検出されるAndroid端末向け不正プログラムが利用する技術について報告。この不正プログラムは、感染した端末から自身の削除を難しくするよう特定のファイルを変更する機能を備えています。この不正プログラムの被害を受けたユーザのために、トレンドマイクロでは、「ANDROIDOS_BOTPANDA.A」によって変更されたファイルを修復する特別なツールを公開しています。この修復ツールは、「BotPanda Cleaner」と呼ばれ、Google Play からダウンロードいただけます。

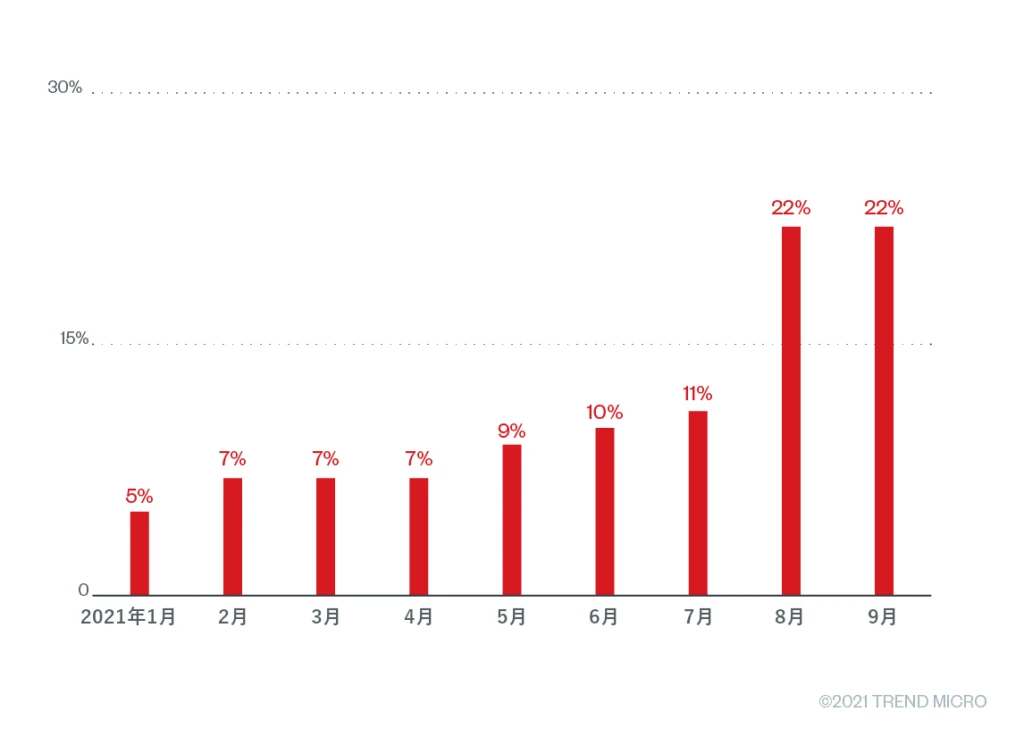

続きを読む「DX(デジタルトランスフォーメーション)」や「2025年の崖」など新たなデジタル世界への対応と変革が推進される中、これらの変化を悪用する多くのオンライン攻撃や脅威が被害を拡大させています。同様に、ビジネスメール詐欺(Business Email Compromise、BEC)は、被害者の数を減少させているにもかかわらず、依然として法人組織に最も大きな金銭的損失をもたらすサイバー犯罪の1つとして確認されています。トレンドマイクロは、BECの脅威動向を継続的に監視するなかで、2021年1~9月にかけて検出数が増加していることを観測しました(図1)。

トレンドマイクロは、水飲み場型攻撃を経由して中国国内のオンラインギャンブル企業を狙う新種のマルウェアを発見しました。水飲み場型攻撃に用いられる改ざんサイトへアクセスしたサイト訪問者は、Adobe Flash PlayerやMicrosoft Silverlightなどの著名なアプリの正規インストーラを偽装したマルウェアローダをダウンロードするよう仕向けられます。このローダを詳しく調べると、商用のペネトレーションテストツール「Cobalt Strike」のシェルコード、あるいはPythonで書かれたドキュメント化されていないバックドア型マルウェアを読み込むことがわかりました。トレンドマイクロは、この新たに確認されたマルウェアを「BIOPASS RAT(Remote Access Trojan)」と命名しました。

続きを読む※7月26日更新 (当初公開日7月19日)

7日26日の時点でも、引き続き同種の不審スポーツ中継サイトへ誘導する偽装ページがWeb検索で確認されています。偽装ページは正規サイトの改ざんもしくは乗っ取りによる投稿の手口は変わっていませんが、誘導先はブラウザ通知スパムに加え、不審サイト上で動画視聴のためと称してメールアドレスなどの個人情報を登録させる手口も確認しました。今後も同様の不審サイトへの誘導手口が継続するものと考えられます。騙されないためにもこのような手口に対する注意が必要です。

図:7月26日時点で確認した不審スポーツ中継サイトへの誘導を行うWebページの例

本文はニュース記事などをコピーしたものと推測される

図:誘導先の不審スポーツ中継サイトの例

図:別の不審スポーツ中継サイトの例

視聴のために会員登録を促す

続きを読む

攻撃者集団「Iron Tiger」による東南アジアのギャンブル企業を標的とした攻撃キャンペーン「Operation DRBControl」が確認されてから1年以上が経過しましたが、この度「Iron Tiger」が引き続きギャンブル業界を狙っている証拠が新たに確認されました。

このブログ記事では、Iron Tigerが攻撃に使用するツールキットが更新され、従来3つのファイルを使用して感染させるマルウェアであった「SysUpdate」が5つのファイルを使用するものへ変更された点について解説します。また、これまでに確認されている類似の「TTPs(=Tactics, Techniques and Procedures:戦術、技術、手順)」から考察される他の攻撃者グループとの関連性について説明します。最後に、Iron Tigerが使用するルートキットについて解説します。中でもカーネルレベルでファイルを隠蔽するために使用されるルートキットは、これまでIron Tigerによる使用が確認されていなかったものです。

続きを読む