トレンドマイクロでは、スマートフォンの急速な普及とともに、Android OS を搭載したモバイル端末(以下、Android端末)を狙う不正プログラムが急増している傾向について、本ブログを通じて、随時報告してきました。

/archives/4697

/archives/4353

■2012年上半期、予想を上回る増加

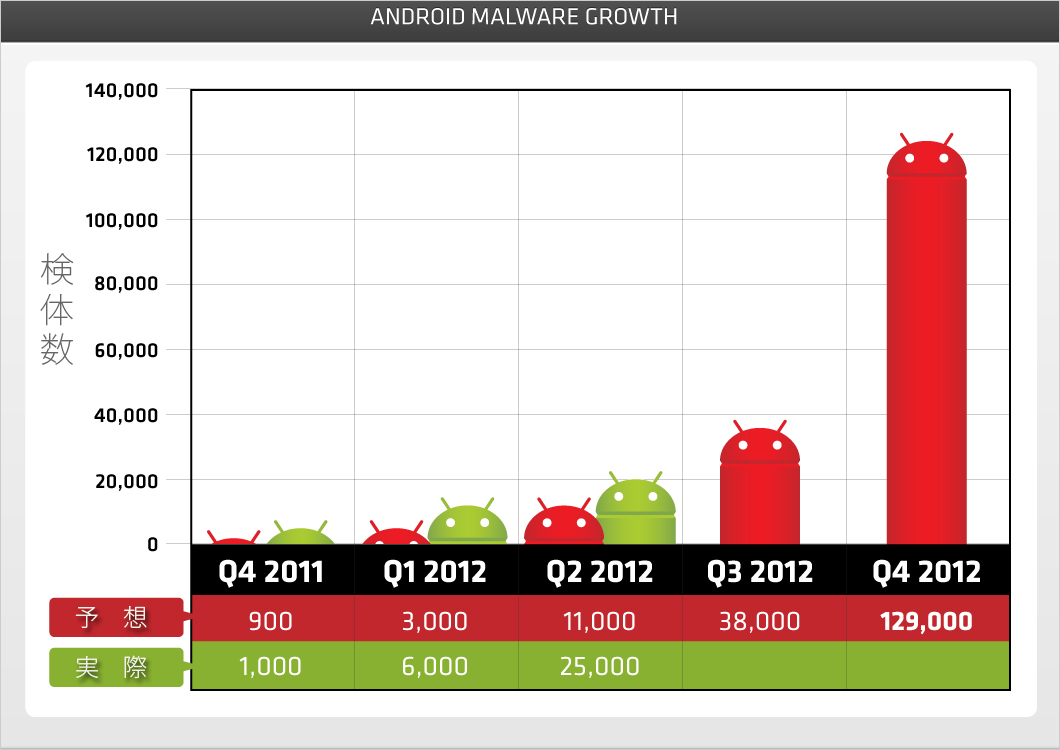

このように急増する傾向は、2012年上半期になってもその勢いは収まらず、実際は、予想を上回るといえる状況になっています。

トレンドマイクロは、2012年第1四半期に約5,000個の不正なアプリに検出対応しましたが、この数値は、2012年1月時点の予想のほぼ 2倍となりました(※1)。第2四半期になってもその状況は悪化し続け、さらに 19,000個の不正なアプリに検出対応しました。これまでの累計数は、今年初めに予想した 11,000個を大幅に上回る約25,000個となっています。

※1:実際の数値は、千単位の概数となります。

|

|

|

■Android端末を狙う不正プログラムトップ10のファミリによく見られる3つの機能

一方、Android端末を狙う不正プログラムが初めて確認された 2010年8月から最近の 2012年6月末日までに検出対応した検体をファミリ別に分類すると、そのトップ10 は、以下のようになります(カッコ内は主な機能)。

| 順位 | ファミリ名 |

| 1 | FAKE(「プレミアムサービス」の悪用) |

| 2 | ADWAIRPUSH(アドウェア) |

| 3 | BOXER(「プレミアムサービス」の悪用) |

| 4 | DROIDKUNGFU (情報収集、クリック詐欺、不正ダウンローダ、ルート権限取得) |

| 5 | PLANKTON(情報収集) |

| 6 | JIFAKE(「プレミアムサービス」の悪用) |

| 7 | GEINIMI(情報収集、不正ダウンローダ、GPS情報収集) |

| 8 | SMSAGENT(「プレミアムサービス」の悪用) |

| 9 | KMIN(情報収集) |

| 10 | TROJSMS(「プレミアムサービス」の悪用) |

検体数としては、上記のトップ10のファミリのみで全体の 58%を占めていました。また、機能別には、この 58%中の約半分が「プレミアムサービス」を悪用する機能を備えており、情報収集および強引に広告表示するアドウェアの機能を備えている不正プログラムが続きます(図2参照)。

|

|

|

トップ10を占めるこれら3つの機能は、それぞれ具体的には以下のような手口を行使します。

- 「プレミアムサービス」の悪用

この機能を備える不正プログラムは、通常、正規アプリを装った「偽アプリ」として侵入します。例えば、人気ゲームアプリ「Angry Birds Space」や、農場シミュレーションゲーム「Farm Frenzy 3(ファームフレンジー 3)」、人気写真共有アプリ「Instagram」、さらに、iOSのみで提供されている人気ゲーム「Temple Run」といったアプリが対象となりました。これらの人気アプリを装った不正プログラムが誤ってインストールされると、高額の料金が発生する特定の番号に無断で「SMS のメッセージ(以下、テキストメッセージ)」を送信します。この結果、この機能を備える不正プログラムに感染した端末のユーザは、知らない間に送信されたテキストメッセージに伴う高額な金額を請求されることとなります。 - 強引な広告表示

この機能を備える不正プログラムのファミリ名としては、「ADWAIRPUSH」などが該当し、これらは、プッシュ配信を用いて広告を表示するアドウェアに分類されます。このようなプッシュ配信での広告表示は、スクリーンのコーナや下部に”控えめ”に表示する通常の広告と異なり、以下のような強引な方法で、執拗に広告表示を促すのが特徴です。・端末上にインストールされているWebブラウザのホームページを、表示させたい広告に変更する

・端末のホーム画面上にショートカットを作成する

・端末の「通知」機能を用いて「Notification(通知)」欄に繰り返し広告を表示する - 情報収集

端末から収集された情報は、不正プログラムを操作するサイバー犯罪者の手に渡り、悪用される恐れがあることから、この機能は、ユーザにとって最も懸念する手口になります。情報収集機能を備えたこの種の不正プログラムが確認された当初、以下のような情報を収集することが確認されていました。・端末の機種・モデル

・端末識別番号(IMEI)

・国際携帯機器加入者識別情報(IMSI)

・設定言語

・国コード

・携帯電話事業者のネットワークのコード

・OSのバージョン

・電話番号

・SIMのシリアル番号

・SMSセンターの番号

・Android ID

・位置情報(GPS)その後、サイバー犯罪者側でのAndroid端末を狙う不正プログラムの開発技術も向上し、情報収集機能を備えた不正プログラムは、最近では以下の情報を収集して送信し始めていることを確認しています。

・アクセスポイントおよびインターネット接続状況

・利用可能なシステムのメモリ

・通話ログ:通話者または通話先の電話番号、通話のタイプ(着信・発信・不在着信)、通話の日時、通話時間

・連絡先リスト:氏名、電話番号

・Googleのアカウント

・インストールされているアプリ:アプリ名、パッケージ名、パッケージのバージョン

・SMS のメッセージ:テキストメッセージの本文、タイムスタンプ

・接続の種類(例:WiFiなど)

・閲覧したURLAndroid端末を狙う不正プログラムの中でも「NICKISPY」や「GONESIXTY」、「DORDRAE」などのファミリは、上述の情報の幾つかを収集する機能を備えています。こうしたことから、サイバー犯罪者は、無自覚なユーザから金銭を得るために、絶えず自身の “製品”を向上させ続けていると言えるでしょう。また、Android端末を狙う不正プログラムは、もはや「機能を検証する」という段階を終了し、いまや「完全版を配備する」という時期にさしかかっているとも言えるでしょう。

■Android端末を狙う不正プログラムトップ10のファミリによく見られる3つの機能

「ANDROIDOS_DOUGALEK.A」は、動画を装った不正なアプリの検出名で、連絡先情報(名前・電話番号・メールアドレス)や感染した端末の電話番号といった個人情報をレンタルサーバに不正に転送していました。これらの不正なアプリは、「○○ the Movie」という名で配信されていました。

「ANDROIDOS_ADOP.A」は、人気ゲーム「ゼルダの伝説(英語名:The Legend of Zelda)」を装った偽アプリの検出名。ホーム画面上にショートカットを作成する強引な手法で広告を表示する機能を備えていました。

「ANDROIDOS_FAKETIMER.A」は、ワンクリック詐欺に利用された検出名で、成人向けコンテンツを閲覧しようとすると、利用料金の支払を要求されることになります。この不正アプリのコードを解析結果から、「未入金:お支払いの確認がとれておりません。未入金の場合は規約に沿ったご請求をさせて頂きます」というメッセージを表示させ、こうしたメッセージを5分毎に表示される仕掛けになっていることが判明しました。なお、後日、この不正アプリを開発した業者が逮捕されることになりました。

なお、「ANDROIDOS_DOUGALEK.A」および「ANDROIDOS_ADOP.A」として検出される不正なアプリは、当時、公式アプリストア「Google Play」で配布されていました。

■Android端末を安全に使用するためには?

Android端末のユーザは、以下のTIPSを参考に、安全への自覚を持ってアプリをダウンロードするよう心がけてください。また、スマートフォンを導入している企業は、社員のスマートフォンから誤って企業の情報が流出しないためにも、携帯する社員に対して、以下のTIPSを理解して使用する社員教育を施す必要があります。

- セキュリティソフトやサービスを導入し、適切に運用すること

- Android端末の標準装備のセキュリティ機能を活用すること(「設定」-「現在地情報とセキュリティ」)

- 「Wi-Fi」の自動接続を無効にすること

- 公式の Androidマーケットや信用ある Androidマーケット以外を利用しないこと

- アプリをダウンロードする際、デベロッパーを確認し、ユーザのレビューにも一読すること

- ダウンロードするごとに、アクセス許可項目を確認し、許可する前に、そのアプリの機能上必要がどうか、十分に確認すること

「ウイルスバスターモバイル for Android」をご利用のユーザは、「不正アプリ対策」によってこのような脅威から保護されます。また、「ウイルスバスターモバイル for Android」は、トレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」と連携し、最新の脅威の情報を用いてユーザを保護します。

企業においては、「Trend Micro Mobile Security」により、こうしたスマートフォンを狙う脅威から保護されます。

さらに、トレンドマイクロでは、モバイルアプリケーション評価技術「Trend Micro Mobile App Reputation(MAR)」を提供しています。このMARは、クラウドセキュリティ技術基盤「Trend Micro Smart Protection Network」と連携し、Android端末などのスマートフォン向けアプリケーションを、「不正な挙動の分析」、「プライバシーリスク」、「システムリソース消費量」の3点により自動的に分析・評価して、スマートフォンを狙う脅威からユーザを保護します。

※協力執筆者:Macky Cruz(Technical Communications, TrendLabs)