サイバー犯罪者は常に多数の注目が集まる話題を狙っています。コロナ禍によりワクチン接種の情報に多数の関心が集まっている中、厚生労働省のコロナワクチン情報サイトを偽装するフィッシング詐欺サイトを確認しました。本ブログ記事ではこの偽サイトについて報告します。偽サイトのデザインは厚生労働省の正規コロナワクチン情報サイトである「コロナワクチンナビ」の「ワクチンを受けるには」ページ(https://v-sys.mhlw.go.jp/flow/)をコピーしたものと考えられます。また偽サイトへの誘導経路としては自衛隊の大規模接種センターを騙るフィッシングメールが確認されており、防衛省からも注意喚起がなされています。

図:コロナワクチン情報の偽サイトの表示例

続きを読む

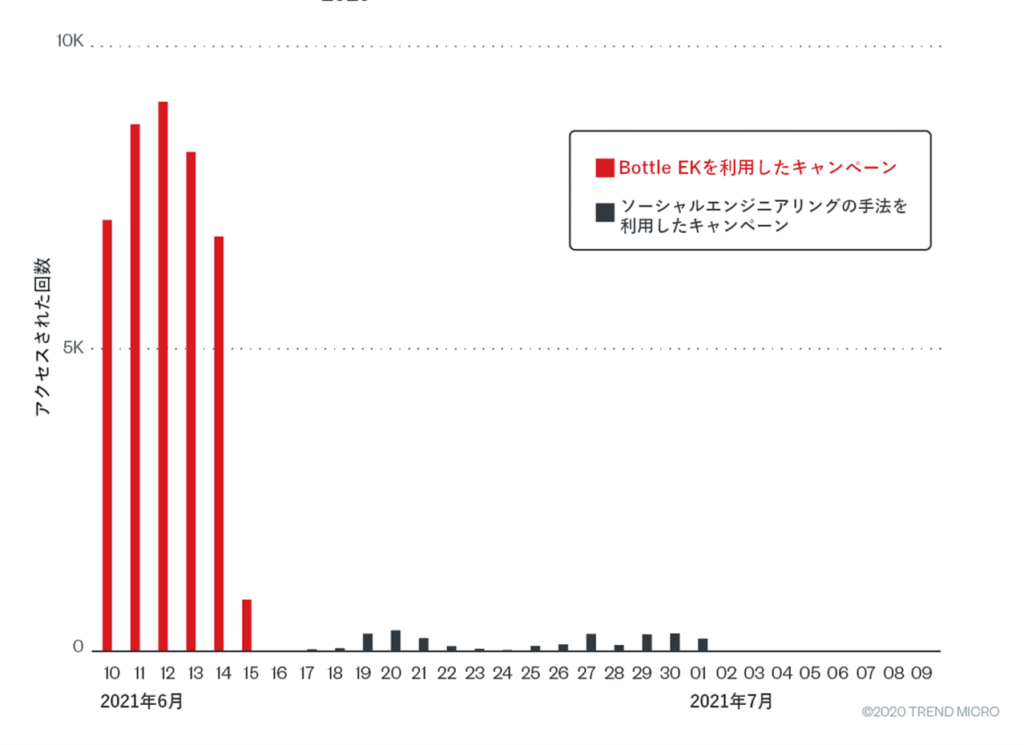

サイトに誘導されたユーザのトラフィック(全世界)-1024x745.png)

.png)