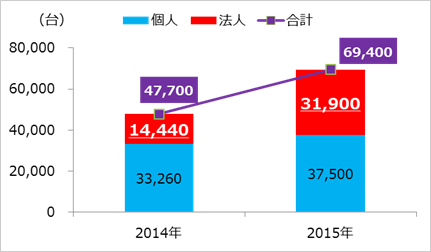

トレンドマイクロでは、2015年1年間における国内外の脅威動向について分析を行いました。この 2015年を通じ、主に個人利用者を狙うものと思われてきた「ランサムウェア」や「オンライン銀行詐欺ツール」など金銭を狙うサイバー犯罪について、法人利用者でも被害が拡大している傾向が明らかになりました。

|

Victim or potential business partner? (訳:身代金を支払いますか、またはビジネスパートナーになりますか?)

2015年9月、Cryptoランサムウェア「Chimera」が確認されました。そして上述の質問は、このChimera(トレンドマイクロの製品では「Ransom_CRYPCHIM.A」として検出)が投げかける質問です。Chimeraは一見すると、典型的な Cryptoランサムウェアのように見えます。しかし、Chimeraには、3つの目立った特徴があります。

続きを読むイギリス大手新聞インデペンデント紙のメディアサイト「The Independent」の改ざん被害が確認されました。トレンドマイクロの調査によれば、サイトは日本時間 12月9日12時時点で改ざん被害が継続しており、複数の不正プログラムが拡散されている状態です。この改ざんにより、数百万人のサイト読者が不正プログラム感染のリスクにさらされる可能があります。本件についてはトレンドマイクロから既に「The Independent」へ報告し、サイト側と事態の収拾を図っています。サイト側では、ニュースサイトのスタッフが迅速に対応し、当該サイトとユーザに及ぶ影響を回避する対策を講じています。

続きを読む休暇シーズンが近づくと、さまざまな企業や顧客を狙ったクレジットカード情報漏えいのニュースを耳にするようになります。2015年11月下旬、Hiltonホテルなどの一流宿泊施設で POSマルウェアを利用した情報漏えい事例が発生したことが報告されると、実店舗を構える米国の多くの小売業は、感謝祭から始まる休暇シーズン中、インターネット上の脅威に怯えることになりました。また、米国の小売業から支払カード情報を窃取する POSマルウェア「ModPOS」を利用した広範囲に渡る攻撃がセキュリティリサーチャーによって確認されました。

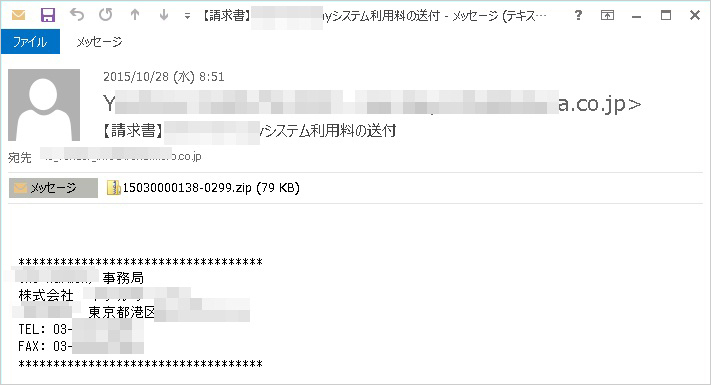

続きを読むトレンドマイクロでは 2015年10月以降、実在の会社からの請求書や注文確認メール、また FAX受信通知などのメールを偽装したマルウェアスパムの事例を数回にわたり確認しており、本ブログにおいても 10月9日、10月27日の記事で注意喚起を行っております。これらの偽装マルウェアスパムから最終的に侵入する不正プログラムは、すべてオンライン銀行詐欺ツール「SHIZ」であったことが確認されています。「SHIZ」自体は以前から存在するバックドアですが、2015年7月以降特に国内ネットバンキングを対象とした攻撃での使用が活発化しており、日本のネットバンキング利用者にとっては新たな脅威となっています。今回はこの国内ネットバンキングを狙う新たな脅威についての詳細解析を行います。

トレンドマイクロでは、2015年第3四半期(7~9月)における国内外の脅威動向についての分析を行いました。この第3四半期、特に日本では「正規サイト汚染」を発端とした「脅威連鎖」による被害が顕著化しています。この「脅威連鎖」では、「不正広告」もしくは「Web改ざん」により、利用者を「脆弱性攻撃サイト」へ誘導し、金銭目的の不正プログラムを感染させます。

2015年6月の日本年金機構での情報流出事件以降、多くの組織で標的型メールを発端とした「気づけない攻撃」=標的型サイバー攻撃の被害が明らかになりました。しかし、これらの攻撃はこの 6月に突然発生したものではなく、これまでも継続的に確認されてきたものです。トレンドマイクロはこれまでも国内標的型サイバー攻撃の分析レポートで標的型サイバー攻撃の実態を明らかにしてまいりました。本連載「2015年上半期・国内標的型サイバー攻撃の分析」では、2015年上半期(1~6月)に、トレンドマイクロが行った検体解析、ネットワーク監視、インシデント対応などの事例から判明した事実を元に、標的型サイバー攻撃の傾向を紐解き、行うべき対策の考え方を説明します。前回は標的型メールの添付ファイルの傾向、また、最終的に侵入する遠隔操作ツール(RAT)とその通信の傾向を分析しました。第3回の今回は、遠隔操作ツール(RAT)「EMDIVI」に対する、トレンドマイクロの脅威解析機関である TrendLabs による詳細分析をまとめます。

続きを読む