2015年6月、東南アジア諸国を狙った標的型サイバー攻撃キャンペーン「ESILE」がメディアで取り上げられています。「Lotus Blossom」とも呼ばれるこの標的型サイバー攻撃キャンペーンが窃取する情報は、私企業やサイバー犯罪者よりも国家にとって貴重な情報であることから、国家に関連する攻撃者による実行と考えられています。

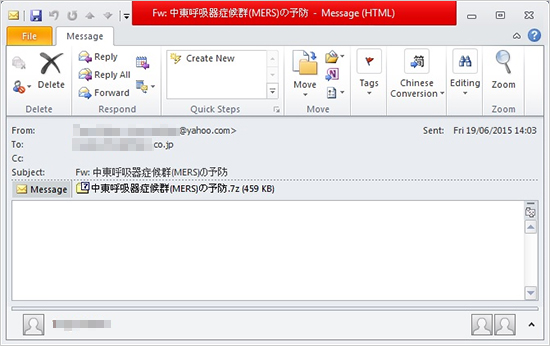

続きを読む「中東呼吸器症候群(MERS)」の発生に関連するニュースに便乗して、日本の大手メディア企業の社員に標的型メールを送信した標的型サイバー攻撃が確認されました。攻撃者は、Yahoo!メールの無料アカウントを利用してセキュリティ対策製品を容易に回避し、インターネット上で公開されている話題を Eメールのヘッダや添付されたファイル名に利用して、受信者に Eメールを開封させようとしました。図1 は日本の メディア企業の社員に送信された標的型メールです。件名は「Fw:中東呼吸器症候群(MERS)の予防」、添付ファイルは「中東呼吸器症候群(MERS)の予防.7z」となっています。

図1:日本のメディア企業社員に送信された「MERS」に関する標的型メール

2015年6月、ステガノグラフィを利用する「Stegoloader」と呼ばれる不正プログラムの感染が、北米の医療関連企業を中心に確認されたことが報告されました。2012年から活動が確認される「TROJ_GATAK」として知られるこの不正プログラムは、ステガノグラフィの手法を用いて画像ファイル(拡張子 PNG)にコンポーネントを隠ぺいします。

「ステガノグラフィ」とは、検出や解析を回避するために、ある情報を他の情報の中に埋め込んで存在を隠ぺいする手法です。なお、トレンドマイクロでは、今年5月にステガノグラフィに関する記事を公開しています(1、2、3)。

弊社が、「Stegoloader」による最近の感染状況を調査したところ、過去 3カ月間に感染した PC の大半は米国(66.82%)で、チリ(9.10%)、マレーシア(3.32%)、ノルウェー(2.09%)、フランス(1.71%)と続きます。

また、同期間に最も影響を受けた産業は、医療、金融、製造の順となっています。

図1:過去 3カ月に「TROJ_GATAK」の影響を受けた産業別割合

トレンドマイクロではこの 6月17日前後に、複合機からの通知を偽装したメールによる不正プログラム頒布の攻撃を、世界的に確認しました。これは複合機からのスキャンデータ送信を偽装したマクロ型不正プログラムを含む Word文書ファイルが添付された攻撃メールが広まっているものです。トレンドマイクロのクラウド型セキュリティ技術基盤である「Trend Micro Smart Protection Network(SPN)」の統計データによれば、6月17日に 2000件以上の攻撃メールを集中して確認しています。その攻撃対象は海外が中心ですが、日本でも法人利用者から数十件の問い合わせを受けています。今後も同様の手口の攻撃が発生する可能性がありますので、対策のためにも攻撃について情報共有いたします。

続きを読むAdobe は、2015年6月23日(米国時間)、同社 Flash Player のブラウザプラグインに存在するゼロデイ脆弱性「CVE-2015-3113」に対応するセキュリティ情報「APSB15-14」を公開しました。また、問題の脆弱性が標的型サイバー攻撃においてすでに利用されており、1)Windows 7 およびそれ以前の OS に対応する Internet Explorer(IE)、2)Windows XP の FireFox が標的となっているとして、注意を促しています。

この深刻な脆弱性「CVE-2015-3113」が利用されると、攻撃者により影響を受けるシステムが制御される恐れがあります。影響を受けるバージョンは以下のとおりとなります。

- Windows版および Mac版の Adobe Flash Player 18.0.0.161 およびそれ以前のバージョン

- Windows版および Mac版の延長サポートリリースバージョン 13.0.0.292 および 13.x以前のバージョン

- Linux版の Adobe Flash Player 11.2.202.466 および 11.x 以前のバージョン

先日公開した「2015年第1四半期 セキュリティラウンドアップ」でも言及している通り、身代金要求型不正プログラムである「ランサムウェア」の中でも「Cryptoランサムウェア」が活発化しています。従来型との大きく異なるのが「感染した PC のファイルを暗号化」することです。そして復号のために金銭の支払いを要求します。

続きを読む2015年6月上旬、セキュリティ業界にとって興味深いニュースがいくつかありました。1つ目は、米国政府が、2016年末までに連邦政府関係機関によって管理されるすべての Webサイトで HTTPS の使用を義務化すると発表したことです。2つ目は「Wikipedia」を運営するウィキメディア財団が、財団が管理する Webサイトで HTTPS使用の義務化を展開し、2週間以内にすべてを完了させると発表したことです。

続きを読む2015年6月、不正プログラム「Duqu 2.0」を利用した標的型サイバー攻撃が確認されました。この攻撃の一部として、いくつかのゼロデイ脆弱性を狙った攻撃が利用されました。そのうちの 1つは脆弱性「CVE-2015-2360」で、Microsoft の 6月の定例セキュリティ情報で修正されたばかりのものです(「MS15-061」)。「CVE-2015-1701」と同様、この脆弱性はカーネルモードドライバ「Win32k.sys」に存在します。攻撃者はしばしば「Win32k.sys」を攻撃して、脆弱性を利用した攻撃を緩和するセキュリティ対策製品を回避します。

続きを読むAdobe は、2015年6月、定例セキュリティ情報で Flash Player に存在する脆弱性の修正プログラムを公開しましたが、現在も特に米国、カナダ、英国のユーザは「CryptoWall 3.0」に感染する恐れがあります。このエクスプロイトコードは、トレンドマイクロの製品では「SWF_EXPLOIT.MJTE」として検出され、「Magnitude Exploit Kit」に利用されます。この脆弱性を利用した攻撃により、攻撃者はファイルを暗号化して身代金を要求する「Cryptoランサムウェア」を攻撃対象とする PC に感染させることが可能です。弊社は、クラウド型セキュリティ基盤「Trend Micro Smart Protection Network」を通じて脅威状況を監視していた際に、この不正活動の兆候を 2015年6月15日(米国時間)に初めて確認しました。

続きを読む