ソフトウェア開発のビルドからテスト、そしてデプロイまでを自動化するオープンソースの継続的インテグレーション(CI)ツール「Jenkins」は、DevOpsなどの開発者に広く利用されています。Jenkinsのモジュール型アーキテクチャは、基本となる機能に「プラグイン」を追加して拡張することによって最大限活用できる仕組みになっています。Jenkinsコミュニティが提供するプラグインのサイト「Plugins Index」では、本記事執筆時点で1,600以上のプラグインが公開されています。しかし、公開されているプラグインの一部は、認証情報を暗号化せず、プレーンテキスト形式で保存することが確認されています。この状態では、情報漏えいが発生した場合、この認証情報を攻撃者に不正利用され、企業の機密情報へ知らぬ間にアクセスされる可能性があります。Jenkinsでは以前にCVE-2018-1000861などの脆弱性を利用した攻撃により不正マイニングやランサムウェア感染といった被害が発生しており、速やかな対応を推奨いたします。

(さらに…)

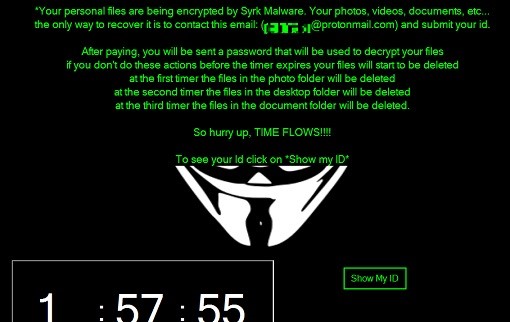

オープンソースの暗号化型ランサムウェアの亜種(トレンドマイクロでは「RANSOM.MSIL.SYRK.A」として検出)がオンラインゲーム「フォートナイト(Fortnite)」のプレイヤーへの攻撃に利用されています。フォートナイトは2019年3月の時点で2億5,000万人のプレイヤーを抱えるオンラインビデオゲームです。セキュリティ企業Cyren のリサーチャー MaharlitoAquinoとKervin Alintanahinの調査によると、ランサムウェアは、敵に照準を合わせる精度を上げ(AIMBOT)、マップ上の他のプレイヤーの位置を可視化すると謳うチートツールを装っていることがわかりました。プレイヤーがこのチートツールのファイルをダウンロードして実行すると、プレイヤーのコンピュータに保存されている画像、動画、音楽、ドキュメントなどが、「Syrk(サーク)」と呼ばれるランサムウェアによって暗号化されます。

図1:「Syrk」の脅迫状

2019年7月22日から2019年8月6日の間、トレンドマイクロが設置したハニーポットから注目すべき3つのボット型マルウェア「Neko」、「Mirai」、「Bashlite」の新しい亜種を確認しました。2019年7月22日に、Nekoの検体を確認して解析を開始し、翌週の2019年7月29日には利用する脆弱性が追加された亜種を確認しました。また、2019年7月30日にMiraiの亜種「Asher」、さらに翌週の2019年8月6日にはBashliteの亜種「Ayedz」が確認されました。 これらのマルウェアに感染したルータは、分散型サービス拒否(Distributed Denial of Service, DDoS)攻撃を実行するボットネットの一部として機能します。

(さらに…)

「LokiBot」がアンダーグラウンドのオンライン掲示板において情報窃取およびキーロガー機能を持ったマルウェアとして初登場してから、数年にわたりさまざまな機能が追加されてきました。2018年1月下旬の活動では、LokiBotのマルウェアファミリが「Windows Installer」のインストールを利用したり、2019年6月には不正なISOファイルが添付されたスパムメールを含む新しい拡散手法を導入したことがわかりました。今回確認されたLokiBotの新しい亜種の解析では、活動を持続する仕組みが更新され、ステガノグラフィを通してコードを隠ぺいすることでシステム内での検出を回避する機能を改善したことが示されています。 (さらに…)

続きを読むトレンドマイクロは、人気のあるオープンソースの自動化サーバ「Jenkins」の初期設定で、限られた権限のユーザが管理者権限を取得し、遠隔から任意のコードを実行できる可能性があることを確認しました。本記事では、このセキュリティ課題の詳細と想定される攻撃シナリオについて解説します。

■「Jenkins」とは

Jenkinsは、ソフトウェア開発チームのDevOpsにおいて開発側の作業を管理するために使用される人気のあるオープンソースの自動化サーバです。Jenkinsは、継続的インテグレーションと継続的デリバリー(CI / CD)プロセスにおいてソフトウェアプロジェクトを自動的にビルドすることが可能です。このようなタスクはジョブと呼ばれます。

(さらに…)

AppleはiOSのサンドボックス機構を使用して各アプリケーションがアクセス可能なリソースを制限し、アプリケーションのセキュリティとプライバシーを管理しています。この仕組みは、あるアプリが侵害された際に被害の範囲を制限するためのもので、App Storeを通して配布されているすべてのアプリによって採用されています。

このようなアクセス制御はアプリ間の通信を困難にしますが、Appleは慎重に設計されたいくつかの仕組みによってそれを補助しています。中でも最も一般的なものは「URLスキーム」です。基本的に、URLスキームはあるアプリから別のアプリに情報を伝達する仕組みです。例えば、あるアプリで「facetime://」から始まるURLを開いた場合、URLスキームによりビデオ通話アプリ「Face Time」が起動して通話を開始します。URLスキームを使用したこのようなショートカットは非常に便利ですが、アプリ間通信のために設計されたこの仕組みにはセキュリティ上の不備がありました。

本記事では、URLスキームを悪用したアカウントの侵害、請求詐欺、ポップアップ広告の表示といった攻撃の可能性について考察します。具体的には、中国の公式iOSアプリの中から、メッセージングおよびモバイル決済アプリ「WeChat」と買い物アプリ「Suning」を例として取り上げ攻撃シナリオを解説しました。WeChatやSuningと同様の機能を持つその他の多くのアプリも本記事で解説する攻撃に対して脆弱である可能性があります。トレンドマイクロは、そのようなアプリのベンダに通知を行い協働しました。特にWeChatの脆弱性については、弊社が運営する脆弱性発見・研究コミュニティ「Zero Day Initiative(ZDI)」に報告しています。

続きを読む