脆弱性攻撃ツール(エクスプロイトキット、EK)の活動は、数百万もの活動が検出された最盛期当時に比べて相当の減少傾向にあります。しかし、2019年前半には「Greenflash Sundown EK」が再登場するなど、今後もその攻撃が消滅することはないものと考えられます。そのような活動継続中のエクスプロイトキットの例として、「Rig Exploit Kit(Rig EK)」があげられます。ダウンローダ、ランサムウェア、仮想通貨発掘マルウェア、情報窃取型マルウェアなど多様なペイロードを拡散することで知られるRig EKは、侵入および拡散手法に常に調整を施され改良されています。

(さらに…)

脅威を積極的に探索する「スレットハンティング」、そして専門家が蓄積する脅威についての知見である「スレットインテリジェンス」の共有は、サイバーセキュリティ業界での一般的な慣行であり、多くの専門家のみならず、実際の対策のためにも役立っています。スレットインテリジェンスの中でも、マルウェア検体間の類似性調査は、あるマルウェアに関連する亜種の把握に使用されます。特に標的型攻撃の調査においては、使用されるマルウェアの類似性から複数の攻撃事例の関連性や、その攻撃の背後にいる攻撃者や攻撃目的などを導き出すための重要な情報となりえます。トレンドマイクロではマルウェアの類似性を特定する調査方法の1つとして「Graph Hash」の活用を進めています。今回、その有用性を実証するために、日本でも攻撃が確認された標的型攻撃キャンペーン「Orca」の調査にGraph Hashを適用しました。

※本記事で解説する「Graph Hash」を利用した調査の手法は、2019年8月29日にシンガポールで開催された「Hack in the Box GSEC Conference 2019」における講演「What Species of Fish Is This? Malware Classification with Graph Hash」で解説されたものです。

(さらに…)

ソフトウェア開発のビルドからテスト、そしてデプロイまでを自動化するオープンソースの継続的インテグレーション(CI)ツール「Jenkins」は、DevOpsなどの開発者に広く利用されています。Jenkinsのモジュール型アーキテクチャは、基本となる機能に「プラグイン」を追加して拡張することによって最大限活用できる仕組みになっています。Jenkinsコミュニティが提供するプラグインのサイト「Plugins Index」では、本記事執筆時点で1,600以上のプラグインが公開されています。しかし、公開されているプラグインの一部は、認証情報を暗号化せず、プレーンテキスト形式で保存することが確認されています。この状態では、情報漏えいが発生した場合、この認証情報を攻撃者に不正利用され、企業の機密情報へ知らぬ間にアクセスされる可能性があります。Jenkinsでは以前にCVE-2018-1000861などの脆弱性を利用した攻撃により不正マイニングやランサムウェア感染といった被害が発生しており、速やかな対応を推奨いたします。

(さらに…)

2019年5月、アジア太平洋地域のあるエレクトロニクス企業においてのMDR導入プロセス中に、ネットワーク監視センサー「Trend Micro™ Deep Discovery™ Inspector 」が不審な活動を確認しました。この不審な活動は、ランサムウェア「WannaCry」の攻撃で利用されていたことで有名な脆弱性攻撃ツール「EternalBlue」に関連していることが判明しました。大きな脅威につながる可能性から、トレンドマイクロは、この時点で企業に注意を促しました。

(さらに…)

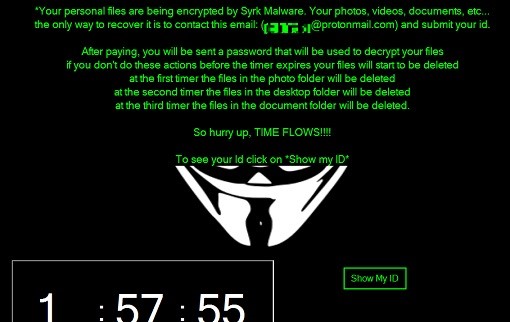

オープンソースの暗号化型ランサムウェアの亜種(トレンドマイクロでは「RANSOM.MSIL.SYRK.A」として検出)がオンラインゲーム「フォートナイト(Fortnite)」のプレイヤーへの攻撃に利用されています。フォートナイトは2019年3月の時点で2億5,000万人のプレイヤーを抱えるオンラインビデオゲームです。セキュリティ企業Cyren のリサーチャー MaharlitoAquinoとKervin Alintanahinの調査によると、ランサムウェアは、敵に照準を合わせる精度を上げ(AIMBOT)、マップ上の他のプレイヤーの位置を可視化すると謳うチートツールを装っていることがわかりました。プレイヤーがこのチートツールのファイルをダウンロードして実行すると、プレイヤーのコンピュータに保存されている画像、動画、音楽、ドキュメントなどが、「Syrk(サーク)」と呼ばれるランサムウェアによって暗号化されます。

図1:「Syrk」の脅迫状

トレンドマイクロでは2019年上半期(1~6月)における国内外での脅威動向について分析を行いました。2019年に入り、法人組織を脅迫するランサムウェア被害が継続的に発生し、更なる深刻化の傾向すら見せています。またそれらの被害の原因として、標的型攻撃の手法を使用した攻撃の存在が明らかになってきました。

図1:国内法人からのランサムウェア関連問い合わせ件数推移

(さらに…) 続きを読む