トレンドマイクロは、Facebook アカウントの認証情報を窃取し、不正に広告を表示する Android端末向け不正アプリ「GHOSTTEAM(ゴーストチーム)」(「ANDROIDOS_GHOSTTEAM」として検出)を合計 53 個、 Google Play 上で確認しました。当該不正アプリの多くは早くも 2017 年 4 月、ほぼ同時期にまとめて Google Play に公開されているようです。解析した検体の多くは Google Play の説明も含めてベトナム語で書かれていました。

続きを読むディスクの内容を消去するマルウェア「KillDisk(キルディスク)」の新しい亜種(「TROJ_KILLDISK.IUB」として検出)が、中南米の金融機関を対象とした攻撃で確認されました。2018 年 1 月 15 日時点での初期解析により、今回確認された KillDisk の亜種は別のマルウェアのコンポーネントまたはより大きな攻撃の一部であることが明らかになりました。解析中のこの新しい亜種について、より詳細な情報が確認でき次第本記事を更新します。

KillDisk は、2015 年 12 月末、複数の目的を持ったサイバー諜報活動に関連するマルウェア「BlackEnergy」とともに、ウクライナの電力会社、銀行、鉄道会社、鉱業会社への攻撃に利用されました。KillDisk はその後大きな変化を遂げ、Windows および Linux プラットフォームに影響を与える暗号化型ランサムウェアの機能が追加され、ネット恐喝に利用されるようになりました。ただし、暗号化型ランサムウェア「PETYA」の事例のように、この亜種の身代金要求文書はユーザをだます嘘でした。暗号鍵はディスクにもオンラインにも保存されないため、ファイルの復元は不可能です。今回確認された亜種はファイルを上書きおよび削除しますが、身代金要求文書は確認されていません。

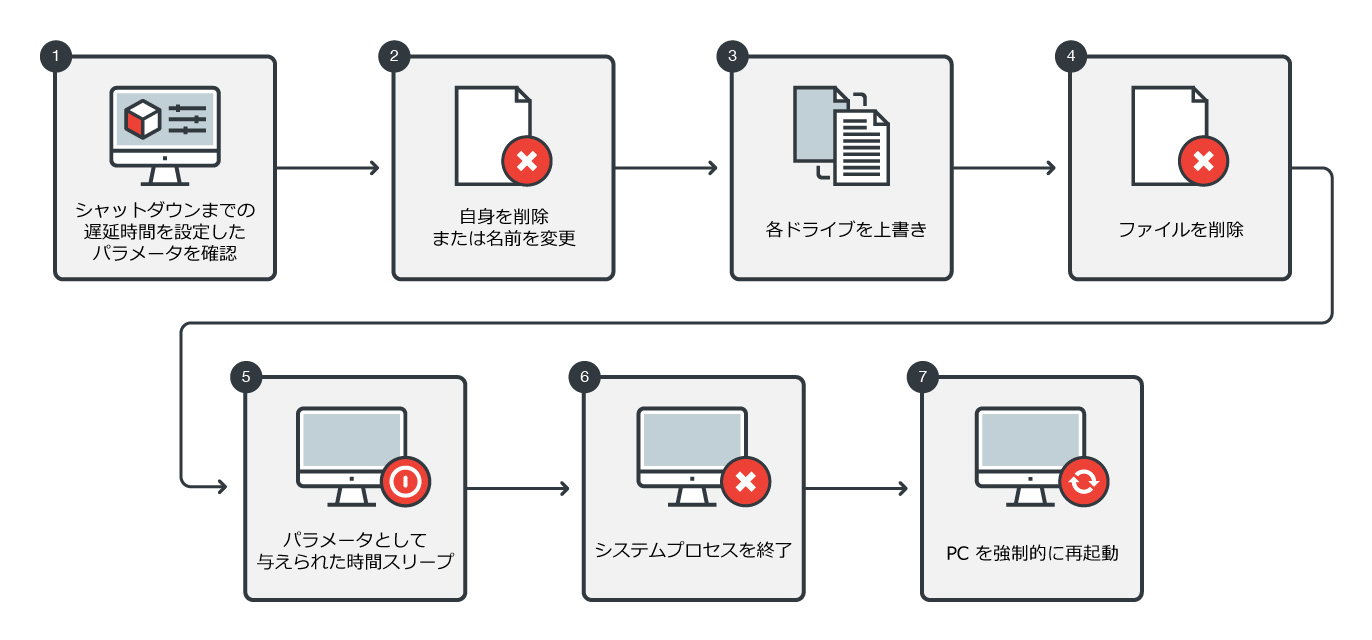

図 1:KillDisk の感染の流れ

数日間にわたって Intel 製プロセッサの重大な脆弱性に関する噂が流布していましたが、2018 年 1 月 3 日に公式発表があり、脆弱性「Meltdown」と「Spectre」の影響がどの程度のものか明らかになりました。要約すると、Meltdown と Spectre は両方とも、不正なコードが通常はアクセスできないメモリ領域にアクセスすることが可能になる脆弱性です。

これらの脆弱性によって、パスワードや暗号鍵など、基本的には感染した PC が処理しているすべての情報が窃取される可能性があります。不運なことに、パフォーマンス改善のための仕組みが、少なくとも Windows や Linux、macOS のような主要オペレーティングシステム(OS)に採用されている基本的なセキュリティの仕組みを大きく揺るがせています。両方の脆弱性について「Proof of Concept(概念実証型エクスプロイト、PoC)」が公開されていますが、実際の攻撃は確認されていません。

本記事では、これらの脆弱性の詳細と攻撃手法、および各ベンダの対策について解説します。

続きを読む2018 年 1 月 3 日、「Graz University of Technology(グラーツ工科大学)」がペーパーを公開し、一般的に利用されているCPUで確認された2つの脆弱性について解説しました。これらの脆弱性は Intel、AMD および ARM 製の CPU に影響を与えます。今日利用されているほぼすべての CPU はパフォーマンス向上のために命令を事前に実行する仕組みを持っていますが、今回確認された脆弱性はこの機能を対象とします。言い換えると、これらの脆弱性はアドレス空間の分離を回避し、本来アクセスできないメモリにアクセスすることが可能になる脆弱性です。アドレス空間の分離は、1980 年代以降 CPU による処理の整合性を保つための基礎的な技術として利用されています。

続きを読むFacebook Messenger を利用して拡散する新しい仮想通貨発掘マルウェア「DIGMINE(ディグマイン)」が韓国で初めて確認され、ベトナム、アゼルバイジャン、ウクライナ、フィリピン、タイ、ベネズエラのような国に拡散しています。Facebook Messenger を利用する拡散手法を考慮すると、DIGMINE がその他の国に到達するのもそう遠くないと予想されます。トレンドマイクロは、この事例に関連した最近の韓国の報告書で紹介されている「비트코인 채굴기(ビットコイン採掘器)bot」という通称から、このマルウェアを DIGMINE と名付けました。

続きを読む中東のさまざまな業界に標的型サイバー攻撃を仕掛ける攻撃者集団「APT-C-23(別名:Two-tailed Scorpion)」に関するリサーチャの報告が 2017 年の初めに公開されました。その後、この攻撃者集団が利用する Android 端末向け不正アプリ「VAMP(ヴァンプ)」が確認されました。さらに 2017 年 10 月には新しい亜種「FrozenCell(フローズンセル)」(「ANDROIDOS_STEALERC32」として検出)も確認されています。

VAMP は、画像、テキストメッセージ、連絡先、通話履歴のようなさまざまな情報を携帯電話から窃取します。確認された数十のコマンド&コントロール(C&C)サーバはすぐに無効となり、検体は検出対応されました。

2017 年 12 月、トレンドマイクロは VAMP の新しい亜種と考えられる不正アプリのファミリ「GNATSPY(ナットスパイ)」(「ANDROIDOS_GNATSPY」として検出)を確認しました。GNATSPY が VAMP の C&C サーバのいくつかを再利用していることから、これらの不正アプリの間に関連があることが分かります。つまり、APT-C-23 は、不正アプリを改良しながら依然として活動を続けているということです。

続きを読む