トレンドマイクロは、ロシア語を使う企業を狙いバックドア型マルウェアを送り込む標的型メールの送信活動を 2017年6月から7月にかけて確認し、報告しました。そして今回、その攻撃は、実際には大きな攻撃キャンペーンの序盤であったことが判明しました。攻撃者は、利用されている技術から、ハッカー集団「COBALT(コバルト)」であると考えられています。最近の COBALT による標的型メールには、マクロを利用したものと脆弱性を利用したもの、2つの手法が確認されています。さらに、ソーシャルエンジニアリングによって、Eメールを受信した銀行員が緊急感を持つように細工されていました。

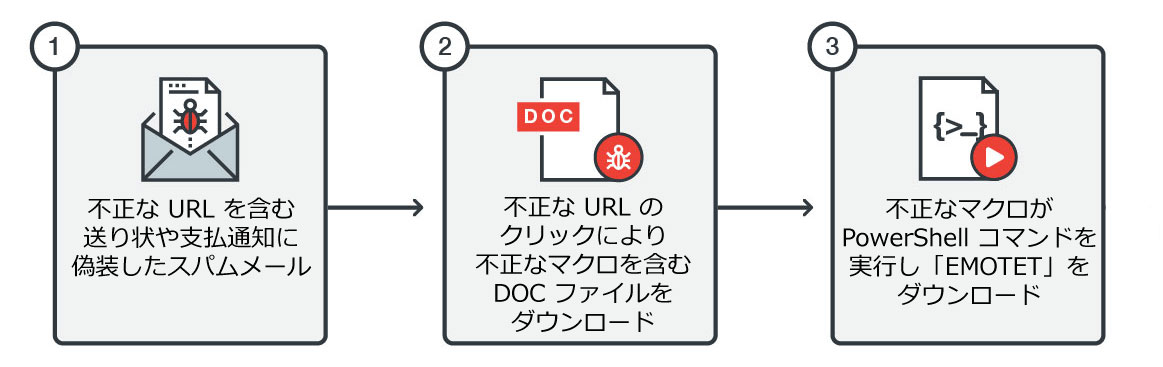

続きを読むトレンドマイクロは、2017年9月にも、古くからあるオンライン銀行詐欺ツール「EMOTET(エモテット)」がそのような不正なマクロを利用した手法で金融機関以外の業界や新しい地域へと対象を拡大する活動について報告しました。

不正なマクロと PowerShell を利用する「EMOTET」の感染フロー

「REDBALDKNIGHT(別名:BRONZE BUTLER、Tick)」は、主に日本の法人を対象として諜報活動を実行するサイバー攻撃集団です。標的には、バイオテクノロジー企業、電子機器製造企業、工業化学企業、および政府関連機関が含まれます。REDBALDKNIGHT の攻撃キャンペーンでは、バックドア型マルウェア「DASERFDASERF(別名:Muirim、Nioupale)」(「BKDR_DASERF」として検出)が利用されています。この DASERF は主に下記のような4つの機能を備えています。

- シェルコマンドの実行

- 情報のダウンロード/アップロード

- スクリーンショットの取得

- キー入力情報の記録

トレンドマイクロは、2017 年 7 月、本ブログにて標的型サイバー攻撃キャンペーン「ChessMaster」の諜報活動について解説しました。ChessMaster は、「ChChes」、「RedLeaves」、「PlugX(※1)」のような「Remote AccessTool(RAT)」をはじめ、さまざまなツールやマルウェアを利用し、主に日本の法人を標的として攻撃します。2017 年 9 月下旬、トレンドマイクロはChessMasterによる新しい活動を確認しました。利用されたツールと手口は注目すべき変化を遂げており、以前の攻撃では確認されていないものでした。弊社の調査によると、ChessMasterはオープンソースのツールと自ら開発したツールを利用し、おそらく攻撃者の特定を逃れるために、その手法を変化させ続けています。ChessMasterによる攻撃キャンペーンのこれまでの経緯を踏まえると、今後もさらなる変化が予想されます。

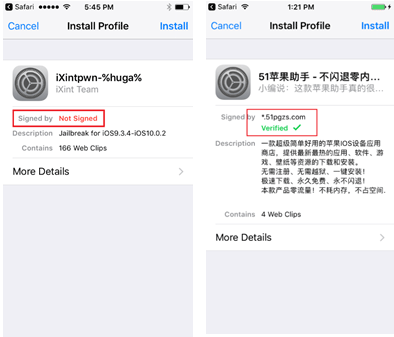

続きを読む本ブログでは、2017 年 9 月に iOS の不正な構成プロファイル「iXintpwn(アイシントポウン)(別名:YJSNPI(ヤジュウセンパイ)ウイルス)」について解説しました。iXintpwn は、未署名の構成プロファイルの形で侵入し、ホーム画面に大量のアイコンを作成します。インストール時に、場合によっては iOS のホーム画面を管理する標準アプリが強制終了し、端末が応答不能の状態に陥ることもあります。また、アンインストールを困難にするために、作成されるアイコンは削除不可に設定されていました。

トレンドマイクロは、2017 年 10 月、署名済みプロファイルを利用して前回とは異なる攻撃を実行する iXintpwn の新しい亜種(「IOS_YJSNPI.A」として検出)を確認しました。「IOS_YJSNPI.A」は、 2 つのアプリストア「hxxp://m[.]3454[.]com」および「hxxp://m[.]973[.]com」で配布されていました。弊社の解析によると、この新しい亜種の主な目的は、前回のように対象端末のオペレーティング・システム(OS)に負担をかけることではなく、「リパックアプリ」をダウンロードさせる Web サイトへの誘導です。

図 1:前回確認された未署名のプロファイル(左)、今回確認された署名済みプロファイル(右)

署名済みプロファイル(右)の説明には、「ゲーム、ソフトウェア、壁紙を提供するiOS アプリストア」とある。

(さらに…) 続きを読む

モバイル端末の性能は、ある程度の仮想通貨を実際に発掘するには不十分だという疑いがあります。しかし、機器の消耗、電池の短命化、通常よりも重たい動作など、感染端末がユーザに与える影響は明確です。

トレンドマイクロは、2017年10月中旬、不正に仮想通貨を発掘する能力を備えたアプリを Google Play 上で確認しました。これらのアプリは、検出を逃れるために、JavaScript を動的に読み込み、ネイティブコードを追加する手法を利用します。トレンドマイクロは、これらの不正アプリを「ANDROIDOS_JSMINER(ジェイエスマイナー)」および「ANDROIDOS_CPUMINER(シーピーユーマイナー)」として検出しています。

続きを読む

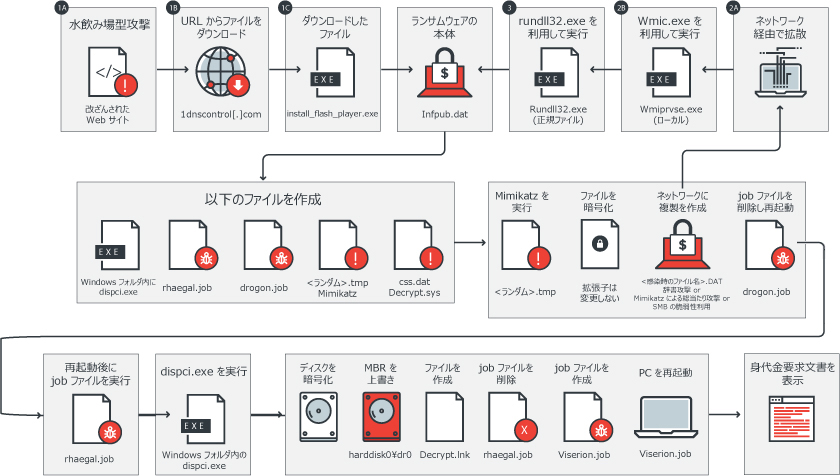

新しい暗号化型ランサムウェア「Bad Rabbit」(「RANSOM_BADRABBIT.A(バッドラビット)」として検出)が確認され、ロシアおよび東欧の各国で拡散活動が確認されています。トレンドマイクロの「XGen™セキュリティ」は Bad Rabbitを「TROJ.Win32.TRX.XXPE002FF019」として検出。2017 年 6 月に欧州の国々に影響を与えた「PETYA(ペトヤまたはペチャ)」の攻撃から、当初は、「PETYA」の亜種と考えられていました。

第一報では、主な被害はウクライナとロシアの輸送システムとメディアとされています。ウクライナの「コンピュータ緊急事態対策チーム(CERT-UA)」はさらなるランサムウェアの攻撃に注意喚起するための勧告を公開しています。

トレンドマイクロのクラウド型次世代セキュリティ技術基盤「Smart Protection Network(SPN)」の統計では、24 日中に Bad Rabbit と推測される不正活動をロシア国内で 100 件以上ブロックしたことが分かっています。また、日本への影響に関しては、Bad Rabbit を拡散する改ざんサイトへの日本からのアクセスは 90 件以下、そこから誘導されるダウンロードサイトへのアクセスも数件のみに留まっており、現時点では限定的であったものと考えられます。

■初期解析

図 1:「Bad Rabbit」の感染チェーン

(さらに…) 続きを読む

プロパガンダ(宣伝工作)は、一般大衆の意見を誘導し世論を操作するために、国家や組織によって古くから利用されてきた効果的な手法です。冷戦時代には、欧米の各ラジオ局が欧米支持のメッセージを東欧諸国に向けて放送し、プロパガンダのツールとして利用することに成功しました。また、東西ドイツを再統一に導いた決定的な要因は、欧米のテレビ放送であったと考えられていることは、視覚媒体が持つ影響力の証拠となっています。テレビは、東欧の生活とはかけ離れた欧米の理想的な生活を見せつけました。プロパガンダを成功させるための重要な要因は、概して2つあります。1つは、価値のある有意な情報を収集すること、そしてもう1つは、強力な伝達経路を利用することです。メッセージが一般大衆に届かなければ、プロパガンダは成功しません。

続きを読む