セキュリティリサーチャのMichael Stepankin氏によって、全文検索プラットフォーム「Apache Solr」の脆弱性「CVE-2019-0192」が報告されました。この脆弱性は、信頼できないデータのデシリアライゼーションに関する深刻度「critical」の脆弱性です。トレンドマイクロは、想定される攻撃について理解を深めるために、公開されている概念実証(Proof of Concept、PoC)を使用した検証を実施しました。

続きを読むモノのインターネット(Internet of Things、IoT)を狙うマルウェア「Mirai」の新しい亜種がセキュリティ企業「Palo Alto Networks」のリサーチャによって報告されました。Palo Altoの解析によると、この新しい亜種は新旧の脆弱性を利用し、業務利用されているデジタルサイネージ用機器およびワイヤレスプレゼンテーションシステムを攻撃対象とします。また、辞書攻撃に使用する初期設定の認証情報一覧には新しい認証情報が追加されていました。

トレンドマイクロはこのMiraiの新しい亜種を「Backdoor.Linux.MIRAI.VWIPI」および「Backdoor.Linux.BASHLITE.AME」として検出対応しています。

続きを読む「Sonatype」が開発する「Nexus Repository Manager(NXRM)3」で重大な脆弱性「CVE-2019-7238」が確認されました。この脆弱性を利用すると、認証されていないユーザが細工したリクエストを送信することによって遠隔から任意のコードを実行することが可能になります。NXRMは、ソフトウェア開発、アプリケーションのデプロイ、ハードウェアの自動的な割り当てなどに必要なコンポーネントを管理することができるオープンソースのソフトウェアです。Sonatypeによると、NXRMは15万台以上のサーバで稼働しています。

続きを読む「Powload」はPowerShellを利用するマクロ型のダウンローダです。多くの場合、不正なマクロを含むOfficeの文書ファイルとしてメールに添付され、被害者のPCに感染します。感染PCに他のマルウェアをダウンロードし感染させる「Powload」は、脅威動向の中で存在感を示し続けています。

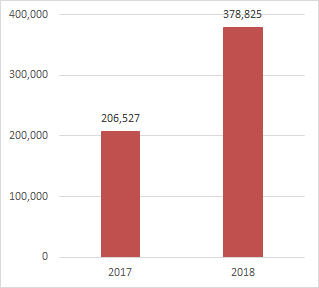

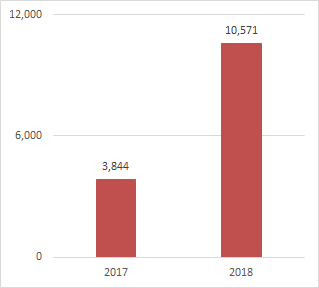

■Powloadの検出数および固有な検体数の増加

トレンドマイクロが2018年に検出したPowloadに関連する事例と固有の検体数は、2017年と比較して著しく増加しました。拡散手法としてスパムメールを利用する点には変化がないものの、ファイルを利用しない手口によって文書ファイルのプレビューモードのような緩和策を回避したり、メールアカウントを乗っ取って既存スレッドに返信するなど、さまざまな手口が確認されています。

図1: Powloadの検出数(左)と固有の検体数の推移(右)

数値はトレンドマイクロのクラウド型セキュリティ技術基盤

「Trend Micro Smart Protection Network™(SPN)」における毎月の検出数上位10種の合計に基づく

2019年の初め、メディアストリーミング用デバイス「Chromecast」、スマートスピーカー「Google Home」、そしてスマートTVがハッキングを受け、YouTubeアカウント「PewDiePie」の宣伝動画が再生されるという事例がありました。背後にいるハッカーは、現在進行中のチャンネル登録者獲得競争の一部として、UPnP(Universal Plug and Play)の設定に不備があるルータを利用してこの攻撃を行ったと報告されています。

UPnPは、ネットワークカメラ、プリンタ、そしてルータのようなローカルネットワーク内のデバイスがその他のデバイスを自動認識しデータ共有やメディアストリーミングなどのために相互通信する技術です。UPnPはIPに基づいたネットワークプロトコルを使用して通信します。デバイスをネットワークに接続するだけですぐに利用できるという利便性の反面、UPnPにセキュリティ上の欠陥があった場合、攻撃者にデバイスの管理やファイアウォールの回避などを許してしまう結果となります。

上述したハッキング事例を受け、トレンドマイクロは家庭用ネットワークにおけるUPnP関連のイベントを調査しました。本記事ではこの調査の結果と、既知のUPnPの脆弱性について解説します。

続きを読むトレンドマイクロは、複数のリサーチャによってオンラインで報告された不正なバッチファイル(拡張子:BAT)を取得し、ファイルを利用しない活動を含む一連の攻撃を解析しました。このバッチファイルは、PowerShellスクリプトをダウンロードして実行することで、ブラジルの3つの銀行「Banco Bradesco」、「Banco do Brasil」、「Sicredi」を狙うバンキングトロジャン(オンライン銀行詐欺ツール)、Outlookの連絡先やPCの認証情報などを窃取する情報窃取型マルウェア、およびハッキングツール「RADMIN」を感染PCに送り込みます。検出数の多い国はブラジルと台湾でした。

続きを読むトレンドマイクロは、ハニーポットから収集したデータの分析を通して仮想通貨発掘マルウェアをデプロイする活動を確認しました。この仮想通貨発掘マルウェアは、リポジトリホスティングサービス「Docker Hub」で公開されているDockerイメージを悪用した不正なコンテナとしてデプロイされていました。このイメージは仮想通貨発掘マルウェアを送り込む不正なサービスの一部として悪用されます。また、仮想通貨の発掘の他に、ネットワークスキャンツールを利用して露出したコンテナおよびアプリケーションを検索する活動も確認されました。Dockerは適切な設定のためのベストプラクティスを公開していますが、今回の調査で使用したハニーポットにはセキュリティ対策は実施していません。コンテナに含まれるアプリケーションではなくDocker自体を狙った攻撃を捕捉するために初期設定のまま構築されています。

続きを読む「Tech Support Scam」(テクサポ詐欺、サポート詐欺)と呼ばれるネット詐欺は長年にわたって海外および日本で確認されています。その手口は、技術的な悩みを解決すると偽り、電話またはメールによる連絡、Webサイト、ポップアップ広告、時にはフィッシングサイトなどを通してユーザを騙し、最終的に個人情報(Personal Identifiable Information、PII)や金銭を詐取するというものです。出現から何年も経っているにもかかわらずこのようなサポート詐欺は継続して確認されています。Microsoftの調査によると、2018年には消費者の63%がなんらかの形でサポート詐欺を経験しました。このような結果は、サポート詐欺の攻撃者が手口を多様化させていることに起因しているかもしれません。

同調査では、企業はユーザが望まない連絡を行わないと考える消費者の割合が増加していることも明らかになりました。また、GoogleやMicrosoftのような企業はサードパーティによるオンライン技術サポート広告に関するポリシーを厳格化しています。このような状況を受けてか、サポート詐欺はその手口を新しい領域に広げています。本記事では、ソーシャル・ネットワーキング・サービス(SNS)への投稿を検索結果に表示させることでユーザをサポート詐欺に誘導する手口について解説します。また、偽の無料通話番号を各SNSで検索したところ興味深い事実も判明しました。

続きを読むソーシャルメディアで多くのフォロワーを持つ「インフルエンサー」は、その信頼性や影響力をブランディングや事業に役立てています。しかしそのような人気アカウントはサイバー脅迫の格好の標的ともなっています。写真共有サービス「Instagram」で15,000人のフォロワーを持つ写真家のアカウントが乗っ取りに遭い、サイバー脅迫による戦利品がハッカー集団内でシェアされていました。

この事例を詳細に調査した結果、ハッカーはフィッシングによってアカウントに侵入したことが判明しました。それなりに単純な攻撃のように見えるものの、Instagramの人気アカウントを狙う手口はトルコ語を使用するあるハッカー集団の定番のやり口になっています。この集団は、アカウント復旧手順を悪用し、本来の所有者が復旧手順に従ったとしても乗っ取ったアカウントを保持し続けます。トレンドマイクロが確認した事例では、フォロワー数が15,000から70,000に及ぶ、有名な俳優/歌手、写真撮影機材をレンタルするスタートアップ企業のオーナーなどのアカウントがハッキングを受け、元の所有者の手に戻らないままとなっています。

続きを読むコンテンツ・マネジメント・システム「Drupal」は、2019年2月20日、認証無しに遠隔からのコード実行(Remote Code Execution、RCE)が可能になるDrupal coreの脆弱性「CVE-2019-6340」に対処するよう促すセキュリティ勧告「SA-CORE-2019-003」を公開しました。CVE-2019-6340の危険度は、Drupalのセキュリティチームが定義した5段階の中で最高の「Highly critical」に分類されています。この脆弱性は、広く利用されている「RESTful Web Services(rest)」モジュールに起因するため、かなりの割合のDrupalが影響を受けると考えられます。影響を受ける条件は以下の両方を満たしていることです。

- 8.6.10より前のDrupal 8.6.Xまたは8.5.11より前のDrupal 8.5.Xを使用していること

- RESTful Web Servicesなどのモジュールを有効化していること