フィッシングは、その有効性からサイバー犯罪における定番の手口となっています。フィッシング攻撃の基本的な仕組みは単純なもので、正規を装ったメールやWebサイトを利用し、疑いを持たないユーザにファイルをダウンロードさせるか、またはリンクをクリックさせるように誘導するというものです。しかし、サイバー犯罪者の戦略はますます巧妙化しています。トレンドマイクロは、特徴的な手口を利用したフィッシングページを探す中、検出回避のための隠ぺい手法として正規ブラウザ拡張機能「SingleFile」を利用するフィッシング攻撃を確認しました。

続きを読むトレンドマイクロは、可能な限り多くのPCとサーバに仮想通貨発掘ツールを送り込むために複数の拡散手法を使用するマルウェアが実際にアジアを中心に拡散していることを確認しました。このマルウェアが2019年の初めに中国で確認された際には、ネットワークを介して拡散する手法として、辞書攻撃、「pass the hash」攻撃、Windows管理ツールの利用、総当たり攻撃が確認されていました。これらに加え、今回トレンドマイクロが日本で新たに確認した事例では、端末への侵入と検出回避のために脆弱性攻撃ツール「EternalBlue」とPowerShellが利用されていることが判明しました。

(さらに…)

2018年において、ランサムウェアによる攻撃は減少傾向にありましたが、最近は再び元の勢いを取り戻しつつあるようです。しかしながら、今回確認されたランサムウェア攻撃は以前のようなばらまき型の攻撃に比べると標的を絞っているように見受けられます。身代金要求文書に社名が記載された米国の飲料会社に対するランサムウェア攻撃のニュースが発表された直後、トレンドマイクロは米国の製造会社を攻撃した暗号化型ランサムウェア「BitPaymer」の亜種(「Ransom.Win32.BITPAYMER.TGACAJとして検出)を調査しました。飲料会社の事例と同様に身代金要求文書に社名が記載されていたことから、この事例も標的型の攻撃だった可能性があります。

(さらに…)

トレンドマイクロのリサーチャは、さまざまなルータやモノのインターネット(Internet of Things、IoT)デバイスを狙うために複数の脆弱性を利用する「Mirai」の新しい亜種(「Trojan.Linux.MIRAI.SMMR1」として検出)を確認しました。Miraiはこれまでに、さまざまなDDoS攻撃に利用されていたことで知られている悪名高いマルウェアです。今回確認されたバージョンのMiraiは、IoT関連の脅威を監視するためにリサーチャが設定したハニーポットにおいて確認されました。

続きを読むIoTデバイスを狙うマルウェア「Bashlite」の更新が確認されました。Bashliteは、「分散型サービス拒否(distributed denial-of-service、DDoS)攻撃」のために「モノのインターネット(Internet of Things、IoT)」デバイスを感染させてボットネットを構築するマルウェアです。今回確認されたBashliteは、ペネトレーションテストのためのフレームワーク「Metasploit」のモジュールを使用することで、Universal Plug and Play(UPnP)APIを有効化したスマートホーム向けIoTデバイス「WeMo」を狙います。

(さらに…)

トレンドマイクロは、スマートホームやスマートビルディングのような「複雑なモノのインターネット(Internet of Things、IoT)環境」を狙う攻撃シナリオについて調査し、リサーチペーパー「Cybersecurity Risks in Complex IoT Environments: Threats to Smart Homes, Buildings and Other Structures」にまとめました。この調査を通して、複雑なIoT環境にとって不可欠な構成要素であるオートメーションサーバが多数インターネットに露出していることが判明しました。

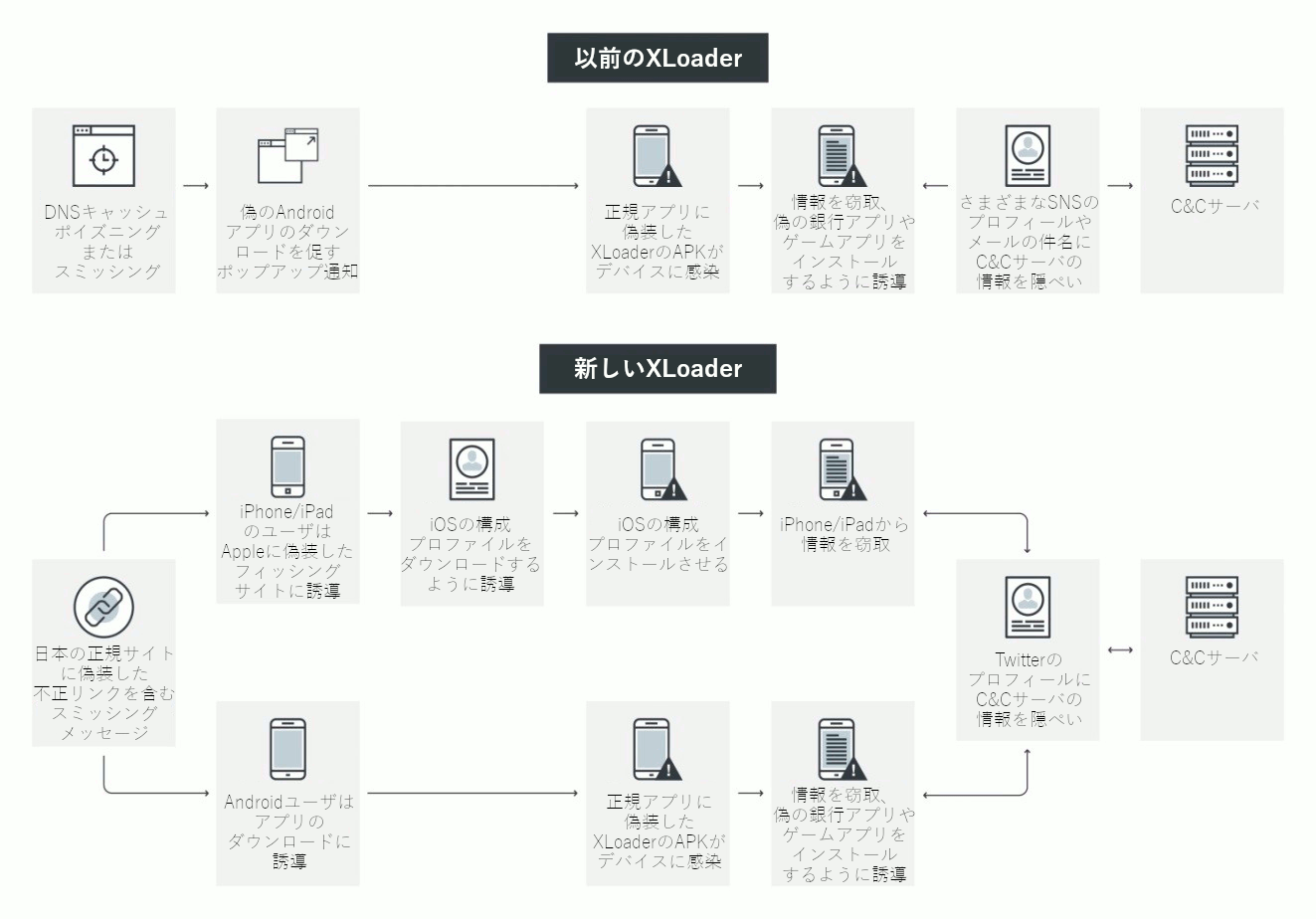

続きを読む偽装SMSを発端とする国内スマートフォン利用者を狙った攻撃の継続と新たな変化については3月15日の記事にてお知らせしました。本記事ではその新たな変化についてより詳細な解析をお伝えします。この攻撃で使用されるAndroid向け不正アプリとして、トレンドマイクロは「XLoader」の新しい亜種(「AndroidOS_XLoader.HRXD」として検出)の拡散を確認しました。2018年12月11日の記事で報告した以前のバージョンは、FacebookやChromeのような正規アプリに偽装して情報を窃取するAndroid端末向け不正アプリでした。今回確認された亜種は、Android端末に対しては正規セキュリティアプリに偽装して端末に侵入します。また、iPhoneなどのiOS端末に対してはiOSの構成プロファイルをインストールさせることで端末情報を窃取します。このようなデプロイ手法に加えて、コマンドや、コマンド&コントロール(C&C)サーバのアドレスを隠ぺいするSNSの種類にも変化が確認されました。新しい亜種は、前回の調査における最新バージョンに続けて6.0とラベル付けされています。

■感染の流れ

図1:XLoaderの感染の流れ

2019年3月30日、セキュリティリサーチャのJames Lee氏によって現行バージョンのMicrosoft EdgeおよびInternet Explorerのゼロデイ脆弱性が報告されました。これらの脆弱性は「同一生成元ポリシー違反」と呼ばれるもので、不正なWebサイトに埋め込まれたJavaScriptが、ユーザが訪問した別のWebサイトに関連した情報を収集することが可能になります。ユーザがMicrosoft EdgeまたはInternet Explorerを使用して不正なWebサイトを訪問した場合、これらの脆弱性が利用され、ブラウザのセッションに関する機密情報が攻撃者に転送される恐れがあります。Lee氏はそれぞれの脆弱性に対する簡単な概念実証(Proof of Concept、PoC)サイトも公開しています。

続きを読む