本ブログでは日本における 2016年個人と法人の三大脅威について、連載形式で解説しております。第 2回の今回は、特に個人利用者に対して大きな脅威となった「オンライン銀行詐欺ツール(バンキングトロジャン)」について解説します。

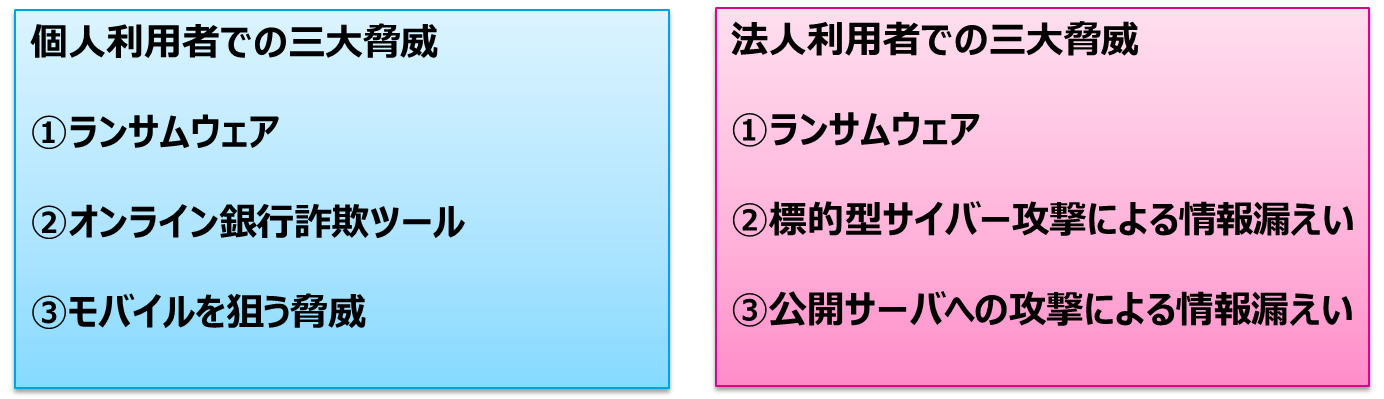

図1:2016年国内の個人と法人における三大脅威

トレンドマイクロでは「金融監督庁」をかたる偽表示で利用者からの情報詐取を狙う、新たなネットバンキング脅威を7月末から確認しています。この新たな手口を行うオンライン銀行詐欺ツール「KRBANKER」は、本記事執筆時点(8月17日)で国内での検出台数が300件を超えており、一定以上の拡散が見られています。この「KRBANKER」は元々韓国の金融機関を標的にしてきたオンライン銀行詐欺ツールですが、日本のネットバンキングにも攻撃対象を拡大してきたものと考えられます。国内ネットバンキングを狙う脅威は2015年末以降「ROVNIX」「BEBLOH(別名:URLZONE)」「URSNIF(別名:GOZI)」など新たな攻撃が続発しており、ランサムウェアが注目を集める裏でネットバンキングを狙うサイバー犯罪者の動きも活発に継続しています。本記事では今回確認された「KRBANKER」がどのようにして認証情報を窃取するのか、その新たな手口について具体的に解説いたします。

続きを読むエクスプロイトキットに関しては、タイミングがすべてです。最新の更新プログラムを適用していない数多くのユーザを狙って、エクスプロイトキットは更新プログラムが公開されたばかりの脆弱性やゼロデイ脆弱性を頻繁に突いて攻撃に利用します。トレンドマイクロは、エクスプロイトキットが現在利用している 2つの脆弱性を確認しました。そのうちの 1つは、「Pawn Storm作戦」の最近の攻撃で利用された Adobe Flash Player のゼロデイ脆弱性です。もう 1つは、バージョン 18.0.0.232 までの Adobe Flash Player に影響を与えるもので、弊社は現在 Adobe と協働して、この脆弱性の CVE番号を確認しています。

弊社は、2015年10月28日以降、これらの 2つの脆弱性が、「Angler Exploit Kit(Angler EK)」と「Nuclear Exploit Kit(Nuclear EK)」の 2つのエクスプロイトキットに利用されていることを確認しました。

続きを読むヨーロッパおよび北米のネットバンキングのユーザを狙った不正プログラム「DYRE」の急増が確認されています。「DYRE」は、個人情報を窃取するためにさまざまな手法を用い、運び屋詐欺に関連することで知られる不正プログラムのファミリです。2015年第1四半期、「DYRE」に関連した世界的な感染件数は、前四半期に比べて 125% 増加しており、ネットバンキングのユーザを狙うサイバー犯罪者が増加し続けていることがうかがえます。

続きを読む