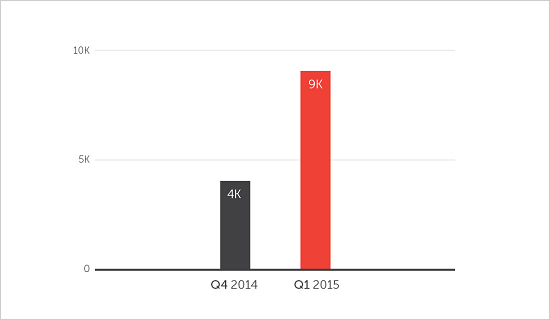

ヨーロッパおよび北米のネットバンキングのユーザを狙った不正プログラム「DYRE」の急増が確認されています。「DYRE」は、個人情報を窃取するためにさまざまな手法を用い、運び屋詐欺に関連することで知られる不正プログラムのファミリです。2015年第1四半期、「DYRE」に関連した世界的な感染件数は、前四半期に比べて 125% 増加しており、ネットバンキングのユーザを狙うサイバー犯罪者が増加し続けていることがうかがえます。

図1:「DYRE」に関連する感染数(百の位で四捨五入して千の位に丸めたもの)

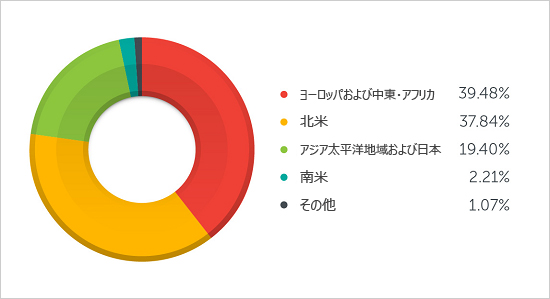

過去 3カ月間に感染したユーザ 10人のうち 7人がヨーロッパ(39%)および北米(38%)のユーザでした。アジア太平洋地域は 3番目で、19% となっています。

図2:2015年第1四半期における「DYRE」の感染数、地域別割合

オンライン銀行詐欺ツールの感染は、北米で長年に渡る問題となっています。ヨーロッパでも「DRIDEX」のような悪名高いオンライン銀行詐欺ツールが確認されています。また、アジア太平洋地域で「DYRE」の感染が確認されたことは、サイバー犯罪者がより広範な地域で強力な地盤を得ようとしていることを表しています。

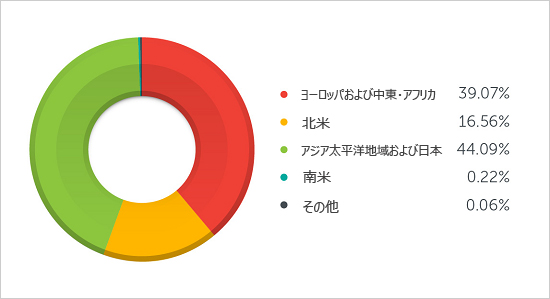

2015年5月初旬、「DYRE」をダウンロードするファイルが添付されたスパムメールの急増が確認されました。これは、アジア太平洋地域のユーザが、他の地域のユーザよりもかなり大量にスパムメールを受信したためです。2015年5月第1週、「DYRE」に感染させるスパムメールが数千件確認されましたが、その 44% がアジア太平洋地域のユーザに送信されました。ヨーロッパのユーザは 39%、北米のユーザは 17% となっています。

図3:2015年5月1日~7日に確認された「DYRE」に関連するスパムメール数、地域別割合

トレンドマイクロが「DYRE」の検体から確認された金融機関の URL を調査した結果、これらの URL は、複数の多国籍銀行と関係しており、各国の支店や部門の URL などが含まれていることが判明しました。

■改良された「UPATRE」をダウンロードするスパムメール

弊社は、最近実行されたスパムメール送信活動で、「DYRE」の新しい亜種を確認しました。この亜種は弊社の製品では「TSPY_DYRE.IK」として検出されます。

この最近のスパムメール送信活動が示すように、オンライン銀行詐欺ツールは検出回避するために亜種が作られ続けています。「DYRE」をダウンロードすることで知られる「UPATRE」は、今回の脅威における感染連鎖の一部となっています。「UPATRE」はダウンローダとしての役割のほか、「ZBOT」や「CRILOCK」「ROVNIX」などの悪名高い不正プログラムのいわば仲介役として知られています。

今回の攻撃では、「UPATRE」は他の不正プログラムのダウンローダ以上の役割を担っています。この新しい亜種は検出を無効にして、「DYRE」のダウンロードやその他不正プログラムがユーザの PC に侵入するのを容易にします。

以下は、追加された主な機能です。

- レジストリ値を変更することにより、セキュリティ対策製品に関連したファイアウォールおよびネットワークを無効にする

- 関連サービスの中止により、セキュリティ対策製品に関連したファイアウォールおよびネットワークを無効にする

- Windows の標準設定のセキュリティ機能(WinDef)を無効にする

弊社では、米国の多国籍銀行「JPMorgan Chase & Co.」の顧客を狙ったスパムメール送信活動で、Microsoft Compiled HTML Help のファイル(拡張子:CHM)として作成される「UPATRE」の亜種(「TROJ_UPATRE.HM」として検出)を確認しました。

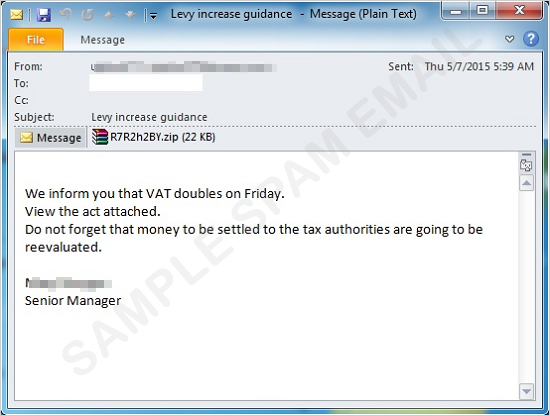

■スパムメールの内容

弊社がスパムメールの内容を確認すると、典型的なソーシャルエンジニアリングの手法を利用していることがわかりました。それは、実在しない法律により課税が 2倍になるとユーザを脅して添付ファイルを開封させようとするものです。税金のことになると、人々は不安になり、簡単に詐欺の被害者となってしまいます。

図4:「UPATRE」に感染させるスパムメールの例

弊社がこれまでに確認したスパムメールのほとんどに英語が利用されていることを考えると、「DYRE」を利用するサイバー犯罪者は、地域の言語や金融機関に合わせて特に手を加えることなく、さまざまな地域に同じようなスパムメールを送信しているようです。理屈の上では、英語圏のユーザのほうがより身近に感じるため、スパムメールに気付きやすいでしょう。しかし、サイバー犯罪者は世界中に拡大するためにすでに行動を開始しており、次の攻撃では地域に特化したスパムメールを目にする可能性があります。

■トレンドマイクロの対策

「DYRE」による影響は懸念されますが、これまでも弊社が推奨してきた一般的なネットバンキング利用上のセキュリティ対策が効果的です。銀行のポリシーを理解する、総合的セキュリティ対策製品を使用する、不正プログラム感染など何らかのセキュリティ上の懸念がわかった場合は直ちにパスワードを変更しオンライン銀行の取引内容を確認する、不審な取引を確認した時は銀行に連絡する、などです。これらの対策を実践することにより、スパムメールを介して拡散するオンライン銀行詐欺ツールなどネットバンキングを狙う脅威から防御することができます。

参考情報:IS702:ネットバンキングを安心して利用する 5つのヒント

弊社が提供する「カスタムディフェンス」は、「UPATRE」や「DYRE」などのダウンローダから連鎖する脅威や攻撃を検出・解析し、さらなる脅威を緩和するために不審な挙動を監視して、企業を保護します。また、弊社製品をご利用のユーザは、弊社のクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」によって守られています。特に「E-mailレピュテーション」技術により、この脅威に関連する E メールをブロックします。また「ファイルレピュテーション」技術により、上述の不正プログラムを検出し、削除します。

参考記事:

- 「 Without a Trace: Fileless Malware Spotted in the Wild」

by Abraham Camba (Threat Researcher)

翻訳:品川 暁子(Core Technology Marketing, TrendLabs)