一部のSMS PVAサービスでは、サービスのユーザが使い捨てユーザプロファイルを作成することや、多くの一般的なオンラインプラットフォームに複数のアカウントを登録することが可能です。これらのサービスは、詐欺などの不正な活動を実行する犯罪者に悪用される可能性があります。

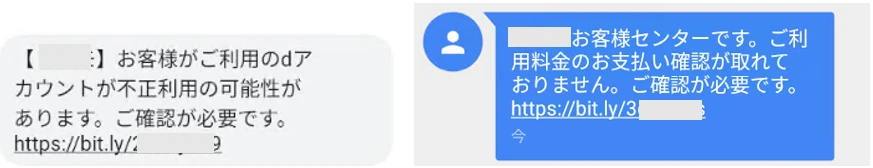

続きを読む携帯電話のテキストメッセージ(SMS)がサイバー犯罪への誘導経路として悪用される事例が続いています。トレンドマイクロでは、この2021年9月30日頃から、通信事業者を装ったSMSから誘導される偽サイトにより、AndroidおよびiPhoneの双方を標的として最終的にマルウェア感染させられる事例を確認しました。このマルウェアに感染した場合、大手通信事業者サイトの認証情報を窃取される危険性があります。 これまでに確認されてきた偽装SMSを発端にマルウェア感染を目的とする攻撃ではAndroid端末が対象となっていましたが、iPhoneについてもその対象とする攻撃は初めてと言えます。同様の攻撃に関しては一般財団法人日本サイバー犯罪対策センター(JC3)からも注意喚起が公開されており、注意が必要です。

図 1: 今回確認された不審SMSの例(実物を元に再構成)

続きを読むサイバー犯罪者はしばしば、ソーシャルメディアや電子メール、SMSを利用してターゲットとなるユーザにメッセージやメールを送信し、不正サイトへ誘導する手口を利用します。 特に海外では「Romance Scam(ロマンス詐欺)」とも呼ばれる「出会い系詐欺」においては、インターネット上の出会い系サイトが誘導先となります。この5月、トレンドマイクロのリサーチャは、出会い系詐欺に関連するいくつかのキャンペーンを確認しました。これらのキャンペーンでは、類似した構成、レイアウトの不審なサイトが多数用意されており、日本から多くのユーザがアクセスしていることが確認されました。

続きを読む長期にわたって活動を継続しているマルウェアは、時間と共にその活動内容を変化させていく傾向にあります。2013年前後に登場したAndroid向けバンキングトロジャン「FakeToken(フェイクトークン)」もその1つです。2017年に確認されたFakeTokenは、タクシー配車アプリを偽装し、感染端末から個人を特定できる情報(PII)を窃取する機能に加え、ランサムウェア機能まで持っていました。そして2020年に入り、カスペルスキーのリサーチャは、約5,000台のスマートフォンがSMSで海外へ迷惑メッセージを送信していたことを検知しました。そしてそれは、FakeTokenの新しい機能によるものであることが確認されました。

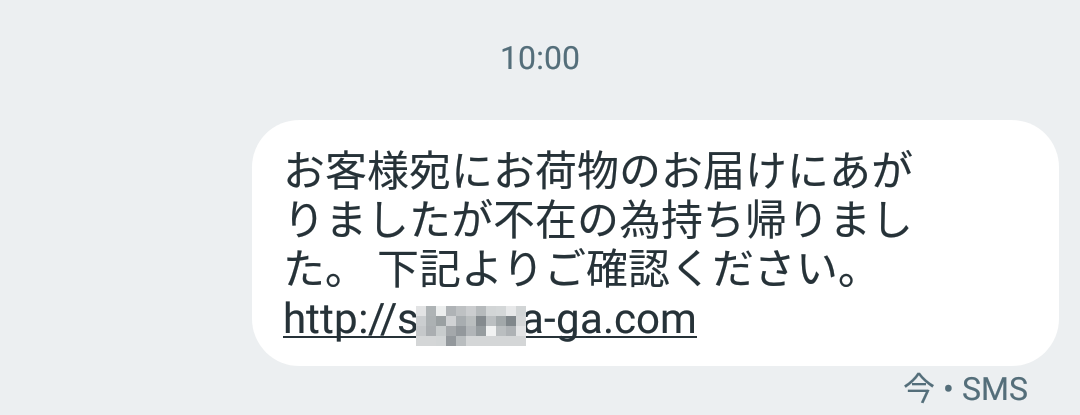

続きを読むトレンドマイクロでは収集された脅威データと実際の調査対応事例などの情報から、脅威動向の分析を行っています。その中で2019年上半期(1~6月)に、一般のモバイル利用者にとっての脅威が拡大傾向にあることがわかりました。今回は2019年上半期脅威動向分析の速報として、特にスマートフォン利用者を狙うSMS経由の攻撃についての状況をまとめます。SMS(ショートメッセージサービス。テキストメッセージ、Cメールなどとも呼ばれる)は携帯電話同士で短いテキストの送受信を行えるようにしたサービスです。このSMS経由で利用者を不正サイトや詐欺などに誘導する攻撃のことを海外では「SMiShing(スミッシング)」とも呼びますが、2018年以降、日本国内でも目立ってきています。

.jpg)

図1:2019年に確認された宅配荷物の不在通知に偽装した不正SMSの例(実際のSMSを元に再構成)

(さらに…) 続きを読む

宅配荷物の不在通知を偽装するSMSの攻撃は継続してその手口を変化させています。前回3月の記事では新たに携帯電話事業者Webページを偽装した手口をお伝えしましたが、この4月にはまた別の事業者のWebページを偽装する手口にシフトしてきました。この不正アプリ拡散をねらう偽装SMSの攻撃では、去年前半にも活発に詐称する業者を変えていましたが今後も同様の変化に注意が必要です。

続きを読む昨年2018年を通じ拡大した宅配業者の偽装SMSを発端としたAndroid不正アプリ拡散を狙う攻撃は、現在も続いています。またAndroid端末だけでなく、iPhoneなどiOS端末でアクセスした場合にもフィッシングサイトへ誘導する動きも確認されており、スマートフォンを中心としたモバイル機器全体を狙う攻撃となっていることはこれまでも報告してまいりました。この国内のモバイル機器全体を狙う継続した攻撃の中で、新たな動きが2つ確認されました。1つは誘導先の不正サイトが詐称する企業の変化です。これまでの宅配業者から新たに、携帯電話事業者Webページの偽装が確認されました。もう1つは、誘導先の不正サイト上でiOS端末の固有情報を窃取するために不正な構成プロファイルを使用する手口です。

続きを読むトレンドマイクロでは、2018年1月~11月に発生したサイバー脅威の動向から、①フィッシング詐欺、②SMSを発端とする不正アプリ拡散、③「セクストーション」スパム が2018年に発生した個人利用者を狙う「三大脅威」であったと分析しています。本ブログでは、この2018年の脅威動向に関する速報を連載形式でお伝えしています。1月17日の記事では個人利用者を狙う脅威として「フィッシング詐欺」を取り上げました。最終回の今回は、個人利用者に対する脅威の中から「SMSを発端とする不正アプリ拡散」と「セクストーションスパム」に焦点を当てて分析します。

図:2018年国内の個人における三大脅威

(さらに…) 続きを読む

2017 年末に登場し 2018 年を通じて継続して確認されている、有名企業を偽装するショートメッセージ(SMS)による Android 向け不正アプリの拡散ですが、この 7 月にはさらに攻撃規模を拡大していることがわかりました。この攻撃に関しては本ブログでも数回にわたり(1 月 15 日の記事、2 月 2 日の記事、6 月 26 日の記事)取り上げていますが、この 7 月には不正アプリ本体から自身を拡散させるための偽装 SMS を送信するなど、大きな活動内容の変化が見られました。この変化の影響は大きく、国内から多くのモバイル利用者が不正アプリをインストールさせる偽サイトへ誘導されていたことがわかりました。トレンドマイクロのクラウド型次世代セキュリティ技術基盤である「Smart Protection Network(SPN)」の統計から、この攻撃の偽装 SMS 経由で誘導される不正サイトに対し、国内モバイル端末からアクセスした利用者数を確認したところ、4~6 月の 3 カ月間を合わせても 1,600 件程度だったのに対して、7 月の 1 カ月間だけで 8,000 件を超えており、この 7 月に急激な攻撃の拡大が起こっていたことがわかります。

図:宅配物の不在通知を偽装した SMS メッセージの例

トレンドマイクロは、プログラミング言語「Kotlin」で開発されたものでは初めてとなる Android 端末向け不正アプリ(「ANDROIDOS_BKOTKLIND.HRX」として検出)を確認しました。Kotlin は、マルチプラットフォーム向けアプリケーション開発のためのオープンソースのプログラミング言語です。トレンドマイクロが Google Play で確認した検体は「Swift Cleaner」という名称で、不要なデータを削除し Android 端末を最適化するユーティリティツールに偽装していました。この不正アプリは 2018 年 1 月 9 日の時点で 1,000 回から 5,000 回インストールされており、遠隔からのコマンド実行、情報窃取、テキストメッセージ(ショートメッセージサービス、SMS)の送信、URL の転送、広告クリック詐欺等が可能です。また、ユーザの許可無しに有料の SMS サービスに登録する機能も備えています。

続きを読む