2021年最後の第2火曜日となった12月14日は、Microsoft社、Adobe社に加え、Apple社、Google社からも最新のセキュリティアップデートが公開されました。今回リリースされた最新のセキュリティアップデートの詳細について確認しましょう。

続きを読む2021年第3四半期(7~9月)、新たな攻撃手口を取り入れたランサムウェアのオペレータは、特に「RaaS」と呼ばれるランサムウェアサービス(Ransomware as a Service)を通じて、アフィリエイト(実行役)によるランサムウェアファミリ「REvil(別名:Sodinokibi)」の拡散活動を活発化させていました。また、本ブログでは2021年7月5日公開の記事で、攻撃者がIT管理プラットフォーム「Kaseya VSA」内のゼロデイ脆弱性を悪用して、脆弱な顧客の端末に不正スクリプトを送り込んでいたことを報告しました。マネージド・サービスプロバイダ(MSP)やIT企業へIT管理ソフトウェアを提供している「Kaseya社」では通常、顧客にソフトウェアアップデートを配布するためにVSAソフトウェアを使用していましたが、当時VSAは攻撃者によって武器化されていたため、REvilランサムウェアを読み込んでいました。REvilランサムウェアは、被害者に身代金の支払いを促すために情報暴露型の二重脅迫の手口を用いることで知られています。

続きを読むオンプレミス、クラウド環境を問わず、攻撃者が設定ミスのあるLinuxサーバを積極的に侵害していることは知られています。侵害されたサーバは、暗号資産(旧:仮想通貨)「Monero」を採掘する活動(マイニング)を中心としたクリプトジャッキングの目的に悪用されることがほとんどです。悪名高い事例の1つとして、クラウドサービスへの攻撃活動に重点を置いた最初のハッキンググループの1つである「TeamTNT」が挙げられます。

クリプトジャッキングが蔓延る戦場は、KinsingやTeamTNTを含めた複数の攻撃者グループによって共有されています。彼らのコード内における2つの共通した特徴は、同じ感染マシン内で暗号資産を採掘している別のコインマイナーを削除することと、感染マシン内で発見したセキュリティ機能を無効化することです。これらの機能により攻撃者は、Huawei Cloudのシステムを対象に高度なサニタイジング処理(無害化)が実行された事例のように、乗っ取ったリソースに対して優位に立つことができます。

本ブログ記事では、トレンドマイクロが複数のペイロードで確認した1つの共通する仕組みである、Alibaba Cloudが提供するクラウドサービス内の機能を無効化する手口に焦点を当てます。加えて、複数の攻撃者やマルウェアがAlibaba Cloud(別称:Aliyun)を標的と定めた理由や、これらの不正な採掘活動がAlibaba Cloudユーザに与える影響についても考察します。

続きを読む本ブログではこれまでに、サイバー犯罪者グループ「TeamTNT」が、暗号資産(旧仮想通貨)採掘ツール(コインマイナー)のペイロードや認証情報を窃取するマルウェアを展開するために、保護されていないRedisインスタンスやインターネット上に露出したDocker API、脆弱なKubernetesクラスタをどのように標的と定めてきたかを解説しました。TeamTNTは現在も、自身のキャンペーンで侵害したクラウド環境を悪用して活発な攻撃活動を続けています。トレンドマイクロは今回、TeamTNTの新たなキャンペーンで使用された検体を解析して、サイバー犯罪への最近の取り組みについて調査分析しました。さらに以前の展開活動と比較することで、同グループがアップグレードされたツールやペイロードを使用していることを確認しました。

トレンドマイクロは脅威動向調査の一環として、攻撃者が積極的に悪用する脆弱性や設定の不備を注意深く監視しています。頻繁に悪用される設定の不備の1つに、インターネット上に露出したDocker REST APIがあります。

2021年10月トレンドマイクロは、Docker REST APIを露出させた不適切な設定状態にあるサーバを標的として、以下のような悪意のあるスクリプトを実行するイメージからコンテナを起動(スピンアップ)させる攻撃活動を観測しました。

- 暗号資産「Monero」を採掘するツール(コインマイナー)をダウンロードまたは同梱する

- よく知られた手法を用いてコンテナ経由でホストを侵害する「コンテナエスケープ」攻撃を実行する

- 侵害されたコンテナから露出したポートに対するインターネット全体のスキャンを実行する

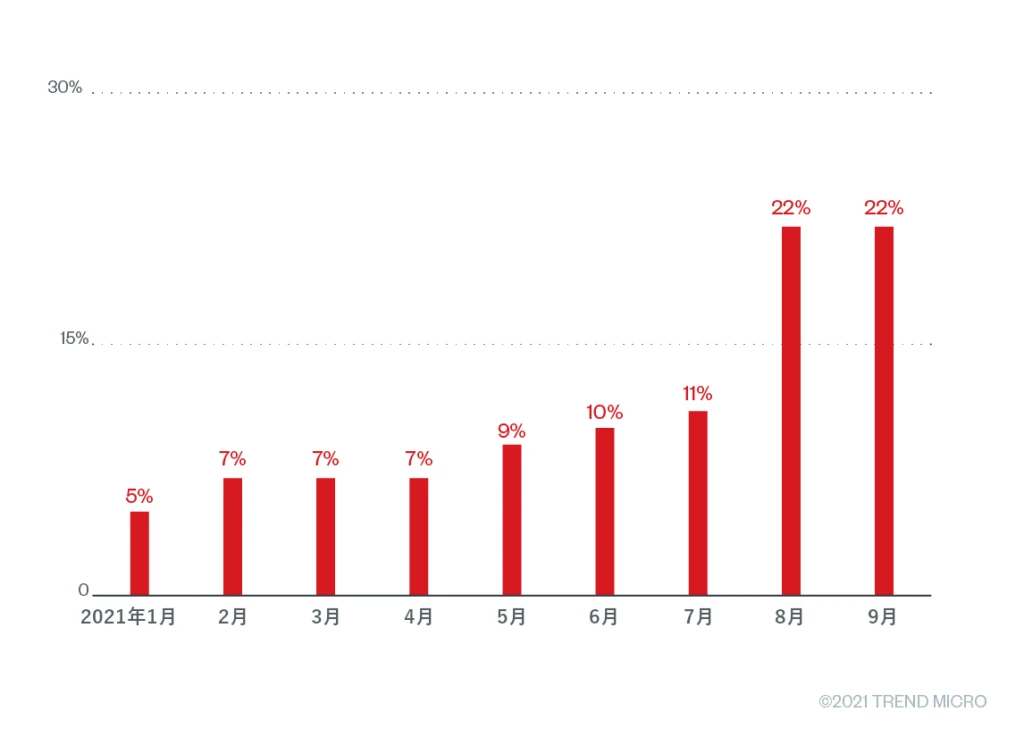

「DX(デジタルトランスフォーメーション)」や「2025年の崖」など新たなデジタル世界への対応と変革が推進される中、これらの変化を悪用する多くのオンライン攻撃や脅威が被害を拡大させています。同様に、ビジネスメール詐欺(Business Email Compromise、BEC)は、被害者の数を減少させているにもかかわらず、依然として法人組織に最も大きな金銭的損失をもたらすサイバー犯罪の1つとして確認されています。トレンドマイクロは、BECの脅威動向を継続的に監視するなかで、2021年1~9月にかけて検出数が増加していることを観測しました(図1)。

トレンドマイクロのクラウド型セキュリティ技術基盤

「Smart Protection Network(SPN)」のデータに基づく

2021年7月28日、米国土安全保障省傘下のCybersecurity and Infrastructure Security Agency (CISA)は、2020年と2021年に悪用された脆弱性の上位を詳述した報告書を公開しました。 報告書によると、攻撃者が狙う新しい標的は、2019年以降に公開されたテレワーク(リモートワーク)、VPN(Virtual Private Network)、そしてクラウドベースの技術に関連する脆弱性です。新型コロナウイルスによってクラウド化が進むとともにサイバー攻撃者もターゲットをクラウドに移動しています。攻撃者はテレワークに関連したパッチ未適用の新しい脆弱性を狙い、防御する側は定期的なパッチの適用に奮闘してきました。攻撃者が脆弱性の悪用に成功すると、リモートコード実行(RCE)、任意のコード実行、パストラバーサルなどの手法により対象システムがコントロールされることになります。

続きを読む2021年9月、トレンドマイクロのManaged XDR(MDR)チームは、脆弱性攻撃ツール「PurpleFox」のオペレータに関連する不審な活動を調査しました。調査の結果、攻撃活動に用いるために追加された脆弱性(CVE-2021-1732)や、最適化されたルートキット機能を含め、更新されたPurpleFox攻撃の手法を調査することにつながりました。

さらに当チームでは、侵入活動中に埋め込まれた.NETで書かれた新種のバックドア型マルウェアを発見しました。このバックドアは、PurpleFoxとの関連性が高いと考えられます。トレンドマイクロが「FoxSocket」と呼称するこのバックドアは、WebSocketを悪用してコマンド&コントロール(C&C)サーバとの通信のやり取りを行うため、通常のHTTPトラフィックに比べてより強固で安全な通信手段となっています。

トレンドマイクロは、この特定の脅威が今も中東のユーザを狙っていると推測しています。この攻撃手口は、中東地域のお客様を通じて初めて発見されました。トレンドマイクロは現在、世界の他の地域でもこの脅威が検出されているかどうかを調査中です。

本ブログ記事では、最初に配信されるPurpleFoxのペイロードで観測されたいくつかの変更点に加えて、新たに埋め込まれた.NETバックドアや、これらの機能を配信するC&Cサーバのインフラストラクチャについて解説します。

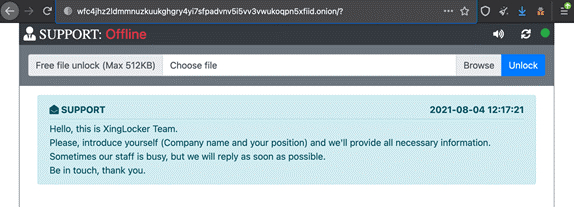

続きを読むトレンドマイクロは、ランサムウェアグループ「XingLocker Team」の活動を調査するなかで、フランチャイズ事業にヒントを得たと見られる比較的新しく興味深い「ビジネスモデル」を発見しました。具体的には、「RaaS」と呼ばれるランサムウェアサービス(Ransomware as a Service)を利用する攻撃者が、RaaSで提供されたランサムウェアをそのまま使用するのではなく、そのランサムウェアを展開する前にリブランディングします。ランサムウェアを使用する攻撃者たちは創意工夫を凝らして身代金を獲得するためのビジネスを展開することで知られており、標的とする企業や組織がランサムウェアに対して対策を行うセキュリティソリューションを採用するにつれて、さらに高度化し続けます。

「XingLocker」は、Windowsシステムを標的とするランサムウェアファミリの1つです。XingLockerは、ランサムウェア「Mount Locker」がリブランディングされたものです。そのランサムノートでは、オリジナルのMount Lockerとは異なるOnionサービス(匿名ネットワークTorを介してのみアクセスできる匿名性の保たれたサイト)が被害者に示されています。

ランサムノート上のリンクをクリックした場合に表示される

2021年9月初め、中国のQ&Aサイト「知乎(Zhihu)」上であるユーザが、『検索エンジンで「iTerm2」というキーワードを検索した結果、正規サイト「iterm2.com」を偽装した「item2.net」という偽サイトに繋がった』と報告したことを確認しました(図1)。この偽サイト内に記載されているリンクからは、macOS向け端末エミュレータ「iTerm2」の偽バージョンがダウンロードされます。この偽アプリが起動されると、47[.]75[.]123[.]111から悪意のあるPythonスクリプト「g.py」をダウンロード・実行して、感染端末から個人情報を収集します。トレンドマイクロ製品ではiTerm2の偽バージョンを「TrojanSpy.MacOS.ZURU.A」として、悪意のあるスクリプトを「TrojanSpy.Python.ZURU.A」として検出します。