トレンドマイクロでは2021年1年間における国内外での脅威動向について分析を行いました。2021年、多くの企業や組織で急速なデジタルトランスフォーメーション(DX)が進む中、サイバー犯罪者はコロナ禍の状況に便乗し、さまざまな不正活動や攻撃の機会を捉え、新旧さまざまな脅威をもたらしました。

トレンドマイクロでは2021年1年間における国内外での脅威動向について分析を行いました。2021年、多くの企業や組織で急速なデジタルトランスフォーメーション(DX)が進む中、サイバー犯罪者はコロナ禍の状況に便乗し、さまざまな不正活動や攻撃の機会を捉え、新旧さまざまな脅威をもたらしました。

本ブログ記事では2021年にトレンドマイクロが観測したモジュール型ローダ「Buer Loader」に関連する攻撃活動やキャンペーンについて概説します。詳細はトレンドマイクロの技術論文「An Analysis of Buer Loader(英語)」をご参照ください。Buer Loaderは2019年に非常に競争力のある価格でアンダーグラウンドマーケット(闇市場)に参入したことで知られており、マルウェアをサービスとして提供する「Malware as a Service(MaaS)」の一つです。現在Buer Loaderは十分にその地位を確立し、攻撃者によって積極的に利用され続けているように見えます。

続きを読む「APT36(別称:Earth Karkaddan)」は、政治的な動機により標的型サイバー攻撃を行う犯罪者グループであり、トレンドマイクロは以前にも同グループがインド軍高官や在外公館をターゲットにしていたことを観測し、本ブログで解説しました。このグループ(C-Major作戦、ProjectM、Mythic Leopard、Transparent Tribeとも呼称される)は、ソーシャルエンジニアリングの手法やフィッシングメールを介した誘導手口をエントリポイント(侵入口)として用いることで知られており、侵入後、感染端末内に「Crimson Remote Access Trojan(RAT)」を展開して情報を窃取します。

トレンドマイクロは2021年後半に、Earth Karkaddanグループが好んで用いたWindows端末用マルウェア「Crimson RAT」と設計が酷似しているAndroid端末用マルウェア「CapraRAT」を同グループが使用していることを突き止めました。これらのツールには、機能名、コマンド、性能などで非常に興味深い共通点があり、それらの詳細については、トレンドマイクロの技術論文「Earth Karkaddan APT(英語)」で取り上げています。

今回実施した調査は、2020年1月~2021年9月までに収集されたトレンドマイクロのクラウド型セキュリティ技術基盤「Smart Protection Network(SPN)」のデータに基づいています。

続きを読むクラウド技術は、世界的に新型コロナウイルスが大流行する中、企業のデジタルトランスフォーメーションを加速させるのに役立っています。クラウド技術の信頼性と柔軟性により、コロナ禍の困難な時期にもリモートワークへの迅速な移行が可能になりました。しかし、クラウド技術の迅速な導入は、見落としやエラー、案内されていないクラウドサービスの設定によってもたらされるミス(一般的には設定ミスと総称される)を引き起こす可能性があります。クラウド環境を狙う巧妙なセキュリティ脅威を警戒するのは当然ですが、単純な設定ミスにも注意する必要があります。こうしたことにより、最終的に意図せず企業の機密情報や資産が漏えいする可能性があるためです。

続きを読むトレンドマイクロは2021年半ばから、非常に実体の見えづらいサイバー諜報活動グループ「Earth Lusca」を追跡調査しています。このグループは、スピアフィッシング(標的型)攻撃や水飲み場型攻撃など、従来のソーシャルエンジニアリングの手法を用いた攻撃キャンペーンを通じて世界中の組織を狙っています。同グループの主な動機はサイバー諜報活動と見られており、本稿執筆時点における被害組織のリストには、政府機関、教育機関、宗教運動団体、香港を拠点とする民主化推進団体や人権団体、新型コロナウイルス感染症(COVID-19)研究機関、報道機関など、企業価値の高い組織が含まれています。ただしギャンブルや暗号資産(旧:仮想通貨)に関連する企業も標的としていることから、Earth Luscaグループは金銭的な動機による活動も行っていると見られています。

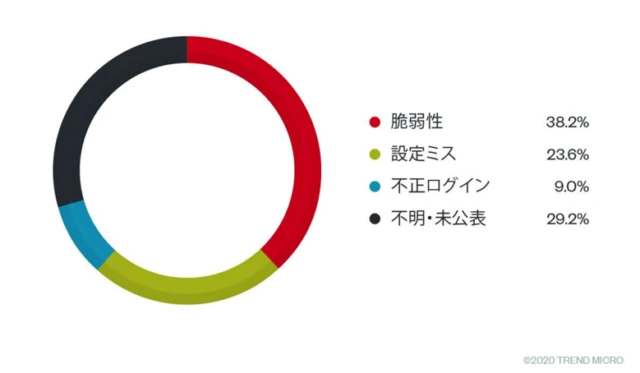

続きを読む昨今のサイバー攻撃では、ソフトウェアの脆弱性を悪用する手口が増加しています。代表的なものとして、トレンドマイクロでは新型コロナウイルスによるテレワークの普及に伴って需要が高まったVPNの脆弱性を悪用する通信がここ数年で増加していることを確認しています。これらは、例えばランサムウェア攻撃において攻撃者が標的のネットワーク内部に侵入するために積極的に悪用されています。また、日本国内において企業から公表された情報漏えい事例をトレンドマイクロが整理・集計したデータにおいても、インシデントが発生した原因のうちおよそ4割が脆弱性を占めています。組織におけるセキュリティインシデントを防ぐために、自組織をとりまくIT環境が抱える脆弱性を適切に対処することが求められています。

図 1:企業から公表されたWeb/クラウドからの情報漏えい事例 89 件における事故原因割合

(2021 年上半期, 公表内容を元にトレンドマイクロが独自に集計)

法人組織が自社のデジタルトランスフォーメーション(DX)を推進する中で発生するクラウド移行時の設定ミスは成長痛の一部とも考えることができます。クラウド環境における設定ミスは、サイバー攻撃やデータ侵害が発生し、法人組織がその影響に対処しなければならなくなった困難な状況で発見される傾向にあります。これらの設定ミスは、ビジネスやクラウドセキュリティにどのような影響を与えるのでしょうか?また、それらの影響を軽減するために、法人組織は何をすればよいのでしょうか?

続きを読む2021年7月28日、米国土安全保障省傘下のCybersecurity and Infrastructure Security Agency (CISA)は、2020年と2021年に悪用された脆弱性の上位を詳述した報告書を公開しました。 報告書によると、攻撃者が狙う新しい標的は、2019年以降に公開されたテレワーク(リモートワーク)、VPN(Virtual Private Network)、そしてクラウドベースの技術に関連する脆弱性です。新型コロナウイルスによってクラウド化が進むとともにサイバー攻撃者もターゲットをクラウドに移動しています。攻撃者はテレワークに関連したパッチ未適用の新しい脆弱性を狙い、防御する側は定期的なパッチの適用に奮闘してきました。攻撃者が脆弱性の悪用に成功すると、リモートコード実行(RCE)、任意のコード実行、パストラバーサルなどの手法により対象システムがコントロールされることになります。

続きを読む