ランサムウェアに襲われた組織は、驚くべき速さで進歩している多重脅迫型の攻撃に悩まされます。こうしたキャンペーンでは一体どのようなことが起こるのでしょうか。これから、多重脅迫型の攻撃を現在活発に繰り広げている3つのランサムウェアファミリについて詳しく検討し、その実態を明らかにしていきたいと思います。

続きを読む本稿では、ランサムウェアファミリー「White Rabbit」を解析し、この新規ランサムウェアファミリーが駆使する、よく知られた検出回避の手法について解説します。トレンドマイクロは、2021年12月、米国の地方銀行を攻撃した新たなランサムウェアファミリー「White Rabbit」を確認しました。このランサムウェアファミリーは、既によく知られたランサムウェアファミリー「Egregor」を参考にした隠ぺい手法を備えており、サイバー犯罪者グループ「FIN8」と関連する可能性があると見られています。

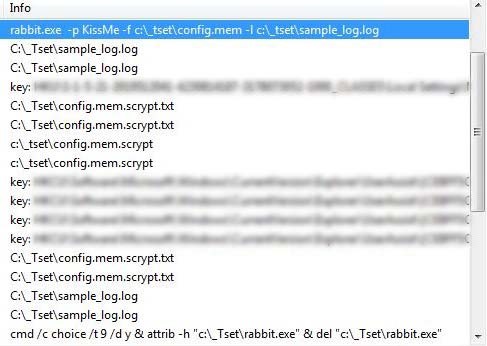

図1:ランサムウェアの実行のコマンドラインを示すSysTracerのログ例

rabbit.exeの引数として-p KissMe が使用されていることがわかる

トレンドマイクロは、ランサムウェア「LockBit」が侵入時に用いるツール群を追跡調査する中で、2021月10月のアンダーグラウンドフォーラム「RAMP」内でアフィリエイト(攻撃を行う実行犯)候補者に向けた「LockBit Linux-ESXi Locker version 1.0(ESXiサーバを標的とするLinux版LockBit 1.0)」の告知を発見しました。これは、「LockBit」ランサムウェアの背後にいるサイバー犯罪者グループ(LockBitグループ)が、攻撃対象をLinuxホストにまで拡大したことを示しています。トレンドマイクロは10月以降、Linux版LockBit 1.0による実際の攻撃活動を観測しています。

続きを読む2021年2月、トレンドマイクロはランサムウェアファミリ「Conti」による攻撃に関連した一連の疑わしいイベントに対して警戒を強めていたところ、弊社製品であるTrend Micro Vision Oneによって攻撃の痕跡を確認しました。Contiは悪名高いランサムウェアファミリ「Ryuk」の後継とされていました。実際、攻撃者は次第に、過去にRyukの拡散に使用された手法と同じ手口で不正プログラムを配信するようになりました。たとえば、他のマルウェアファミリ「Trickbot」、「Emotet」、「BazarLoader」がContiの配信に使用されています。本稿では、商用のペネトレーションツール「Cobalt Strike beacon」がContiによってどのように使用されているか、またトレンドマイクロがTrend Micro Vision Oneプラットフォームを使用してContiによる脅威をどのように追跡したのかを解説していきます。

続きを読むランサムウェア攻撃の危険性は誰もが知るところでしょう。また、暴露型ランサムウェアグループが用いる「多重脅迫モデル」による最新の被害事例に関する報道は、最高情報セキュリティ責任者(CISO)やセキュリティオペレーションセンター(SOC)で業務にあたる人々の夢に出てくるほどの苦悩をもたらしている可能性があります。

トレンドマイクロは、ランサムウェア攻撃の影響や復旧プロセスを経て、被害者が何を経験するのかをより深く理解することで、今後の事例で同様の事態に陥った際に役立ててほしいと考えました。このためトレンドマイクロは、5つのランサムウェアファミリ「Conti」、「Lockbit 2.0」、「AvosLocker」、「Hive」、「HelloKitty for Linux」の被害者向けサポートチャットを調査しました。

続きを読むトレンドマイクロは、最近発見された新種のランサムウェアファミリ「Yanluowang」の検体を分析しました。これらの検体が持つ興味深い側面の1つは、窃取された / 不正に署名された有効なデジタル署名を使用してファイルにコード署名が施されていることです。さらにこれらの検体は、データベースやバックアップの管理に関連する「Veeam」や「SQL」を含む様々なプロセスを強制的に終了させます。

当該記事公開の数週間前に発見されたとみられるYanluowangランサムウェア(中国の神「Yanluo Wang」から命名される)は、その後キャンペーンに関連付けられているほか、このランサムウェアのオペレータが少なくとも2021年8月から米国企業に対して標的型攻撃を仕掛けていると言及されています。

続きを読むトレンドマイクロでは2021年上半期(1~6月)において、二重恐喝の手口を用いて標的組織に被害をもたらすなど、新たな手口を取り入れたランサムウェア攻撃が依然として活発で高度化していたことを確認しました。従来のランサムウェア戦略とは異なり、新型ランサムウェアのオペレータは「暴露型」の手口として、感染端末から窃取したプライベートデータを人質として利用し被害者に圧力をかけ、身代金が支払われない場合は盗み出した重要情報をリークサイト上で暴露すると脅します。トレンドマイクロは2021年に入ってからこれらの脅威と旧来のランサムウェアファミリを追跡調査した結果、どの攻撃活動の勢いが増し、どのファミリが法人組織や個人ユーザにとって特に危険であるかを突き止めました。

続きを読む2021年第3四半期(7~9月)、新たな攻撃手口を取り入れたランサムウェアのオペレータは、特に「RaaS」と呼ばれるランサムウェアサービス(Ransomware as a Service)を通じて、アフィリエイト(実行役)によるランサムウェアファミリ「REvil(別名:Sodinokibi)」の拡散活動を活発化させていました。また、本ブログでは2021年7月5日公開の記事で、攻撃者がIT管理プラットフォーム「Kaseya VSA」内のゼロデイ脆弱性を悪用して、脆弱な顧客の端末に不正スクリプトを送り込んでいたことを報告しました。マネージド・サービスプロバイダ(MSP)やIT企業へIT管理ソフトウェアを提供している「Kaseya社」では通常、顧客にソフトウェアアップデートを配布するためにVSAソフトウェアを使用していましたが、当時VSAは攻撃者によって武器化されていたため、REvilランサムウェアを読み込んでいました。REvilランサムウェアは、被害者に身代金の支払いを促すために情報暴露型の二重脅迫の手口を用いることで知られています。

続きを読む