2021年最後の第2火曜日となった12月14日は、Microsoft社、Adobe社に加え、Apple社、Google社からも最新のセキュリティアップデートが公開されました。今回リリースされた最新のセキュリティアップデートの詳細について確認しましょう。

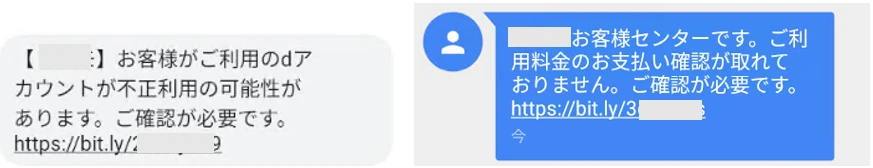

続きを読む携帯電話のテキストメッセージ(SMS)がサイバー犯罪への誘導経路として悪用される事例が続いています。トレンドマイクロでは、この2021年9月30日頃から、通信事業者を装ったSMSから誘導される偽サイトにより、AndroidおよびiPhoneの双方を標的として最終的にマルウェア感染させられる事例を確認しました。このマルウェアに感染した場合、大手通信事業者サイトの認証情報を窃取される危険性があります。 これまでに確認されてきた偽装SMSを発端にマルウェア感染を目的とする攻撃ではAndroid端末が対象となっていましたが、iPhoneについてもその対象とする攻撃は初めてと言えます。同様の攻撃に関しては一般財団法人日本サイバー犯罪対策センター(JC3)からも注意喚起が公開されており、注意が必要です。

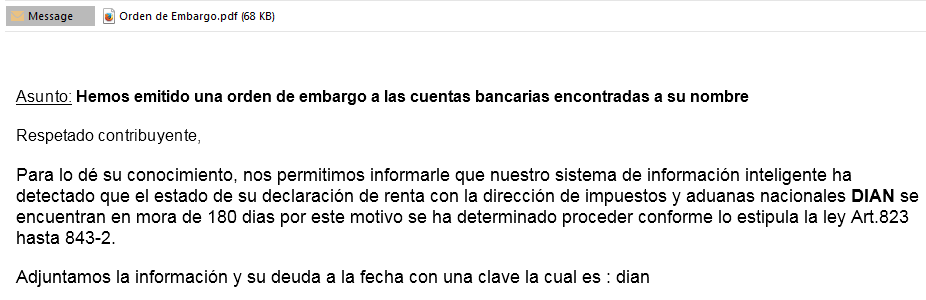

図 1: 今回確認された不審SMSの例(実物を元に再構成)

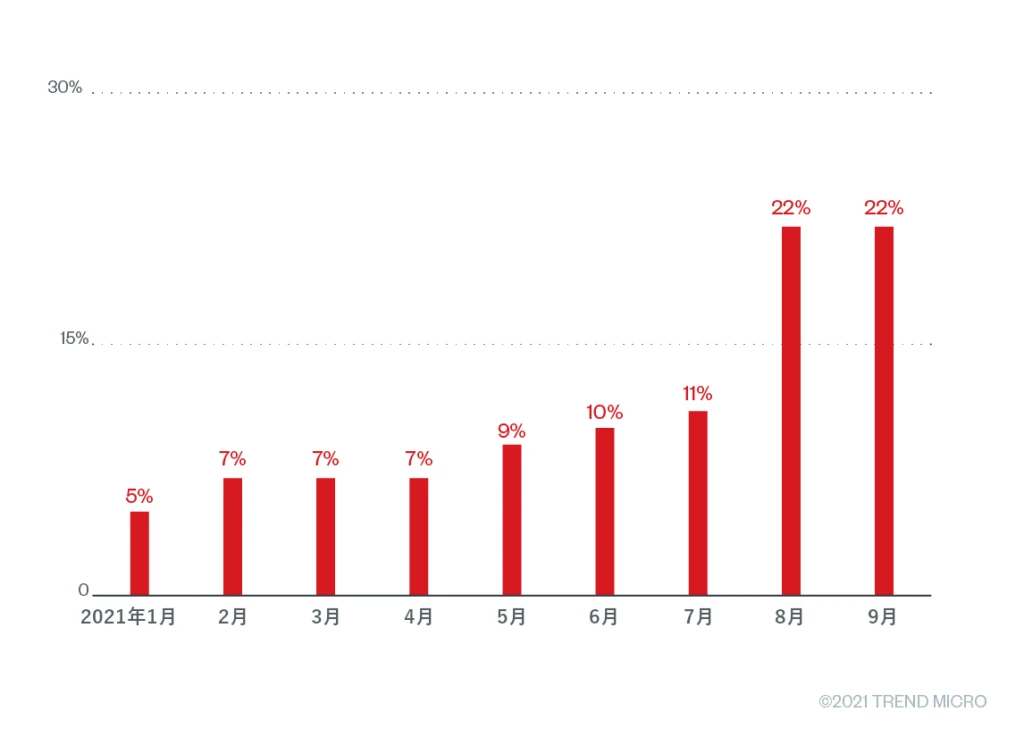

続きを読む「DX(デジタルトランスフォーメーション)」や「2025年の崖」など新たなデジタル世界への対応と変革が推進される中、これらの変化を悪用する多くのオンライン攻撃や脅威が被害を拡大させています。同様に、ビジネスメール詐欺(Business Email Compromise、BEC)は、被害者の数を減少させているにもかかわらず、依然として法人組織に最も大きな金銭的損失をもたらすサイバー犯罪の1つとして確認されています。トレンドマイクロは、BECの脅威動向を継続的に監視するなかで、2021年1~9月にかけて検出数が増加していることを観測しました(図1)。

トレンドマイクロのクラウド型セキュリティ技術基盤

「Smart Protection Network(SPN)」のデータに基づく

2021年9月初め、中国のQ&Aサイト「知乎(Zhihu)」上であるユーザが、『検索エンジンで「iTerm2」というキーワードを検索した結果、正規サイト「iterm2.com」を偽装した「item2.net」という偽サイトに繋がった』と報告したことを確認しました(図1)。この偽サイト内に記載されているリンクからは、macOS向け端末エミュレータ「iTerm2」の偽バージョンがダウンロードされます。この偽アプリが起動されると、47[.]75[.]123[.]111から悪意のあるPythonスクリプト「g.py」をダウンロード・実行して、感染端末から個人情報を収集します。トレンドマイクロ製品ではiTerm2の偽バージョンを「TrojanSpy.MacOS.ZURU.A」として、悪意のあるスクリプトを「TrojanSpy.Python.ZURU.A」として検出します。

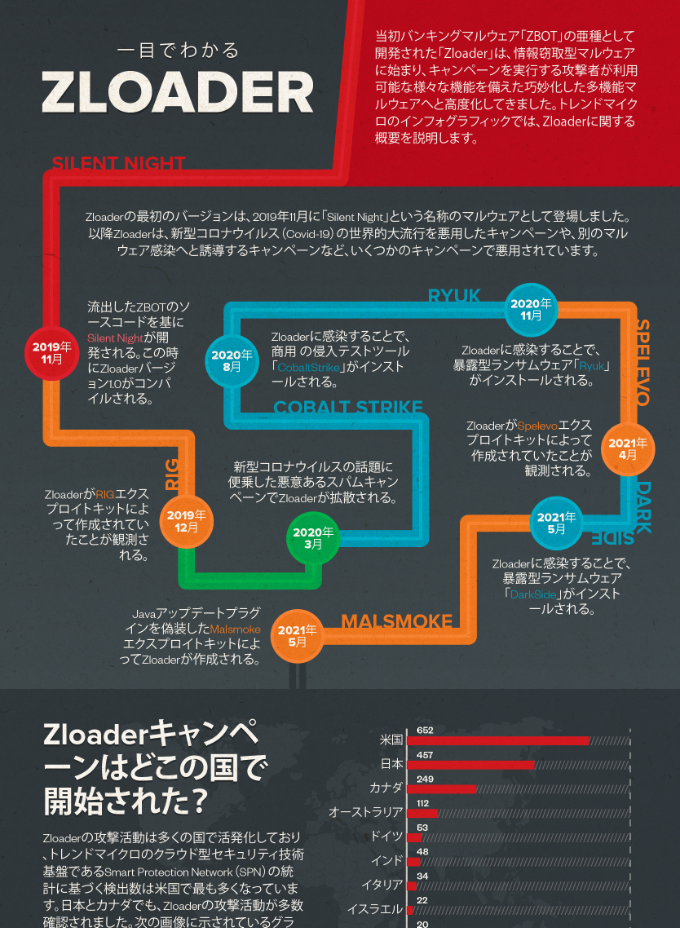

バンキングマルウェア「ZBOT(別名:Zeus)」は、過去20年間で最も多くの被害をもたらした古くから存在するマルウェアファミリの1つです。ZBOTは2006年に初めて登場した後、2011年にアンダーグラウンドフォーラム上にそのソースコードを流出させたことで、その後数年間にわたって企業や組織を悩ませる新たな亜種を数多く登場させることになります。

最近確認されたZBOTの中で最も注目すべき亜種の一つが「Zloader」です。2019年後半に「Silent Night」という名前で初めてコンパイルされたZloaderは、情報窃取型マルウェアに始まり、「Cobalt Strike」、「DarkSide」、「Ryuk」などの他のマルウェアやツールをインストールして実行するための手段を攻撃者に提供する多機能ドロッパーへと高度化してきました。さらにZloaderは、攻撃者にリモートアクセス(遠隔操作)を提供したり、さらなる不正活動を可能にするプラグインをインストールしたりする機能も備えています。

続きを読むトレンドマイクロは、被害者のシステムに大量の遠隔操作ツール(RAT)を送り付けるファイルレス攻撃キャンペーンを確認しました。この攻撃では「クリプターサービス」である「HCrypt」の派生系が使用されていました。「クリプター」とは、攻撃者が自身の使用するマルウェアの検出回避/困難化の目的で使用する、暗号化/難読化用ツールです。HCryptは「Crypter-as-a-service」(クリプターサービス)として認識されており、検出困難化のためのクリプター/多段化ジェネレーターです。攻撃者はサービスにお金を払って選択したマルウェアに最適な難読化を施し、多段のロード手法によるファイルレス活動を行うためのスクリプトを入手します。今回確認したHCryptの新しいサービスでは、過去に確認したものと比べて、新たな難読化メカニズムが使用されていました。今回の攻撃は2021年8月中旬に活動のピークを迎えていましたが、これまでに観測されたものとは異なる新たな難読化の手法や攻撃ベクタが確認されています。

続きを読むトレンドマイクロでは2021年上半期(1~6月)における国内外での脅威動向について分析を行いました。2020年から続く新型コロナウイルス(COVID-19)のパンデミックは2021年に入っても大きな影響を与え続けています。このコロナ禍の状況において起こっている「テレワーク推進」と「クラウド化」という組織ネットワークの変化の加速を、サイバー犯罪者は「利用」しているかのように見えます。

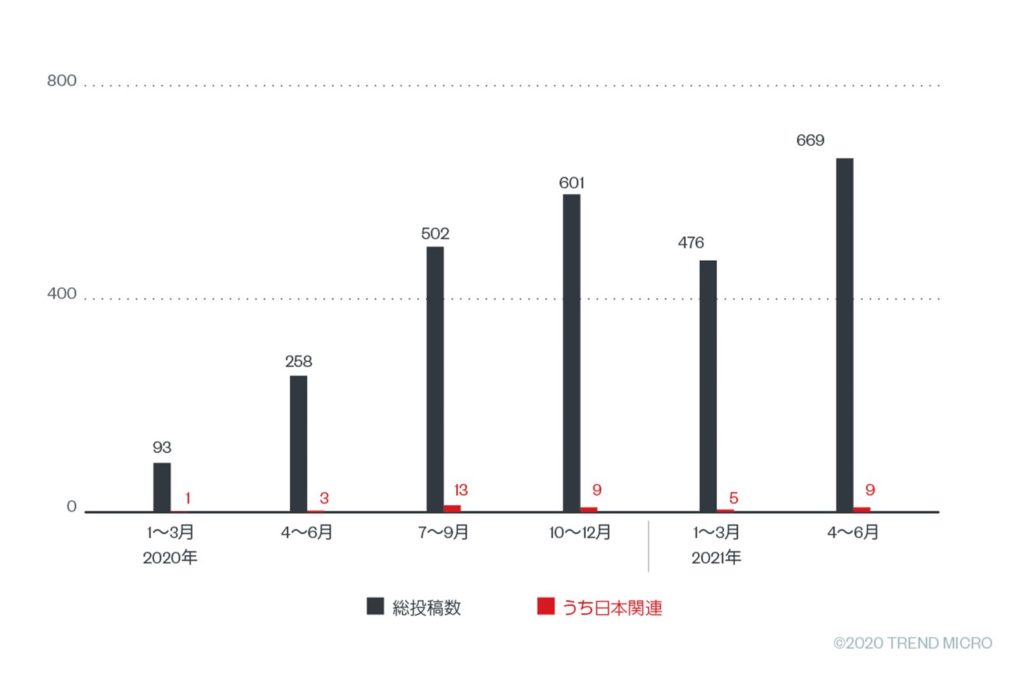

組織のネットワークへ侵入し気づかれぬように内部活動を行う標的型攻撃の手法は、ランサムウェア攻撃においても常套手段化しています。この6ヶ月の間に、ランサムウェアグループは米国の大手ガス供給会社を操業停止させ、米国東海岸の半分が燃料不足に陥るという事件が発生しました。また、他のランサムウェアの攻撃者は、二重恐喝の手口を用いて企業から100万ドルの支払いを得ました。ランサムウェアの甚大な被害を防ぐには、ランサムウェアを展開される前にネットワーク内で発生している不審な活動を可視化し、適切な対応を迅速に行う必要があります。

図:ランサムウェアの暴露サイト上で確認した暴露投稿とそのうちの日本企業関連投稿の件数推移

(トレンドマイクロ調べ)

2019年、トレンドマイクロは、コロンビアを拠点として、南米諸国の企業に対してメール攻撃を展開していると思われる攻撃者についてブログ記事を公開しました。この攻撃者は「APT-C-36」、或いは「Blind Eagle」と呼ばれることもあります。本ブログ記事では、トレンドマイクロがAPT-C-36の動向の追跡中に確認したメール攻撃に関する新たな調査結果を共有します。

図1:APT-C-36によるコロンビア政府税関当局を偽装した攻撃メール例

続きを読む近年のマルウェアは、自身のネットワークトラフィックを隠匿するために暗号化を行うことが増えています。一般的なネットワーク通信の暗号化が普及していることを考えると、これは当然のこととも言えます。Googleの透明性レポートでは、Google Chromeブラウザを経由するネットワークトラフィックの大部分はHTTPSトラフィックであることが報告されています。

トレンドマイクロでは過去6年間で、汎用性の高いマルウェアおよび標的型攻撃に用いられるマルウェアの両方で暗号化が多用されていることを確認しています。これらの暗号化は、検出回避や暗号化された通常のトラフィックに不正な通信内容を混入させるために行われます。マルウェアだけでなく、Cobalt Strike、Metasploit、Core Impactなどの商用のペネトレーションテスト(侵入テスト)ツールでも暗号化が用いられています。これらの事例における証明書の利用は多くの場合、SSL/TLS暗号化通信で通常使用されるX.509証明書の利用にまで及びます。

続きを読む