2013年4月7日、イスラエルの複数の Webサイトが国際的なハッカー集団「Anonymous(アノニマス)」の標的になりました。各報道によると、特定のイスラエル政府関連、民間企業の Webサイトがアクセスできなくなり、「分散型サービス拒否(DDoS)攻撃」の被害に遭ったと考えられていました。

続きを読むTrendLabs | Malware Blog

「MYDOOM Code Re-Used in DDoS on U.S. and South Korean Sites」より

Jul 9,2009 JM Hipolito

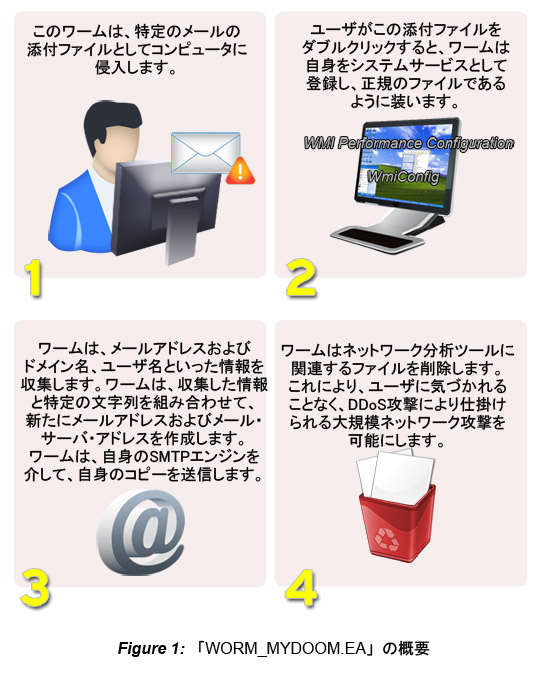

米国・韓国の大手Webサイトを襲った今回の分散型サービス拒否(DDoS)攻撃では、メールを介して感染活動を行うワームが、攻撃の主役となりました。

このワームは、トレンドマイクロの製品では「WORM_MYDOOM.EA」として検出され、メールの添付ファイルとして感染ユーザの受信箱に侵入します。ワームは、実行されると、自身をシステムサービス(WMI Performance Configuration および WmiConfig)として登録し、Windows起動時に確実に実行されるように設定します。そして、ワームは、コンポーネントファイルを作成し、このファイルをDDoS攻撃の標的リストと共に複数の感染コンピュータに拡散します。

次に、ワームは、感染コンピュータ上のIE(Internet Explorer)の<Temporary Internet Files>フォルダ内にある全ファイルからメールアドレスおよびドメイン名を収集します。ワームは、また、収集したドメイン名の先頭に、andrew、brenda、david、georgeといったユーザ名(詳細についてはこちら)を追記し、さらにメールアドレスを作成、追加します。このワームの脅威は、これだけではありません。ワームは、メールアドレス収集・追加作成だけにとどまらず、メール・サーバ・アドレスをも収集します。このサーバアドレスもメールアドレス同様、集めたドメイン名の先頭に特定の文字列を追記し、これにより、サーバアドレス収集が可能となります。ワームは、自身のSMTPエンジンを介してメールを送信する機能を備えており、自身のコピーをメールに添付し、上記の方法で作成したアドレスに送信することにより感染活動を実行します。ただし、コードには、「WORM_MYDOOM.EA」がメールにより拡散するように仕組まれていることが判明されていますが、トレンドラボでは、未だこのメールによる感染活動が成功裏に終わった検体を取得できていません。

トレンドマイクロのウイルス解析チームは、この不正プログラムおよび関連コンポーネントの正体を見破るために分析を続けており、有益な情報が入り次第、改めて投稿する予定です。

ワームは、ネットワーク分析ツールに関連したファイルを削除します。これにより、感染ユーザに気づかれることなく、DDoS攻撃ツールとして活動でき、標的とするWebサイトへのDDoS攻撃が可能となります(図1参照)。

|

現在、日本国内企業が設置するホームページを狙った恐喝事件報告が寄せられています。その手口は、ホームページを人質に見立て、「DDoS攻撃(Distributed Denial of Service:分散サービス拒否攻撃)」の脅威をちらつかせた上で(時には実際に攻撃を仕掛け)、攻撃からの解放と引き替えに金銭を要求するというシナリオです。

この恐喝事件で暗躍しているのが「ボットネット」です。予てよりその危険性が問題視されていた、ウイルス感染コンピュータによって組織されたネットワーク:ボットネットは如何にその攻撃スタイルを生みだし、ホームページを狙った恐喝というアンダーグラウンドビジネスの確立に至っていったのでしょうか。今回はウイルスによる攻撃スタイルを分析し、攻撃に対する対処方法について検討したいと思います。 (さらに…)

続きを読むA few days ago, an IRC based botnet was spotted conducting a denial of service attack. The DDoS attack is quite massive – it has a bandwidth of about 6 Gbps (gigabits per second), which equates to around 12 million PPS (packets per second).

The bots used for these DDoS botnet is Linux based, not a Windows bot. The bot runs on “GLIBC_2.1.3, GLIBC_2.1, and GLIBC_2.0 compatible x86 Linux boxen.”

Moreover, it was discovered that these bots are propagated through a PHP exploit.

The PHP exploit is not targeted at a specific vulnerability in a PHP-based application; rather, the exploit is targeted at PHP applications in general. The vulnerability lies in poorly-written PHP application that performs includes without doing any validation to the include string.

For this particular botnet, the inserted command will download an ELF file from a server sitting somewhere in Japan. This ELF file is the bot software, which will report to an IRC-based C&C server residing in the same machine from where the ELF file is downloaded.

It was reported that the C&C and download server has been taken down by the Japanese government.

There had been a rising trend in the number of Linux bots captured. These bots are in fact written in several programming languages. So far we have captured bots that comes as ELF files, and Perl and PHP scripts. Samples of which are

- ELF_KAIGENT family

- ELF_KAITEN

- PHP_CHAPLOIT family

- ELF Binaries

- PERL_SHELLBOT family

Note that several of these Linux bots are being propagated through exploits in several Perl and PHP-based web applications, like AWStats, PHPBB, Mambo, Coppermine, and XML-RPC, to name a few.

The source code for the ELF Kaiten bot has been around since 2001. This predates several Windows-based bots.

The rising trend in the popularity of Linux bots prompted the ISC to post a warning, saying that bots are not just for windows anymore. Furthermore, it writes “… its so much easier to write a bot for Linux. You got perl after all. I wouldn’t be surprised to find one written in bash.”

続きを読む

クラウドベースのシステムが企業の業務やインフラでの重要な構成要素となる中、攻撃者はクラウド環境に目をつけ、クラウド環境の脆弱性を突いてさまざまな攻撃を仕掛けています。その種類は、情報窃取、諜報活動、DDoS攻撃など、多岐に及びます。

最近の傾向としては、クラウドのリソース、特にクラウドインスタンスのCPUを利用して暗号資産をマイニングする攻撃グループが増加しています。なお、CPUマイニングに適したリターンが得られる暗号通貨として現在では「モネロ」が好まれています。この傾向については、トレンドマイクロのリサーチペーパー「浮遊する戦場:クラウドを狙う暗号資産マイニング活動の脅威」で詳しく説明しています。

続きを読む本ブログエントリでは、IoT(Internet of Things: モノのインターネット)Linuxマルウェアの調査結果を報告し、特にこれらマルウェアファミリが時間と共にどのように変化してきたかを分析します。トレンドマイクロが観測したマルウェアについて、その機能や特徴を定義するため、MITRE ATT&CK TTPs(Tactics、Techniques、Procedures)を用いました。

本調査より、IoT Linuxマルウェアは、特にIoTボットネットを構築するものについて、継続的に進化していることが分かりました。時間とともに実装する機能の追加、または、削除が見られます。とりわけ、データ送出や水平移動(ラテラルムーブメント)の機能ではなく、局所集中型の感染を引き起こす機能の進化に力が向けられる傾向があります。

表1に、トレンドマイクロが収集したマルウェア関連データの中で、最も多く実装されている機能やテクニックの上位10個を示します。

| ATT&CK Tactic | Technique (TTP) |

マルウェア ファミリ数 |

| Discovery(探索) | T1083:File and Directory Discovery(ファイルとディレクトリの探索) | 10 |

| Command and Control(コマンド・コントロール) | T1071.001:Application Layer Protocol: Web Protocols(アプリケーション層プロトコル: Webプロトコル) | 9 |

| Initial Access(初期アクセス) | T1133:External Remote Services (外部リモートサービス) | 8 |

| Execution(実行) | T1059.004:Command and Scripting Interpreter: Unix Shell(コマンド・スクリプトインタプリタ: Unixシェル) | 7 |

|---|---|---|

| Impact(影響) | T1498.001:Network Denial of Service: Direct Network Flood(サービス拒否・直接フラッド攻撃) | |

| Credential Access(認証情報アクセス) | T1110.001:Brute Force Password Guessing(ブルートフォースパスワード推定) | 6 |

| Discovery(探索) | T1057:Process Discovery(プロセス探索) | |

| Execution(実行) | T1106:Native API(ネイティブAPI) | 5 |

| Impact(影響) | T1486:Data Encrypted for Impact(データ暗号化) | |

| Defense Evasion(防御回避) | T1070.004:Indicator Removal on Host: File Deletion(ホスト上の痕跡隠滅: ファイル削除) | 4 |

| Lateral Movement(水平移動・内部活動) | T1210:Exploitation of Remote Services(リモートサービス不正使用) | |

| Persistence(永続化) | T1053.003:Scheduled Task/Job: Cron(タスク・ジョブスケジュール: Cron) |

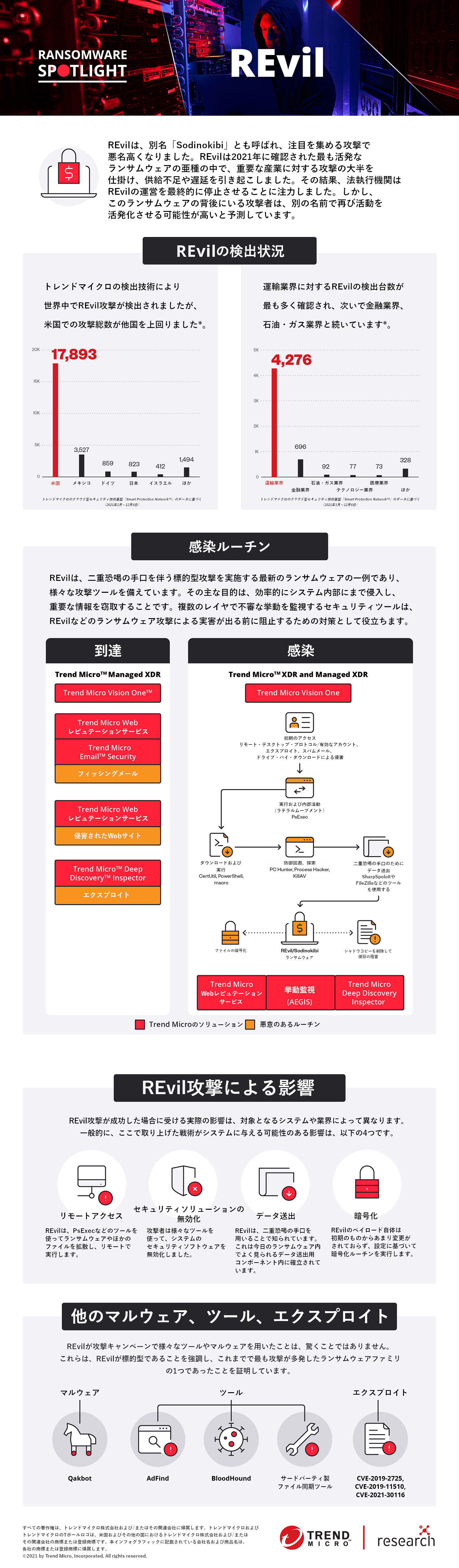

REvilの時代が終わりを迎えた今こそ、ランサムウェア攻撃に対する戦略を練り直す時です。REvilの戦術から何を学ぶことができるでしょうか。本記事では、同グループが用いたテクニックを分析し、その台頭から凋落までを見直した上で、今後の展望を提言します。

REvil(別名:Sodinokibi)は、RaaS(Ransomware as a Service)のスキームを採用しており、2019年の登場以来、派手な攻撃で悪名を馳せました。REvilに限らず、RaaSによるランサムウェア攻撃は2021年にも留まることを知りませんでした。同年5月には有名なRaaSであるランサムウェア「Darkside」が石油パイプライン会社を攻撃し、米国でガス供給不足を引き起こしたことから法執行機関の注目を集め、REvilも運営停止が公式発表されました。そしてこの取り締まりの結果、最終的に攻撃者が2人逮捕され、TORネットワークが閉鎖されました。しかしながら、油断は禁物です。REvilという「ブランド」に傷が付き、関係者を集めることが難しくなった今、このグループは新たな名称で復活することが予想されます。

それまでの間は、この悪名高いランサムウェアの運営について理解を深め、戦略の立て直しを図るのに良い機会です。

続きを読むイギリスの国家サイバーセキュリティセンター(NCSC)が行った分析によると、ロシア軍参謀本部情報総局(GRU)の支援を受ける標的型サイバー攻撃者グループ「Sandworm」(別称:VOODOO BEAR)との関連性が報告されている高度化したモジュール型ボット「Cyclops Blink」が最近WatchGuard社製のFireboxデバイスを攻撃するために用いられていたことが判明しています。トレンドマイクロは、Asus製ルータを標的とするマルウェアファミリ「Cyclops Blink」の亜種を入手しました。本ブログ記事では、ボット型マルウェア「Cyclops Blink」の亜種が備える技術的機能について解説すると共に、これまでにCyclops Blinkボットネットで確認された150以上の遠隔操作サーバ(C&Cサーバ)の一覧を掲載しています。この一覧は、セキュリティ担当者が自社のネットワーク内で影響を受けているデバイスを検索し、修復プロセスを実施する際にお役立ていただけるよう作成しました。トレンドマイクロは、今回の調査結果をAsus社に共有しました。その後Asus社は、Cyclops Blinkによる攻撃を防止するためのセキュリティ対策チェックリストおよび影響を受けるAsus社製品の一覧を含むセキュリティ情報を作成しました。

続きを読む