2015年10月13日、オンライン銀行詐欺ツール「DRIDEX」のコマンド&コントロール(C&C)サーバ間のネットワークが米国と英国の法執行機関によって閉鎖されました。しかし、その後 1カ月間で「DRIDEX」は着実に復活しつつあります。C&Cサーバの閉鎖は、ボットネットの活動を不能にするための重要な一歩であるものの、すべてのインフラストラクチャを停止し、攻撃者グループ全員を逮捕しない限りは、「DRIDEX」のような脅威はいずれ復活します。そのためにも、閉鎖後も脅威の監視を続け、法的機関と協働し、最終的にはサイバー犯罪を撲滅するのがセキュリティリサーチャーの役割です。トレンドマイクロは、2015年11月、英国の国家犯罪対策庁(National Crime Agency、NCA)のサイバー犯罪者逮捕に貢献しました。弊社では、こうした取り締まりによるサイバー犯罪者逮捕への協力を可能な限り最優先としています。

続きを読むオンライン銀行詐欺ツール「DRIDEX」に利用された複数のコマンド&コントロール(C&C)サーバ間のネットワークが、2015年10月13日(現地時間)、米連邦捜査局(FBI)によって閉鎖されました。最初に英国の国家犯罪対策庁(National Crime Agency、NCA)が C&Cサーバへの通信への対応策を講じ、その後 FBI による閉鎖へと至りました。

続きを読む2015年6月 の日本年金機構での情報流出事件以降、多くの組織で標的型メールを発端とした「気づけない攻撃」=標的型サイバー攻撃の被害が明らかになりました。しかし、これらの攻撃はこの 6月に突然発生したものではなく、国内標的型サイバー攻撃の分析レポートなどで明らかにしてきた通り、これまでも継続的に確認されてきたものです。本連載「2015年上半期・国内標的型サイバー攻撃の分析」では、2015年上半期(1~6月)に、トレンドマイクロが行った検体解析、ネットワーク監視、インシデント対応などの事例から判明した事実を元に、標的型サイバー攻撃の傾向を紐解きます。今回は連載の結論として、これまで明らかにしてきた攻撃の傾向から考える、今後取るべき対策の考えをまとめます。

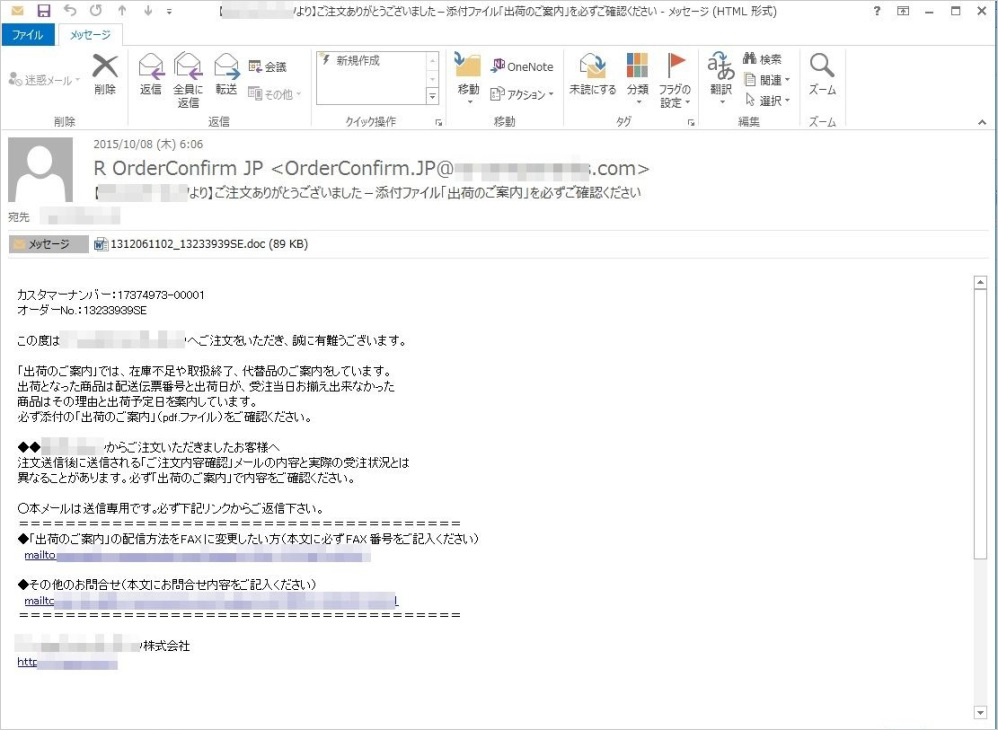

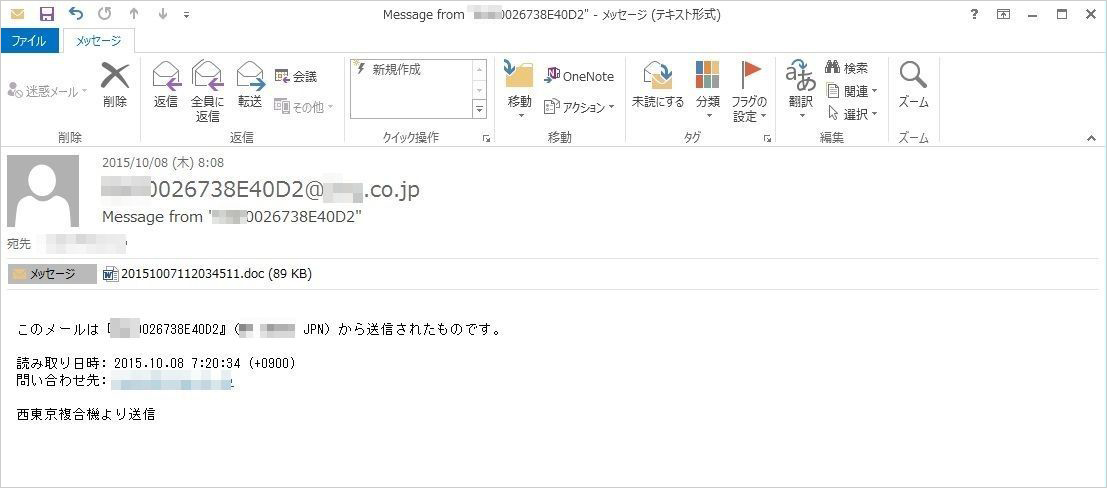

続きを読むトレンドマイクロでは 2015年10月8日朝から 2種のマルウェアスパムを確認しました。1つは実在の会社名を偽装する注文確認メール、1つは複合機からの通知を偽装するメールです。どちらも不正マクロを含んだ Word文書ファイルが添付されており、どちらも最終的にネットバンキングの認証情報を狙うオンライン銀行詐欺ツールを受信者の PC に感染させます。注文確認メールの偽装による攻撃は先月9月、複合機からの通知偽装による攻撃は今年6月にも確認されていますが、今回のように 2種の偽装メールがほぼ同時に同一のオンライン銀行詐欺ツールを拡散させる事例は初めてと言えます。

図1:新たに確認された 2種のマルウェアスパムの例

図2:新たに確認された 2種のマルウェアスパムの例

「ドメイン・ネーム・システム(Domain Name System 、DNS)」のサーバソフト「BIND」は、インターネット基幹で重要な役割を担っています。例えば、13 のルート・ネーム・サーバのほとんどが BIND を使用しています。2015年7月28日、BIND に存在する脆弱性が報告されました。この脆弱性を利用して、攻撃者は不正な TKEYクエリを匿名で送信するだけでサーバをクラッシュさせることが可能です。BIND の開発元「Internet System Consortium (ISC)」は、この脆弱性「CVE-2015-5477」に対するセキュリティ情報を公開し、「Proof-of-concept(PoC、概念実証型エクスプロイト。実際に有効な攻撃ができることを実証している攻撃コード)」が公開されていることをユーザに報告しました。

続きを読む企業や組織でセキュリティに従事する現場担当の方々は、日々のインシデント対応や、セキュリティレベルの向上を目指す中で、さまざまな疑問に直面していると思います。どんな対策をどこまでやれば安全なのか? 本連載「すぐに役立つセキュリティ対策」では、トレンドマイクロのエキスパートたちが、お客様からの調査依頼対応やインシデントハンドリングの中から得たセキュリティ専門家としての知見を、すぐに業務に活かせる形で提供してまいります。前回は、電子メール経由での侵入のリスクを減らす設定について、フリーメールアドレスからのメールの受信制限についてまとめました。Part2 の今回はリスクを減らす設定の 1つとして添付ファイルの受信制限について考えます。

続きを読む