トレンドマイクロは、2015年10月、中国および台湾、日本の Androidユーザを狙った不正な成人向けアプリを確認しました。

続きを読むオンライン銀行詐欺ツール「DRIDEX」に利用された複数のコマンド&コントロール(C&C)サーバ間のネットワークが、2015年10月13日(現地時間)、米連邦捜査局(FBI)によって閉鎖されました。最初に英国の国家犯罪対策庁(National Crime Agency、NCA)が C&Cサーバへの通信への対応策を講じ、その後 FBI による閉鎖へと至りました。

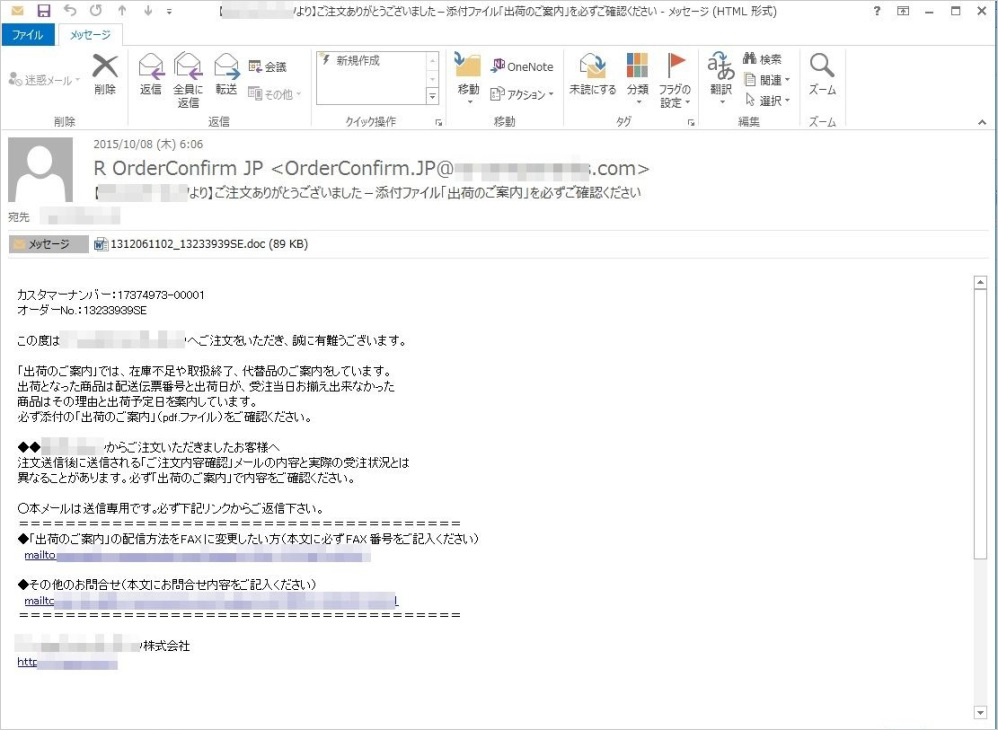

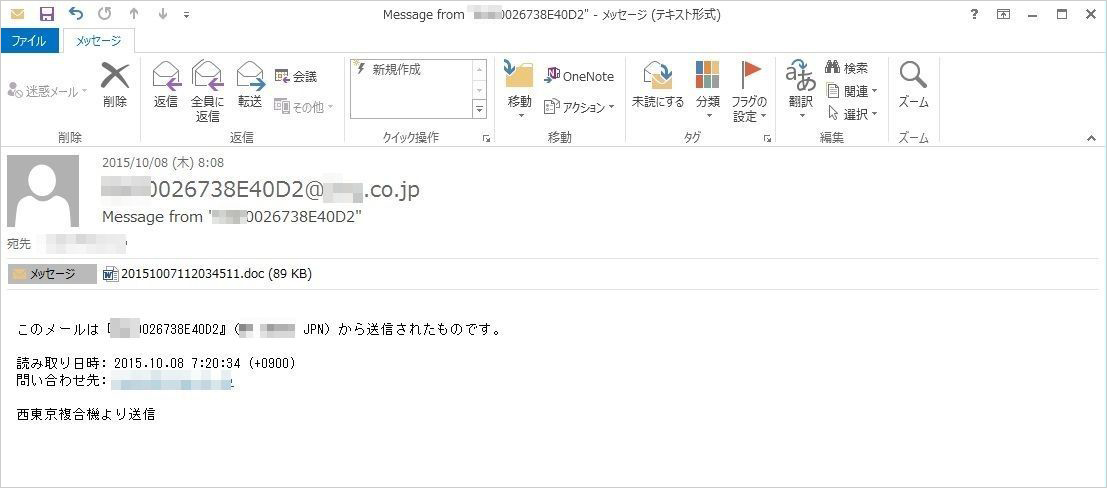

続きを読むトレンドマイクロでは 2015年10月8日朝から 2種のマルウェアスパムを確認しました。1つは実在の会社名を偽装する注文確認メール、1つは複合機からの通知を偽装するメールです。どちらも不正マクロを含んだ Word文書ファイルが添付されており、どちらも最終的にネットバンキングの認証情報を狙うオンライン銀行詐欺ツールを受信者の PC に感染させます。注文確認メールの偽装による攻撃は先月9月、複合機からの通知偽装による攻撃は今年6月にも確認されていますが、今回のように 2種の偽装メールがほぼ同時に同一のオンライン銀行詐欺ツールを拡散させる事例は初めてと言えます。

図1:新たに確認された 2種のマルウェアスパムの例

図2:新たに確認された 2種のマルウェアスパムの例

2015年6月の日本年金機構での情報流出事件以降、多くの組織で標的型メールを発端とした「気づけない攻撃」=標的型サイバー攻撃の被害が明らかになりました。しかし、これらの攻撃はこの 6月に突然発生したものではなく、これまでも継続的に確認されてきたものです。トレンドマイクロはこれまでも国内標的型サイバー攻撃の分析レポートで標的型サイバー攻撃の実態を明らかにしてまいりました。本連載「2015年上半期・国内標的型サイバー攻撃の分析」では、2015年上半期(1~6月)に、トレンドマイクロが行った検体解析、ネットワーク監視、インシデント対応などの事例から判明した事実を元に、標的型サイバー攻撃の傾向を紐解き、行うべき対策の考え方を説明します。前回は標的型メールの添付ファイルの傾向、また、最終的に侵入する遠隔操作ツール(RAT)とその通信の傾向を分析しました。第3回の今回は、遠隔操作ツール(RAT)「EMDIVI」に対する、トレンドマイクロの脅威解析機関である TrendLabs による詳細分析をまとめます。

続きを読む2015年6月の日本年金機構での情報流出事件以降、多くの組織で標的型メールを発端とした「気づけない攻撃」=標的型サイバー攻撃の被害が明らかになりました。しかし、これらの攻撃はこの 6月に突然発生したものではなく、これまでも継続的に確認されてきたものです。トレンドマイクロはこれまでも国内標的型サイバー攻撃の分析レポートで標的型サイバー攻撃の実態を明らかにしてまいりました。本連載「2015年上半期・国内標的型サイバー攻撃の分析」では、2015年上半期(1~6月)に、トレンドマイクロが行った検体解析、ネットワーク監視、インシデント対応などの事例から判明した事実を元に、標的型サイバー攻撃の傾向を紐解き、行うべき対策の考え方を説明します。前回は侵入時に使用される標的型メールの内容について傾向を分析しました。第2回の今回は、標的型メールの添付ファイルの傾向、また、最終的に侵入する遠隔操作ツール(RAT)とその通信の傾向を分析します。

続きを読む