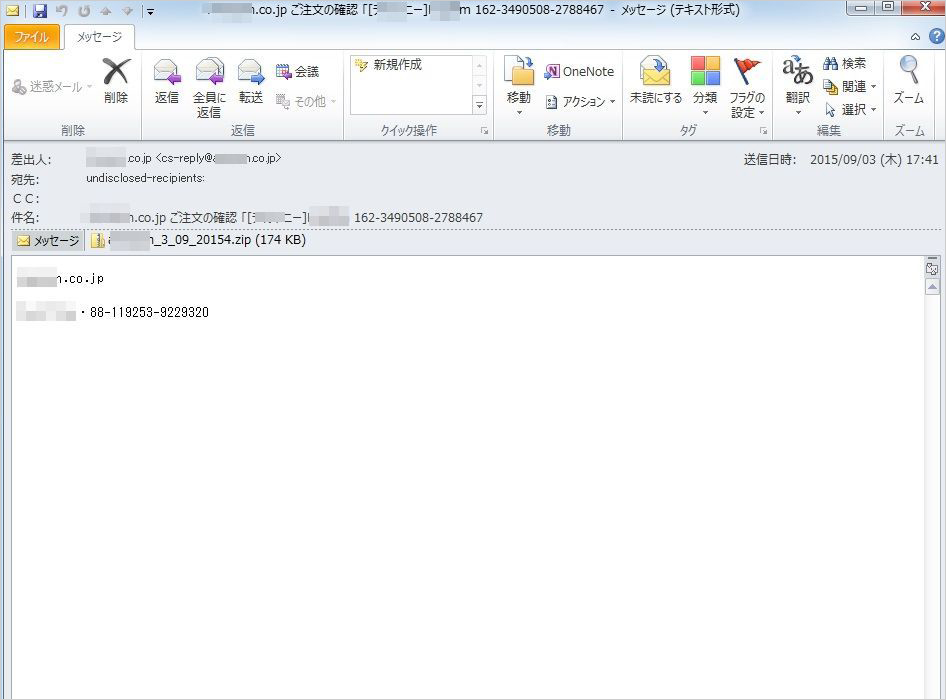

2015年6月の日本年金機構での情報流出事件以降、多くの組織で標的型メールを発端とした「気づけない攻撃」=標的型サイバー攻撃の被害が明らかになりました。しかし、これらの攻撃はこの 6月に突然発生したものではなく、これまでも継続的に確認されてきたものです。トレンドマイクロはこれまでも国内標的型サイバー攻撃の分析レポートで標的型サイバー攻撃の実態を明らかにしてまいりました。本連載「2015年上半期・国内標的型サイバー攻撃の分析」では、2015年上半期(1~6月)に、トレンドマイクロが行った検体解析、ネットワーク監視、インシデント対応などの事例から判明した事実を元に、4回にわたって標的型サイバー攻撃の傾向を紐解き、行うべき対策の考え方を説明します。第1回の今回は、侵入時に使用される標的型メールの内容について傾向を分析します。

続きを読むEメールは、サイバー犯罪者にとって大きなビジネスかもしれません。2014年、世界中で 1日当たり 1, 963億件の Eメールが送受信されました。そのうち 1,087億件はビジネスに関連したものです。こうしたメールが毎日膨大に送受信されることを考えると、サイバー犯罪者が大企業を狙って Eメールを悪用することは容易に想像できます。そして、Eメールの悪用は、甚大な経済的損害や個人情報の窃取につながる可能性があります。例えば、2014年に発生した大規模な情報漏えい事例により、米大手ホームセンター「Home Depot」は 6,200万米ドル(2015年9月3日時点、約74億6,850万円)、米大手小売業「Target」は 2億2,900万米ドル(275億8,530万円)の損害を受けたと報告されています。しかし、ビジネスだけが Eメールを悪用した攻撃に脆弱だというわけではありません。トレンドマイクロの調査によると、2015年上半期、Eメールを悪用した脅威はユーザを無差別に狙いました。

続きを読むトレンドマイクロではクラウド型セキュリティ技術基盤である「Trend Micro Smart Protection Network(SPN)」を利用し、Web経由での脆弱性攻撃に対する継続的な調査を行っています。「2015年第2四半期 セキュリティラウンドアップ」でも報告しておりますように、昨今の Web経由の攻撃では、特に「エクスプロイトキット」と呼ばれる脆弱性攻撃ツールを設置した攻撃サイトへの誘導が主要な攻撃手法となっています。攻撃者は用意した脆弱性攻撃サイトへリダイレクトを行うスクリプトなどの仕掛けを改ざんサイトなどに設置し、インターネット利用者が気づかないうちに誘導を行います。トレンドマイクロでは、この脅威連鎖を追跡し、攻撃の全体像解明に取り組んでいます。この脅威連鎖の中で、不正広告によるネット広告の汚染が、日本国内でもオンライン銀行詐欺ツールやランサムウェアなど多くの不正プログラム被害につながっている実態が明らかになってまいりました。

続きを読む「Thunderbolt」は PC などに周辺機器を接続するための汎用バス規格の 1つです。同様の汎用バス規格の技術としては USB があります。Thunderbolt は Apple と Intel が共同開発した規格であり、特に Apple の Mac OS を搭載した PC で利用されています。セキュリティリサーチャーの Trammel Hudson氏らは、この Thunderboltポートに接続された周辺機器のファームウェアを書き換えて感染させる「Proof-of-concept(PoC、概念実証型エクスプロイト。実際に有効な攻撃ができることを実証している攻撃コード)」を 2014年12月に公開しました。彼らが「Thunderstrike」と名付けたこの PoC が実証した攻撃は非常に危険なものであり、不正プログラムに感染した PC は永続的に遠隔操作を受ける恐れがありました。これに対して、Apple は2015年1月に修正プログラムを公開し、問題は解決したかに見えました。しかし、Hudson氏らは今回また新たな PoC である「Thunderstrike 2」を公開して、まだすべての脆弱性が解決されていないこと、Thunderbolt を狙う脅威はまだ過ぎ去っていないことを実証しました。

続きを読む「Angler Exploit Kit(Angler EK)」を利用して不正プログラムを POS(販売時点情報管理)システムに侵入させ、事前調査を実行する攻撃が確認されました。この不正プログラムは、弊社の製品では「TROJ_RECOLOAD.A」として検出され、侵入した システム が POS端末もしくは POSシステムの一部であるかを複数の条件で確認します。その後、その条件に合った特定の不正プログラムをダウンロードします。トレンドマイクロではまた、検出を回避するため、Angler EK が備えるファイルを用いずに感染させる機能を利用していることも確認しました。

続きを読むイタリア企業「Hacking Team」から漏えいしたとされる情報からこれまで未確認だった脆弱性が多数確認されています。中でも、Adobe Flash Player に関する脆弱性については、日本を狙う改ざんWebサイト経由での標的型サイバー攻撃で利用されていた事例を7月14日付の本ブログ記事でお伝えしています。そして今回トレンドマイクロでは、この Adobe Flash Player の複数の脆弱性の利用した攻撃が、日本国内の改ざんされたWebサイト経由で継続して行われている事を確認しました。

続きを読む7月5日、イタリア企業「Hacking Team」から漏えいした情報からエクスプロイトコードが複数確認されたことは既に本ブログでもお伝えした通りです。トレンドマイクロでは、すでにこのエクスプロイトコードがさまざまなエクスプロイトキットに取り込まれていることなどを確認しています。そして、さらに今回トレンドマイクロでは、これらの脆弱性に含まれる「CVE-2015-5119」が日本国内において標的型攻撃の一種である水飲み場型攻撃に悪用されている実態を確認しました。

続きを読む