トレンドマイクロは、2019年、Linuxを狙うさまざまな攻撃を確認してきました。そうした中、このプラットフォームのデバイスを狙う注目すべき不正活動を確認しました。入手した検体を解析したところ、この不正活動は、ボットネット「Momentum」に関連していることが判明しました。Momentumという名称は、このボットネットが使用している通信チャンネルで確認された画像に由来しています。今回の解析では、デバイスへの感染や分散型サービス拒否(DDoS)攻撃に際してこのボットネットが使用しているツールや手法について新たな詳細を確認しました。

続きを読む11月12日の本ブログ記事にて、脆弱性「CVE-2019-0708」(通称「BlueKeep」)を利用する攻撃が初確認されたことについて述べました。本記事ではその続報をまとめます。確認された攻撃では、最終的なペイロードとして感染コンピュータにコインマイナーをインストールし不正マイニングを実行するものでした。脆弱性を放置することは直接の被害に繋がります。BlueKeep脆弱性に対する修正プログラムは既に5月に公開されています。自身の管理する環境における更新の有無を再確認し、まだ適用していない環境では直ちに更新を行うことを強く推奨いたします。

続きを読む5月中旬に確認された「CVE-2019-0708」の脆弱性(通称「BlueKeep」)はWindowsのリモートデスクトッププロトコル(RDP)の脆弱性であり、本ブログの記事でもその詳細について解説しています。この脆弱性の危険性については、Microsoftが「WannaCry」のような強力なワームの登場に繋がりかねないとして、既にサポート終了済みのWindows XP以前のOSに対しても更新プログラムを公開したほどでした。そして公表から5か月近くが経過した11月頭、ついにこの脆弱性を利用する攻撃が実際に発生していることが初めて報告されました。この攻撃の存在はリサーチャが運用するハニーポットネットワークのクラッシュにより、観測されたものです。「BlueKeep」脆弱性に関しては既に6月の時点で複数のセキュリティ団体により攻撃方法が確認されており、実際の攻撃は時間の問題とされていました。攻撃に関する報告では、更新プログラムがまだ適用されていない多くのレガシーシステムが、「BlueKeep」を悪用する攻撃キャンペーンのターゲットになっていることが明らかにされており、実被害としては、コインマイナーの侵入による不正マイニングが行われていました。

続きを読む2019年5月、アジア太平洋地域のあるエレクトロニクス企業においてのMDR導入プロセス中に、ネットワーク監視センサー「Trend Micro™ Deep Discovery™ Inspector 」が不審な活動を確認しました。この不審な活動は、ランサムウェア「WannaCry」の攻撃で利用されていたことで有名な脆弱性攻撃ツール「EternalBlue」に関連していることが判明しました。大きな脅威につながる可能性から、トレンドマイクロは、この時点で企業に注意を促しました。

(さらに…)

トレンドマイクロは、コンテナを狙う不正活動を監視するための取り組みの一環として、APIを露出させたDockerホストを実行するPCをハニーポットとして設置しました。Dockerは、コンテナベースの脅威によって最もよく狙われるシステムのひとつです。このハニーポットを設置して監視した目的は、攻撃者がこのDockerホストを発見し、ユーザが望まないコンテナを展開するために利用することを検出するためでした。最近、ハニーポットの状態を確認したところ、1つのイメージ(コンテナのスナップショット)が既にこの環境に展開されていたことが分かりました。

(さらに…)

トレンドマイクロは、8つの脆弱性/脆弱性攻撃ツールの利用と辞書攻撃によってWebサーバ、ネットワークドライブ、および外付けドライブを狙い、仮想通貨発掘ツール(コインマイナー)を送り込む新しいマルウェアファミリを確認しました。このマルウェアは、作成するレジストリと主なコンポーネントの名称にちなんで「BlackSquid」と名付けられました。以下のようなBlackSquidの特徴は、このマルウェアの危険度を高いものにしています。

- 検出回避機能:仮想環境、デバッグ、サンドボックスを検知してインストールを中止

- 拡散機能:ワームのような挙動によってネットワーク内で拡散

- 8つの脆弱性/脆弱性攻撃ツールを利用:「EternalBlue」、「DoublePulsar」、「CVE-2014-6287」、「CVE-2017-12615」、「CVE-2017-8464」、複数のバージョンが影響を受ける「ThinkPHP」の3つの脆弱性

ソフトウェア開発企業「Atlassian」は、2019年3月、広く利用されているコラボレーションソフトウェア「Confluence」の2つの脆弱性に関するセキュリティ勧告を公開しました。トレンドマイクロは、2019年4月、問題の脆弱性の1つ「CVE-2019-3396」を利用する攻撃を確認しました。CVE-2019-3396は、Confluenceのインスタンスでパストラバーサルと遠隔からのコード実行が可能になる脆弱性です。同じ脆弱性が利用された事例として、セキュリティ企業「Alert Logic」は、暗号化型ランサムウェア「Gandcrab」を作成する攻撃について報告しています。

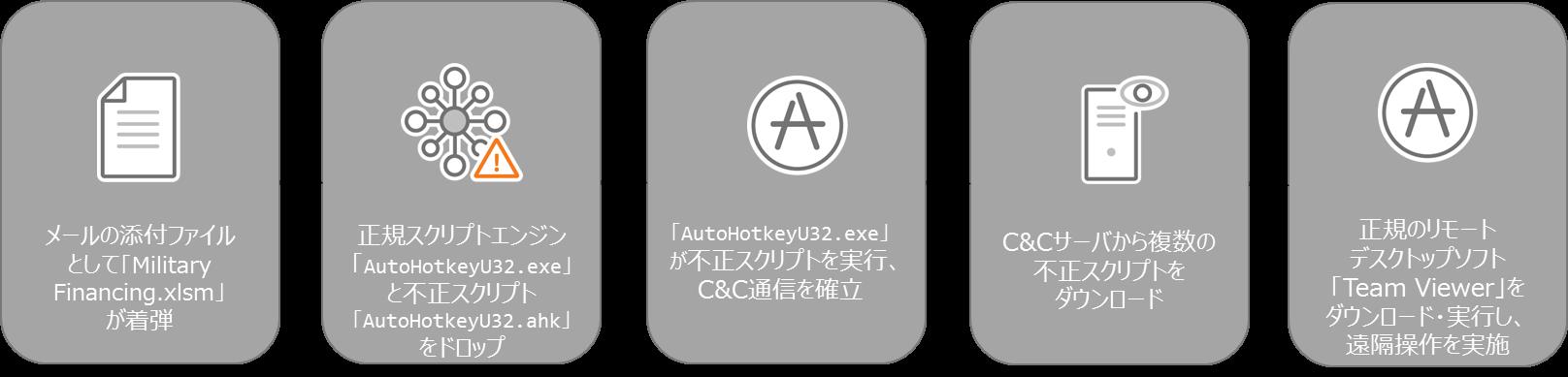

続きを読むトレンドマイクロでは、正規のWindows向けソフトウェアである「AutoHotkey」や「Team Viewer」 を悪用した攻撃を新たに確認しましたので、本稿でご報告します。

2019年4月2日、無料オンラインスキャンサービスである「VirusTotal」に「Military Financing.xlsm」というファイル名のマクロ形式のエクセルファイルがアップロードされました。当該ファイルは内部に正規のスクリプトエンジンAutoHotkey、および、それに読み込ませるための不正なスクリプトファイルをバイナリ形式でデータを内包し、マクロを実行するとそれらをドロップして実行します。攻撃者は検出回避を目的としてAutoHotkeyを利用していたと考えられます。当該スクリプトファイルの実行によりC&Cサーバと通信が実施され、さらなるスクリプトファイルのダウンロード・実行や、Team Viewerを用いた遠隔操作が確認されました。

図:「Military Financing.xlsm」を発端とする攻撃の概要図