「Tropic Trooper(別名:Pirate Panda, KeyBoy)」は、トレンドマイクロの調査では、2011年からの長期的な活動を確認しているサイバー諜報活動グループです。特に2020年7月に同グループのものと考えられる興味深い活動を確認して以来、注意深く監視を続けています。トレンドマイクロではこの新たな活動を強調するため「Earth Centaur」と命名しました。本記事でも以降、Earth Centaurグループと呼称します。

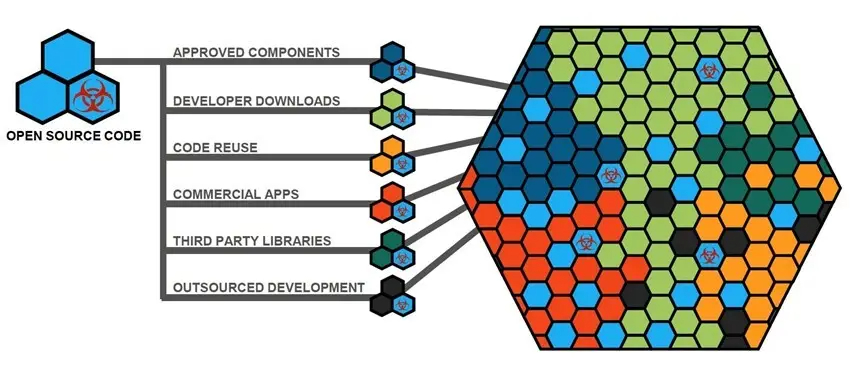

続きを読むオープンソースのコードは過去10年でますます使用されるようになり、今では大多数の商用ソフトウェアで使われるようになっています。世界中の開発者が、共通の技術やコードの機能をインターネット上で絶えず共有しています。アプリケーションチームに求められるスピードと需要は高まり、かつては年に数回のアプリケーションのリリースでビジネスが行われていたのが、今では週または日に数回の頻度となっています。この急激な加速により、業界全体が「ウォーターフォール」や「反復型」のプロジェクト開発手法から「アジャイル」への移行を後押しされ、急拡大する需要に対処しています。

オープンソースのコードは無数のソースから成り立っています。中でもコードの再利用、サードパーティライブラリ、開発者向けダウンロードが主流となる傾向にあります。また、あるプロジェクトのコードをほかで再利用することも一般的なことです。例えば、プロジェクトにコンサルタントを起用しており、1時間あたり250ドルを支払っているとします。この場合、このコンサルタントは前年に別のクライアントのプロジェクトで使ったものと同じコードを使用しているのだということを理解しましょう。(クライアントXのプロジェクトで機能しているコードがあり、クライアントYも似たようなことをしているなら、コードを再利用してお金を節約しようとなるわけです)。

(出典:https://www.slideshare.net/denimgroup/create-a-unified-view-of-your-application-security-program-black-duck-hub-and-threadfix)

ウクライナへのロシアによる活動に対して欧米諸国が制裁を科すなど、同地域での緊張が高まっています。物理的な緊張の高まりに呼応する形で、ウクライナに対するサイバー空間での緊張も高まっています。Gamaredon(ガマレドン 別名:ARMAGEDON)のような従来の偵察活動とみられる活動に加え、2022年1月13~14日にかけて実施されたウクライナ国家機関等へのWebサイト改ざんおよびシステム破壊を伴うサイバー攻撃、および2022年2月15日と23日に発生したウクライナ政府機関や銀行へのDDoS攻撃のように、ウクライナのインフラの妨害や、サイバー攻撃自体の誇示を目的としたような活動が短期間にウクライナのCERT(CERT-UA)より報告されています(図1)。これほど短期間に、特定の地域で重大なセキュリティインシデントが立て続くということは、社会情勢との関連性がないと見る方が不自然です。

図1:2022年1月以降に報告されているウクライナでの主なセキュリティインシデント(CERT-UA等の公表内容を整理)

続きを読む送信データに対する暗号化の必要性から、法人組織はTLSを頼りにするようになっています。これはインターネットを介してデータを送信する場合だけでなく、信頼された企業環境の中でも言えることです。TLSやSSLを使用しない場合、送信されたデータの真正性とエンドポイントのアイデンティティを検証することはできません。

本ブログ記事では、構成が不適切なAzure DevOps Server 2020に対するサプライチェーン攻撃について解説します。特に、継続的インテグレーション/継続的デリバリ(CI/CD)パイプラインエージェントがTLSを使用せず通信する場合の技術的な詳細を説明します。本ブログの公開に先立ち、トレンドマイクロはMicrosoft社に連絡を取っており、サプライチェーン攻撃のリスクを軽減するために同社が推奨するベストプラクティスについてもご紹介します。

続きを読む近年、コンテナやサーバレスといったテクノロジーに対する需要が増しています。ある市場調査によれば、全世界のコンテナ市場は2018年に12億米ドルだったものが2023年には49.8億米ドルに、またサーバレスアーキテクチャについては、2020年の76億米ドルから2025年には211億米ドルに成長することが見込まれるとのことです。コンテナやサーバレスに対する需要が高まっているのは、企業がアプリケーションを開発および展開する際に、スケーラビリティや効率、費用対効果の面で役に立つからです。

しかしながら、急激な成長を遂げるテクノロジーに共通する点として、コンテナベースのアプリケーションやサーバレスアプリケーションは、リスクや脅威と無縁ではありません。悪意を持つ攻撃者は、常にもっと多くの標的を見つけようと広範囲に網を張っていますので、さまざまな手口で頻繁な攻撃を仕掛けてくるようになるのも時間の問題です。こうした点を踏まえ、これらのアプリケーションを潜在的な攻撃から守るには、どのようなセキュリティ強化を企業は実施すればよいのでしょうか。

本ブログでは、開発者が知っておくべきセキュリティ上の考慮事項と、コンテナベースのアプリケーションやサーバレスアプリケーション向けに最適な防御を構築するにあたり、アプリケーションのランタイムにセキュリティを組み込むためのツールであるRuntime Application Self-Protection(RASP=実行時アプリケーション自己保護)の利用方法に焦点をあてて説明します。

続きを読むトレンドマイクロは、最近発見された新種のランサムウェアファミリ「Yanluowang」の検体を分析しました。これらの検体が持つ興味深い側面の1つは、窃取された / 不正に署名された有効なデジタル署名を使用してファイルにコード署名が施されていることです。さらにこれらの検体は、データベースやバックアップの管理に関連する「Veeam」や「SQL」を含む様々なプロセスを強制的に終了させます。

当該記事公開の数週間前に発見されたとみられるYanluowangランサムウェア(中国の神「Yanluo Wang」から命名される)は、その後キャンペーンに関連付けられているほか、このランサムウェアのオペレータが少なくとも2021年8月から米国企業に対して標的型攻撃を仕掛けていると言及されています。

続きを読む