法人組織が自社のデジタルトランスフォーメーション(DX)を推進する中で発生するクラウド移行時の設定ミスは成長痛の一部とも考えることができます。クラウド環境における設定ミスは、サイバー攻撃やデータ侵害が発生し、法人組織がその影響に対処しなければならなくなった困難な状況で発見される傾向にあります。これらの設定ミスは、ビジネスやクラウドセキュリティにどのような影響を与えるのでしょうか?また、それらの影響を軽減するために、法人組織は何をすればよいのでしょうか?

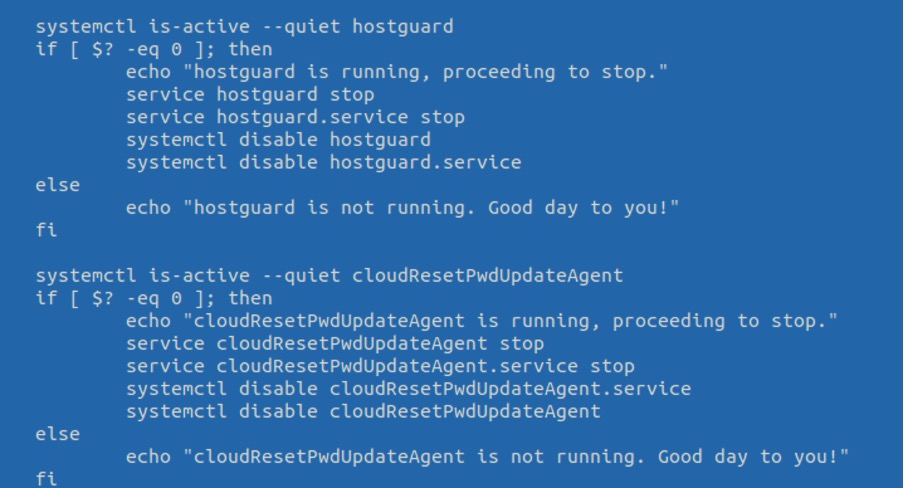

続きを読む最近、比較的新しいクラウドサービスプロバイダ(CSP)をターゲットにして暗号資産のマイニングやクリプトジャッキング攻撃を行うLinuxマルウェアの脅威の新たな手口が確認されました。この記事では、Huawei Cloud向けアプリケーションやサービスを削除する不正コードを利用するLinux向けマルウェアの新たな手口について説明します。この不正コードは、セキュリティ問題の検出、システムの保護、エージェントの監視を行うHuawei Cloud Linuxのエージェントプロセスである「hostguard」のサービスを無効化します。さらに不正コードには、パブリックイメージにデフォルトでインストールされているElastic Cloud Service(ECS)インスタンスのパスワードをリセットさせる「CloudResetPwdUpdateAgent」というオープンソースのプラグインエージェントも含まれています。今回確認された不正コードのシェルスクリプトがこれら2つのサービスを含んでいることから、攻撃者はHuawei Cloudの脆弱なECSインスタンスを標的にしていることが推測されます。

図1:Host-guardを無効化し、CloudResetPwdUpdateAgentプラグインエージェントを使用してECSインスタンスのパスワードをリセットする不正コード

続きを読む本ブログでは2021年11月30日の記事で、侵害されたDocker Hubアカウントが暗号資産(旧仮想通貨)の採掘活動(マイニング)に悪用されていたほか、これらの活動がサイバー犯罪者グループ「TeamTNT」に関連していたことを明らかにしました。それらのアカウントは現在削除されていますが、トレンドマイクロは、これらの侵害されたアカウントに関連するTeamTNTの活動を追跡調査することができました。

トレンドマイクロは、上記の活動に加えて、同グループが異なる環境内で実施したいくつかの不正な活動を確認しました。そのうちの1つは、Weaveworks社の提供する正規ツール「Weave Scope」を悪用して、展開されたコンテナの監視・制御を行っていたことです。

続きを読むLinuxは、その安定性と柔軟性、そしてオープンソースであることから、多くの人がユニークなオペレーティングシステム(OS)として評価しています。その高い評価を裏付けるのが、近年の数々の目覚ましい成果です。例えば、W3Techsの調査によると、世界の上位500台のスーパーコンピュータの100%がLinuxを使用しており、世界の上位1,000件のウェブサイトの50.5%がLinuxを使用しています。以前のLinuxに関する解説記事では、2017年のパブリッククラウドのワークロードの90%でLinuxが稼働し、このOSがクラウドを支配していることも紹介しました。また、現在ではLinuxはスマートウォッチや高速鉄道、さらには世界の主要な宇宙開発プログラムをも支えています。

続きを読むランサムウェアサービス(Ransomware as a Service、RaaS)を通じて拡散力を高めていたサイバー犯罪組織2つのメンバーとみられる容疑者が合計13人逮捕されました。今回の捜査活動は、法執行機関や民間団体(トレンドマイクロを含む)の参加する5大陸にまたがる国際的な連合体が、大規模な攻撃活動を続けるランサムウェアのオペレータを取り締まるために実施されました。

続きを読む2021年第3四半期(7~9月)、新たな攻撃手口を取り入れたランサムウェアのオペレータは、特に「RaaS」と呼ばれるランサムウェアサービス(Ransomware as a Service)を通じて、アフィリエイト(実行役)によるランサムウェアファミリ「REvil(別名:Sodinokibi)」の拡散活動を活発化させていました。また、本ブログでは2021年7月5日公開の記事で、攻撃者がIT管理プラットフォーム「Kaseya VSA」内のゼロデイ脆弱性を悪用して、脆弱な顧客の端末に不正スクリプトを送り込んでいたことを報告しました。マネージド・サービスプロバイダ(MSP)やIT企業へIT管理ソフトウェアを提供している「Kaseya社」では通常、顧客にソフトウェアアップデートを配布するためにVSAソフトウェアを使用していましたが、当時VSAは攻撃者によって武器化されていたため、REvilランサムウェアを読み込んでいました。REvilランサムウェアは、被害者に身代金の支払いを促すために情報暴露型の二重脅迫の手口を用いることで知られています。

続きを読むオンプレミス、クラウド環境を問わず、攻撃者が設定ミスのあるLinuxサーバを積極的に侵害していることは知られています。侵害されたサーバは、暗号資産(旧:仮想通貨)「Monero」を採掘する活動(マイニング)を中心としたクリプトジャッキングの目的に悪用されることがほとんどです。悪名高い事例の1つとして、クラウドサービスへの攻撃活動に重点を置いた最初のハッキンググループの1つである「TeamTNT」が挙げられます。

クリプトジャッキングが蔓延る戦場は、KinsingやTeamTNTを含めた複数の攻撃者グループによって共有されています。彼らのコード内における2つの共通した特徴は、同じ感染マシン内で暗号資産を採掘している別のコインマイナーを削除することと、感染マシン内で発見したセキュリティ機能を無効化することです。これらの機能により攻撃者は、Huawei Cloudのシステムを対象に高度なサニタイジング処理(無害化)が実行された事例のように、乗っ取ったリソースに対して優位に立つことができます。

本ブログ記事では、トレンドマイクロが複数のペイロードで確認した1つの共通する仕組みである、Alibaba Cloudが提供するクラウドサービス内の機能を無効化する手口に焦点を当てます。加えて、複数の攻撃者やマルウェアがAlibaba Cloud(別称:Aliyun)を標的と定めた理由や、これらの不正な採掘活動がAlibaba Cloudユーザに与える影響についても考察します。

続きを読むトレンドマイクロは脅威動向調査の一環として、攻撃者が積極的に悪用する脆弱性や設定の不備を注意深く監視しています。頻繁に悪用される設定の不備の1つに、インターネット上に露出したDocker REST APIがあります。

2021年10月トレンドマイクロは、Docker REST APIを露出させた不適切な設定状態にあるサーバを標的として、以下のような悪意のあるスクリプトを実行するイメージからコンテナを起動(スピンアップ)させる攻撃活動を観測しました。

- 暗号資産「Monero」を採掘するツール(コインマイナー)をダウンロードまたは同梱する

- よく知られた手法を用いてコンテナ経由でホストを侵害する「コンテナエスケープ」攻撃を実行する

- 侵害されたコンテナから露出したポートに対するインターネット全体のスキャンを実行する