トレンドマイクロでは2021年1年間における国内外での脅威動向について分析を行いました。2021年、多くの企業や組織で急速なデジタルトランスフォーメーション(DX)が進む中、サイバー犯罪者はコロナ禍の状況に便乗し、さまざまな不正活動や攻撃の機会を捉え、新旧さまざまな脅威をもたらしました。

トレンドマイクロでは2021年1年間における国内外での脅威動向について分析を行いました。2021年、多くの企業や組織で急速なデジタルトランスフォーメーション(DX)が進む中、サイバー犯罪者はコロナ禍の状況に便乗し、さまざまな不正活動や攻撃の機会を捉え、新旧さまざまな脅威をもたらしました。

地上でのロシアとウクライナの対立と並行して、サイバー攻撃でも対立が繰り広げられています。ロシアおよびウクライナの双方に対してサイバー攻撃が仕掛けられており、今回、ロシアに対する攻撃として新たにワイパー型マルウェアが確認されました。

2022年3月1日、セキュリティベンダ「MalwareHunterTeam」による新たなランサムウェアの登場を示唆するツイートが注意を引き、トレンドマイクロでも入手した検体を解析しました。このマルウェアは、開発者によって「RURansom」と名付けられており、さらに複数の検体が確認されました。ただしその名称とは裏腹に、暗号化されたファイルを不可逆的に破壊することから、このマルウェアは、ランサムウェアではなくワイパー型マルウェアであることが明らかとなりました。

続きを読む本ブログ記事では2021年にトレンドマイクロが観測したモジュール型ローダ「Buer Loader」に関連する攻撃活動やキャンペーンについて概説します。詳細はトレンドマイクロの技術論文「An Analysis of Buer Loader(英語)」をご参照ください。Buer Loaderは2019年に非常に競争力のある価格でアンダーグラウンドマーケット(闇市場)に参入したことで知られており、マルウェアをサービスとして提供する「Malware as a Service(MaaS)」の一つです。現在Buer Loaderは十分にその地位を確立し、攻撃者によって積極的に利用され続けているように見えます。

続きを読む2022年2月24日、ロシア軍がウクライナ国内に侵攻したことで勃発した物理的な戦闘は、現在も継続中です。そうした中、地上での物理的な戦闘と並行して、サイバー攻撃においても、個人、攻撃者、さらには国家支援と見られるグループによる活動が懸念されています。こうしたサイバー攻撃については、情報が大量に出回っており、個人や集団の特定だけでなく、その真偽を確かめることが困難な状況にあります。インターネット上で偽情報を拡散させることは容易であり、紛争時において情報やインテリジェンスが果たす重要な役割を考えれば、多くの関係者がそのような活動に走る動機は十分にあるといえます。また、紛争に直接関与していなくても、この状況に便乗する攻撃者が存在する可能性もあります。

このブログ記事では、トレンドマイクロのリサーチチームが検証したいくつかの資料に基づいてサイバー脅威の動向をまとめ、サイバー攻撃に対する防御に有益かつ正確な情報を提供します。なお、今後発生する脅威について随時更新していく予定です。

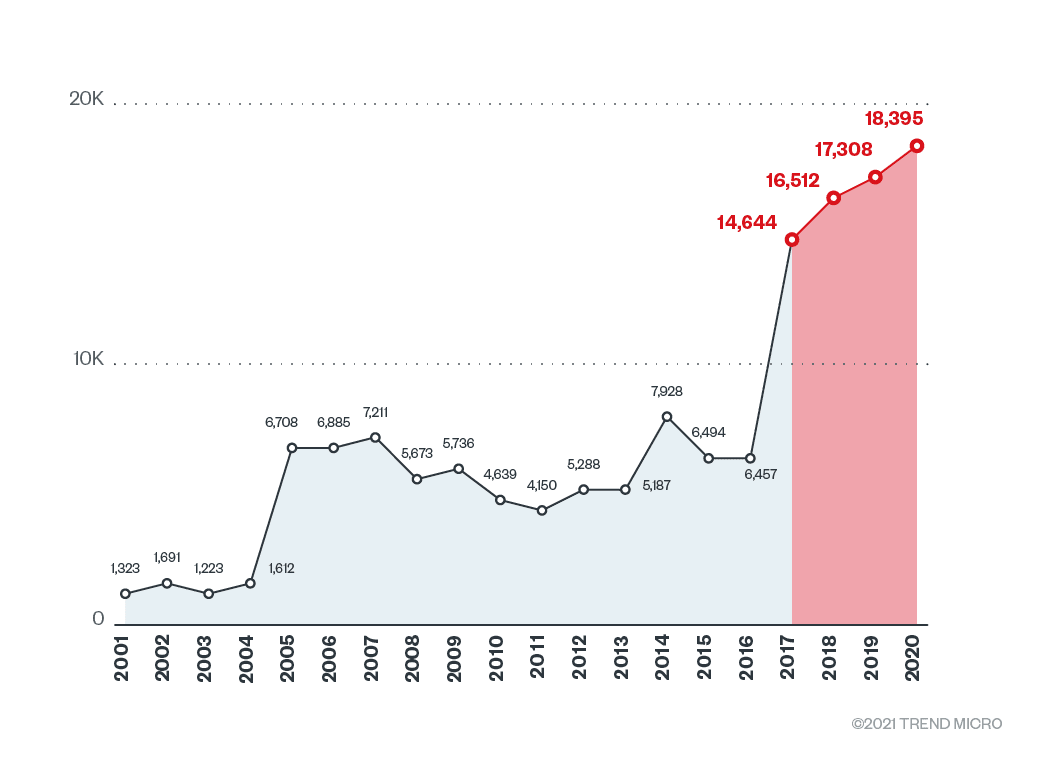

続きを読む脆弱性対応のためのパッチ適用作業は、情報システム部門やセキュリティチームにとっては悩ましい仕事です。これは、担当するチームにおいては日常業務のうちのごく一部にすぎないためです。しかしながら、年間のソフトウェア脆弱性発見は大きく増加しており、適切に対応するための負担が増えています。ランサムウェア攻撃をはじめ脆弱性を悪用する攻撃が増加していることも考えると、これまで以上に組織は脆弱性対応の方法を工夫して対応していく必要があります。本記事では、パッチ管理を取り巻く現状を確認した上で、組織が抱える問題およびベストプラクティスについて紹介します。

[参考(英語):TrendMicro – Cybercrime and exploits: Attacks on unpatched systems]

図1:1年間にCVE番号が割り当てられたソフトウェアの脆弱性の数の推移

続きを読む「Tropic Trooper(別名:Pirate Panda, KeyBoy)」は、トレンドマイクロの調査では、2011年からの長期的な活動を確認しているサイバー諜報活動グループです。特に2020年7月に同グループのものと考えられる興味深い活動を確認して以来、注意深く監視を続けています。トレンドマイクロではこの新たな活動を強調するため「Earth Centaur」と命名しました。本記事でも以降、Earth Centaurグループと呼称します。

続きを読むウクライナへのロシアによる活動に対して欧米諸国が制裁を科すなど、同地域での緊張が高まっています。物理的な緊張の高まりに呼応する形で、ウクライナに対するサイバー空間での緊張も高まっています。Gamaredon(ガマレドン 別名:ARMAGEDON)のような従来の偵察活動とみられる活動に加え、2022年1月13~14日にかけて実施されたウクライナ国家機関等へのWebサイト改ざんおよびシステム破壊を伴うサイバー攻撃、および2022年2月15日と23日に発生したウクライナ政府機関や銀行へのDDoS攻撃のように、ウクライナのインフラの妨害や、サイバー攻撃自体の誇示を目的としたような活動が短期間にウクライナのCERT(CERT-UA)より報告されています(図1)。これほど短期間に、特定の地域で重大なセキュリティインシデントが立て続くということは、社会情勢との関連性がないと見る方が不自然です。

図1:2022年1月以降に報告されているウクライナでの主なセキュリティインシデント(CERT-UA等の公表内容を整理)

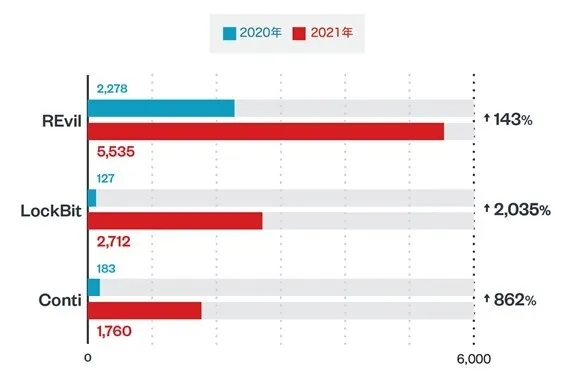

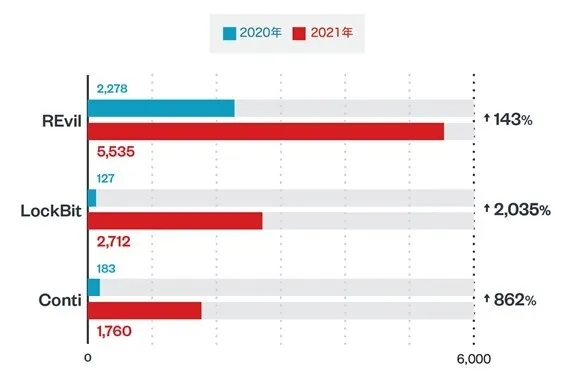

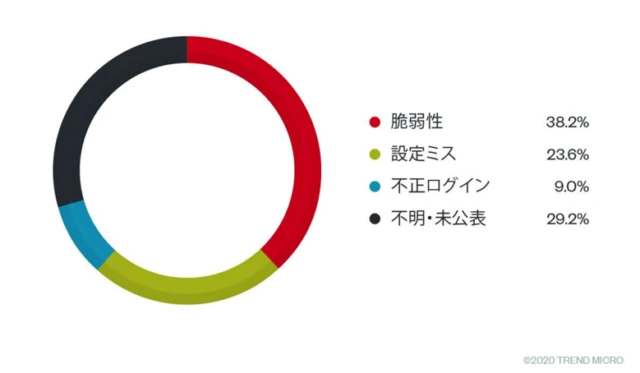

続きを読む昨今のサイバー攻撃では、ソフトウェアの脆弱性を悪用する手口が増加しています。代表的なものとして、トレンドマイクロでは新型コロナウイルスによるテレワークの普及に伴って需要が高まったVPNの脆弱性を悪用する通信がここ数年で増加していることを確認しています。これらは、例えばランサムウェア攻撃において攻撃者が標的のネットワーク内部に侵入するために積極的に悪用されています。また、日本国内において企業から公表された情報漏えい事例をトレンドマイクロが整理・集計したデータにおいても、インシデントが発生した原因のうちおよそ4割が脆弱性を占めています。組織におけるセキュリティインシデントを防ぐために、自組織をとりまくIT環境が抱える脆弱性を適切に対処することが求められています。

図 1:企業から公表されたWeb/クラウドからの情報漏えい事例 89 件における事故原因割合

(2021 年上半期, 公表内容を元にトレンドマイクロが独自に集計)

2022年1月31日、Unix系OSのコンピュータをWindowsのドメインコントローラやファイルサーバなどとして利用するために導入されるオープンソースソフトウェア「Samba」の更新版がリリースされ、新たな3つの脆弱性に対処しました。そのうち最も深刻な脆弱性であるCVE-2021-44142は、ヒープ領域内において境界外読み取り/書き込みが可能となる脆弱性です。これにより、遠隔から攻撃者が影響を受ける端末上でroot権限として任意のコードを実行できる可能性があります。

続きを読む