2020年4月、史上初となる悪質なディープフェイクによるビデオ通話の事例が報告されました。長期にわたってトレンドマイクロが予測してきた脅威が現実のものとなりつつあります。

続きを読む2021年5月に米国の石油パイプライン大手Colonial Pipeline社を操業停止に追い込んだランサムウェア「DARKSIDE」は、前回の記事で解説したように、米国、フランス、ベルギー、カナダなどの地域で、製造業、金融業、基幹インフラの企業などを標的にしています。またWindowsおよびLinux双方のプラットフォームも標的としています。この記事では、Linux版「DARKSIDE」ランサムウェアの動作を解説します。Linux版では特に、VMware ESXIサーバ上の仮想マシン関連ファイルを標的とし、事前に組み込まれた環境設定により仮想マシン(VM)を強制終了する点や、感染端末上のファイルを暗号化した後、窃取したシステム情報をリモートサーバに送信する挙動などをもっています。DARKSIDE自体は既に活動停止状態と考えられていますが、WindowsだけでなくLinux環境にも感染する、仮想環境をも攻撃対象とするなどの活動は、攻撃を受けた組織の被害を一層拡大させる可能性があり、他のランサムウェアでも行われる可能性が高いものであることに留意してください。

Windows版およびLinux版のDARKSIDEランサムウェアの動作の違いをまとめると、以下のとおりとなります。

| Windowsバージョン | Linuxバージョン | |

| 暗号化の仕組み | RSA-1024によるSalsa20 | RSA-4096によるChaCha20 |

| 暗号化ブロック | Salsa20のマトリックスがカスタムとなり「RtlRandomExW」でランダムに生成される | ChaCha20の初期ブロックは標準的なものであり、定数文字列「expand 32-byte k」で構築される |

| 環境設定 | 暗号化される | 暗号化されない |

| VMを強制終了するか | しない | する |

| 暗号化の標的となるファイル | 設定に記載されているファイル、フォルダ、ファイル拡張子を除く、システム上のすべてのファイル | VMware ESXIサーバ上のVM関連ファイル(環境設定に記載されている特定のファイル拡張子を持つもの) |

| 新たに追加される拡張子 | 感染端末のHWIDを「.4731c768」としてCRC32を数回適用して生成する | 埋め込み設定により「.darkside」としてハードコード化されているか、実行パラメータで付与される |

| 脅迫状のファイル名 | README.という設定でハードコード 化された部分と、前述の生成されたIDで構成される。例えば「README. 4731c768.TXT」 | 埋め込み設定により「darkside_readme.txt」としてハードコード化されているか、実行パラメータで付与される |

表1:WindowsおよびLinuxにおけるDARKSIDEの比較

続きを読むシステムを防御するためにセキュリティリサーチャーや法執行機関が講じる手段の一つに、脅威となるサイバー犯罪者グループの監視があります。これにより注目されてきたサイバー犯罪者グループの中に、金銭的利益を目的とする「Carbanak」と「FIN7」というグループがあります。CarbanakとFIN7は同じグループと見なされることもありますが、米国政府の支援を受ける非営利団体「MITRE」などは、バックドア型マルウェアである「Carbanak」を攻撃に使用する特徴を持つ、異なる2つのグループとして認識しています。とはいえ、両グループが使用するマルウェアは「Carbanak」だけでなく、POSマルウェア「Pillowmint」や、マルウェア「Carbanak」に代わるものとされる「Tirion」など、他の種類のマルウェアも含まれています。また、MITREは、2つのグループの主要な攻撃対象が異なることも明示しています。Carbanakが金融機関を標的とするのに対し、FIN7は飲食業、接客業、小売店を標的とします。

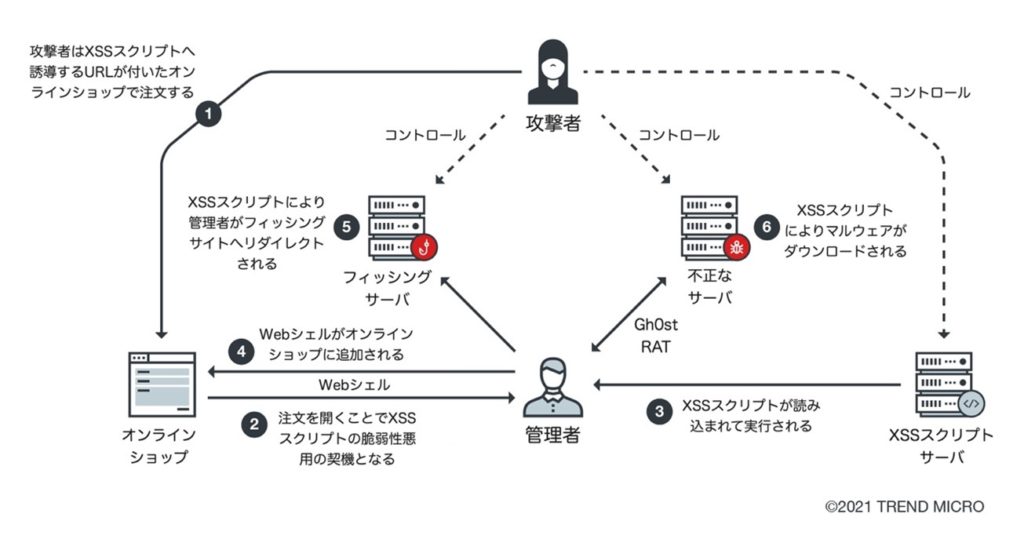

続きを読む2019年以降、トレンドマイクロでは「Water Pamola」と名付けた攻撃キャンペーンを追跡してきました。この攻撃キャンペーンでは、当初、不正な添付ファイルを含むスパムメールを介し、日本、オーストラリア、ヨーロッパ諸国のオンラインショップが危険にさらされていました。しかし、2020年初頭から、Water Pamolaの攻撃活動にいくつかの変化が見られるようになりました。被害者は、主に日本国内のみとなり、トレンドマイクロによる最近のデータによると、スパムメールの代わりにオンラインショップの管理者が管理画面で顧客注文を確認する際に不正スクリプトが実行される状況が確認されるようになりました。

図1:Water Pamolaの攻撃フロー

続きを読む最終更新日:2021年5月17日 当初公開日:2021年5月13日

※当初公開日以降の新たな展開および追加情報に基づき、本文および「MITRE ATT&CK」の表を更新

※ トレンドマイクロでは、2021年5月21日(金)14時より本件の緊急ウェビナーを実施します。詳細はこちらをご覧ください。

2021年5月7日、ランサムウェア「DARKSIDE」の攻撃により、米国東海岸における燃料供給の約半分を担うColonial Pipeline社が操業停止に追い込まれました。これにより、ガソリン、ディーゼル、家庭用暖房油、ジェット燃料、軍需品などの貯蔵庫が大きな影響を受け、連邦自動車運送業者安全局(FMCSA)は、不足分を補うため18の州で緊急事態を宣言しました。攻撃に伴う操業停止からすでに5日が経過しましたが、同社では、現在もフル操業を再開できない状態が続いています。アトランタ市では30%のガソリンスタンドでガソリン不足が発生しており、他の都市でも同じような状況となっています。必要なサービスへの供給を維持するため、政府は買いだめをしないようとの勧告を出しています。

トレンドマイクロリサーチは、ランサムウェア「DARKSIDE」の検体を数十件確認し、このランサムウェアの挙動や、標的とされた企業や組織について調査しました。

の例.jpg)

トレンドマイクロでは常に現在の脅威に対する監視と調査を続けています。この活動の中で2021年初頭から既知のマルウェアファミリによるIoT機器への感染事例について再調査したところ、これまでに報告されたIoTマルウェアの中でも最も大きなファミリの一つであり、2018年に猛威を振るったIoTボット「VPNFilter」が感染している事例を複数発見しました。ただしこのVPNFilterに関しては2018年5月にFBIが中心となって遠隔操作サーバ(C&Cサーバ)をテイクダウンしたことが発表されており、一般には既に危険な存在ではないものと考えられています。なぜ、そのVPNFilterが2021年の現在も生き残っているのでしょうか?本記事では調査の詳細と得られた知見について解説します。

-1024x559.png)

(Cisco Talosのレポートに基づく)

の例.png)