今月の第2火曜日となった2021年7月13日、Adobe社とMicrosoft社から更新プログラムが提供されました。今回リリースされた最新のセキュリティ更新プログラムの詳細について確認しましょう。

続きを読む攻撃者集団「Iron Tiger」による東南アジアのギャンブル企業を標的とした攻撃キャンペーン「Operation DRBControl」が確認されてから1年以上が経過しましたが、この度「Iron Tiger」が引き続きギャンブル業界を狙っている証拠が新たに確認されました。

このブログ記事では、Iron Tigerが攻撃に使用するツールキットが更新され、従来3つのファイルを使用して感染させるマルウェアであった「SysUpdate」が5つのファイルを使用するものへ変更された点について解説します。また、これまでに確認されている類似の「TTPs(=Tactics, Techniques and Procedures:戦術、技術、手順)」から考察される他の攻撃者グループとの関連性について説明します。最後に、Iron Tigerが使用するルートキットについて解説します。中でもカーネルレベルでファイルを隠蔽するために使用されるルートキットは、これまでIron Tigerによる使用が確認されていなかったものです。

続きを読むLinuxを標的とする脅威の増加は、「Windows以外のOSはマルウェアに感染しにくい」といった俗説を覆しました。Linuxが攻撃者に狙われるようになると、Ngrokのようなローカル環境で実行しているアプリケーションを外部公開するサービスを悪用したり、競合する別のマルウェアを強制停止させる機能を利用したりと、脅威が高度化していく様子が見られるようになりました。

本記事では、Linuxシステムを標的とする攻撃者の間で新たに採用されている手口について解説します。今回トレンドマイクロでは、Infrastructure as Code(IaC)ツールを悪用する手口を特定しました。これはマルウェアの拡散にIaCツールの悪用が確認された初のケースと言えます。また今回解説する手口の中には、Socks5プロトコルを使用したプロキシ経由のネットワークを介したTor(The Onion Router)の使用、正規DevOpsツールの悪用、アーキテクチャに応じた後続のマルウェア検体のダウンロード、競合する暗号資産採掘ツール(コインマイナー)の削除や無効化のほか、マルウェア検出や解析を回避する機能が含まれます。

続きを読む2021年7月6日12時更新:

オランダのDIVD CSIRT(Dutch Institute for Vulnerability Disclosure)は、今回のランサムウェア攻撃で使用されるKASEYA VSAのゼロデイ脆弱性の1つとして「CVE-2021-30116」を公表しました。 Kaseyaの脆弱性は、システム管理ツールの調査の一環として発見されました。 KaseyaとDIVD-CSIRTは、この事件の前に調整された開示リリースに取り組んでいました。

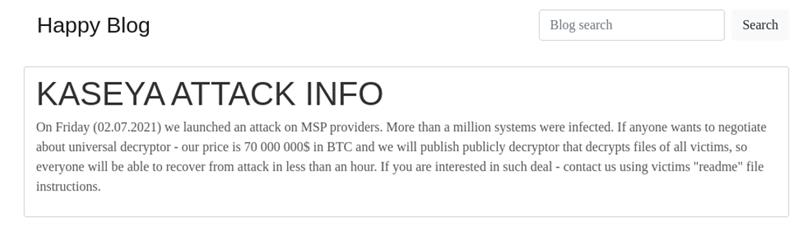

さらに、REvil/Sodinokibiの暴露サイト上で今回の事件についての表明が公開されると共に、ユニバーサル復号ツールの取引を推進しているという報告もありました。

図:REvil/Sodinokibiの暴露サイト上の書き込み例(2021年7月5日取得)

自組織で利用するクラウドサービスの悪用やソフトウェアサプライチェーン攻撃を防ぐには、組織内で管理する認証情報を適切に保護することが重要です。攻撃者はストレージメカニズム内の認証情報を狙う、あるいは侵害されたシステム内で見つかった認証情報を詐取することがよくあります。また、ユーザによるやり取り無しにアクセス可能な平文形式で保存された認証情報はDevOpsソフトウェアでは珍しくなく、暗号化されていないこれらの情報が漏えいした場合、企業の情報にアクセスされる可能性があるため大きなセキュリティリスクとなります。

攻撃者は被害者のシステム内に侵入すると、クラウドサービスプロバイダ(CSP)の認証情報を詐取することで知られています。例えばサイバー犯罪者集団「TeamTNT」はクラウド上のコンテナを標的としており、クラウドの認証情報を窃取する機能を拡張する、あるいは別のクラウド環境を探索し侵入活動を行うことが確認されています。今回トレンドマイクロは、TeamTNTが被害者のシステム内に侵入した後に被害組織が利用する様々なクラウドサービスやネットワーク内のオンプレミス環境などの認証情報を窃取するための機能をさらに拡張している新たな証拠を発見しました。本ブログでは、TeamTNTの攻撃手口および拡張された機能について解説します。

トレンドマイクロは、情報窃取型マルウェア「CopperStealer」やアドウェア「LNKR」を含む複数の不正プログラムへ連鎖して感染させる海賊版ソフトウェア配布サイトを多数調査しました。これらの検体は通常、ペイ・パー・インストール(Pay Per Install, PPI:インストールごとに費用が支払われるモデル)のアフィリエイトネットワークを介して頒布されます。トレンドマイクロの解析では、弊社が発見したCopperStealerの検体は感染端末の表示言語が中国語に設定されていたり、サンドボックス内で実行あるいはデバッガ内で解析されたりするとすべての不正活動を終了する解析困難化の活動を持っていました。また、このCopperStealerを起点とする攻撃では、以下のような不正活動が感染環境で行われるものとわかりました:

・特定のWebブラウザに保存されたGoogleアカウントや各種SNSなどの認証情報やCookieを取得する

・悪意のあるブラウザ拡張機能をインストールする

・利用者のソーシャルメディア上での情報を取得する

・ブラウザ上から入力された内容を詐取する

・表示されたWebページに広告を注入する

・広告のIDを改変し、広告収入を横取りする

MITRE EngenuityによるATT&CK Evaluationsは、特定のサイバー犯罪者グループの攻撃に対するセキュリティベンダの検知能力の評価を行うものです。一方で、ベンダに対する採点や順位付けなどの評定は行いません。かわりに、特定のサイバー犯罪者グループによる攻撃をセキュリティベンダがどのように検知するか、完全な透明性をもって企業や組織が理解できるようにします。この際、ATT&CK フレームワークに沿った評価を行うことで、攻撃の全体像に対する検出状況を把握することが可能になります。

続きを読む先日、大手燃料供給会社であるColonial Pipeline社を狙ったランサムウェア攻撃が話題になりました。この事例は、「DarkSide」と名乗るサイバー犯罪者グループの仕業であるとされており、この件により同グループの名前が注目を浴びることになりました。サイバー犯罪者が世間の話題に便乗した攻撃を行う傾向にあることを踏まえると、この事例に便乗して独自のソーシャルエンジニアリングを駆使した他の攻撃者や攻撃キャンペーンが登場しても不思議ではないと考えられます。そして実際に、「DarkSide」の知名度に便乗する「偽者」が現れ、エネルギー業界や食品業界の複数の企業に脅迫メールを送っていたことが確認されました。

図1:DarkSideを装った攻撃者が送信した脅迫メールの一例

続きを読むモノのインターネット(IoT)は、ボットネット開発を試みるサイバー犯罪者の新たな攻撃領域となっています。サイバー犯罪者はボット型マルウェアによる永続的な感染活動にユーザが対処する間も、ボットネットの維持・拡大のためにデバイスの制御権を奪い合っています。しかし、IoT機器で構成されたボットネットに多くのユーザが利用するファイル共有技術「P2P(Peer-to-Peer)」ネットワークが加わると問題はさらに複雑化します。

続きを読むJoker(別名:Bread)は、Android端末を継続的に狙う最も古くから存在するマルウェアファミリの1つです。Jokerが登場した2017年から2020年初頭にかけて、Googleは1,700個以上の感染アプリをPlay storeから削除しています。またJokerを背後で操る攻撃者は2020年後半に、セキュリティ企業「Zscaler」社が発見したような検体をGoogle Play ストアに追加でアップロードしていたことがわかっています。

トレンドマイクロが実施した以前の調査では、GitHubを利用してペイロードを隠蔽するJokerの亜種を発見しました。このときに変更されたマルウェア内のコードは回避技術として機能します。攻撃者はGitHubやリポジトリを悪用することで、Googleが不正アプリの取り締まりを一貫して実施しているにもかかわらず、Jokerの新たな亜種をGoogle Play ストアに忍び込ませることに成功しています。

これらの不正アプリは以前の検体と類似していることから、単独の攻撃活動だけでなく攻撃キャンペーン全体の一部としても利用されているとトレンドマイクロは推測しています。