米国時間9月7日、Microsoft社はWindowsの複数のバージョンに影響を及ぼす新たなゼロデイ脆弱性の存在を明らかにしました。既にこの脆弱性(CVE-2021-40444)を悪用した攻撃として、不正なOffice 365ドキュメントを介した攻撃が確認されています。ただし、この攻撃が実行されるためにはユーザが「ドキュメントファイルを開く」ことが必要となります。なおMicrosoft社は、インターネットからダウンロードしたOfficeドキュメントの場合はデフォルトで「保護ビュー」、また環境によっては「Application Guard」機能により守られるため、今回の攻撃を防ぐことができる、と説明しています。しかし、保護ビューを解除した場合、またはApplication Guardが有効になっていない場合には、脆弱性が悪用され影響を受けた端末上で不正なファイルがダウンロードおよび実行されることになります。現在、この脆弱性を利用して商用のペネトレーションテストツール「Cobalt Strike」のペイロードを侵入させる攻撃を確認しています。この記事では、この脆弱性を悪用した攻撃手口および対策についてご紹介します。

続きを読むPrintNightmareは、Microsoft Windowsの印刷スプーラーの脆弱性「CVE-2021-1675」「CVE-2021-34527」「CVE-2021-34481」「CVE-2021-36958」です。これは、印刷スプーラーサービスにおいてリモートおよびローカルの両方で任意のコードが実行される脆弱性であり、同サービスを実行しているすべてのWindowsのバージョンに影響します。多くのリサーチャは、異なる実装(TCPまたはSMB上)に基づくさまざまなProof of Concept(PoC、概念実証型エクスプロイト)を考案しました。Print System Asynchronous Remote Protocol(MS-PAR)のさまざまな関数呼び出しを用いてRpcAsyncAddPrinterDriverを悪用することで、サーバまたはワークステーション上でPrintNightmareが悪用される可能性があります。また、一方でPrint System Remote Protocol(MS-RPRN)を悪用することで、PrintNightmareはRpcAddPrinterDriverExを悪用してimpacketを実装する可能性があります。

本ブログ記事では、PrintNightmare用エクスプロイトおよびパッチ開発に関する時系列について概説すると共に、脆弱性「PrintNightmare」を悪用した攻撃手口の流れを解説し、印刷スプーラーサービスなどのシステム内に見られる重大なセキュリティ上の欠陥(バグ)がもたらすリスクを軽減するための推奨事項をお伝えします。

続きを読むセキュリティリサーチやシステムの運用管理、ペネトレーションテスト(侵入テスト)などの正当な目的で使用される様々な正規ツールがあります。しかし、昨今ではサイバー犯罪者たちはそれらをランサムウェア攻撃に悪用しています。現在では、正規ツールはランサムウェア攻撃を行う際の典型的な構成要素となっています。

サイバー犯罪者にとって、ランサムウェア攻撃で正規ツールを使用すると都合が良い理由はいくつかあります。まず、正規ツール自体は不正なものではないため、セキュリティソリューションによる検出を回避できる可能性があります。次に、ほとんどのツールがオープンソースであり、誰もが無料でアクセスして使用できる点です。そして、ツールの機能が優れており、セキュリティリサーチャだけでなくサイバー犯罪者にとっても有用性が高い点です。これらの要因によって、図らずも正規ツールを諸刃の剣へと変化させています。

この記事では、悪用されることが多い正規ツールであるCobalt Strike、PsExec、Mimikatz、Process Hacker、AdFind、MegaSyncについて解説します。

続きを読む■ はじめに

トレンドマイクロは、サイバー諜報活動集団「Confucius」を追跡調査する中で、スパイウェア「Pegasus」の名前を誘導手口に利用する新たな標的型攻撃(スピアフィッシング)キャンペーンを発見しました。このキャンペーンでは、ファイルスティーラをダウンロードさせるために悪意のあるドキュメントを開くようメール受信者を誘導する手口が確認されています。国際人権NGO「Amnesty International」などの共同調査により、イスラエル企業「NSO Group」が開発したスパイウェアPegasusは、11カ国の高官を標的とするために使用されていることが明らかとなりました。

本ブログ記事では、新たな標的型攻撃キャンペーンで用いられた複数の誘導手口および使用されたファイルスティーラの解析結果をご紹介します。

続きを読む「Webブラウザのプッシュ通知」機能は、ユーザから許可された特定のWebサイトが、購読者のブラウザに通知を送信できるようにする機能です。例として、Chromeは2015年にブラウザ通知機能を導入しました。この機能により、ユーザから許可を受けたWebサイトは、新たなコンテンツや記事の公開を購読者に通知できるようになりました。

しかし、悪意ある広告事業者やサイバー犯罪者は、常に便利な正規機能の悪用を狙っています。彼らはクリック詐欺の特殊な事例としてブラウザ通知機能を悪用し始めました。トレンドマイクロでは、ブラウザ通知機能を悪用したスパムメッセージ行為が2021年2月下旬頃から世界的に増加していることを確認しました。さらに調査を進めると、ブラウザ通知機能を悪用する興味深い手口を発見しました。この手口により表示されるポップアップは、悪意のあるサイトではなく、正規セキュリティソフトウェアのWebサイトにユーザを誘導することが明らかとなりました。

サイトに誘導されたユーザのトラフィック(全世界)-1024x745.png)

「豪州サイバーセキュリティセンター(ACSC)」は2021年8月、ランサムウェア「LockBit」を操るサイバー犯罪者グループが新たに「LockBit 2.0」として再び活動を活発化させていることを報告しました。この報告では、今回の攻撃活動において標的となる企業の数が増加し、「Ryuk」や「Egregor」などの暴露型ランサムウェアファミリの影響を受けたと見られる二重脅迫の手口が組み込まれていることが示されています。本記事では、このLockBit 2.0を使用する新たなランサムウェア攻撃についてトレンドマイクロの調査結果をまとめます。トレンドマイクロでは既に日本国内でもLockBitランサムウェアによる被害を複数確認しており、今後の拡大が懸念されます。

.png)

クラウドサービスの設定ミスにより自組織の情報が外部に露出してしまうセキュリティインシデントは、Linux環境における主要なリスクの1つと言えるでしょう。トレンドマイクロでもこれまでに、クラウド環境におけるインシデントを調査する中で、インターネット上に露出したDocker APIやRedisインスタンスが攻撃者に悪用されたり、積極的に検索されたりする事例を確認してきました。

本ブログ記事では、同様の設定ミスの事例として、インターネット上に露出したApache Hadoop YARNが侵害される事例について解説します。オープンソースの分散処理フレームワーク「Apache Hadoop YARN」は、Hadoopフレームワークの一部であり、クラスタ上でタスクを実行する役割を担っています。

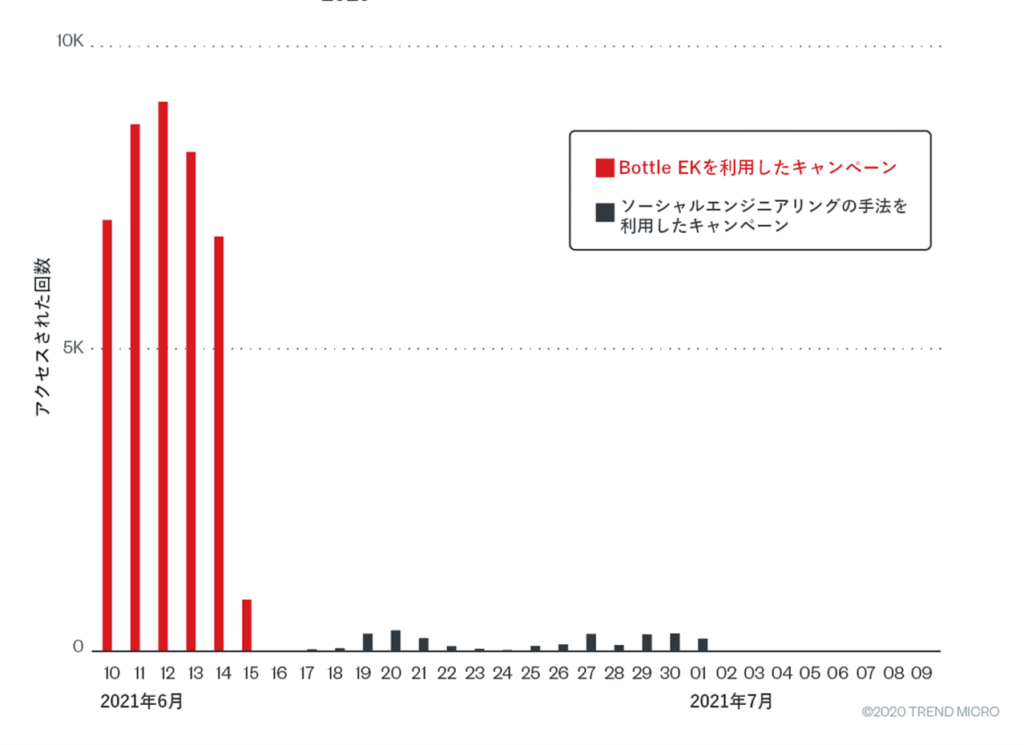

続きを読む今回は特に日本の利用者を狙うバンキングトロジャン(オンライン銀行詐欺ツール)「Cinobi」の最新攻撃手口について報告いたします。Cinobiについては以前2020年4月17日の記事において、弊社が「Operation Overtrap(Overtrap作戦)」と名付けたキャンペーンについての調査結果を報告しておりました。Overtrap作戦では、当時新種として確認された「Cinobi」を利用して日本国内のネットバンキング利用者を狙い攻撃活動が行われていました。このキャンペーンはトレンドマイクロが「Water Kappa」と名付けたサイバー犯罪グループによって実行されたものであり、マルウェアスパムを介してCinobiが拡散されました。またOvertrap作戦では脆弱性攻撃ツールである「Bottleエクスプロイトキット(Bottle EK)」を用いた攻撃でもCinobiが配信されました。Bottle EKは、Microsoft Internet Explorer(IE)が持つスクリプトエンジンのメモリ破損の脆弱性「CVE-2020-1380」およびIEのメモリ破損の脆弱性「CVE-2021-26411」を利用する脆弱性攻撃ツールで、IE利用者を対象に頒布された「不正広告(マルバタイジング)」攻撃に用いられました。トレンドマイクロは2020年から2021年上半期にかけてBottle EKを利用した攻撃活動が限定的となり、2021年6月中旬にはトラフィックが減少していることを確認しました(図1)。これは、Water Kappaグループが新たなツールや攻撃手法に目を向けている可能性を示す変化です。

図1:Water Kappaグループの攻撃活動を示すタイムライン(2021年6月10日~7月9日)

続きを読む