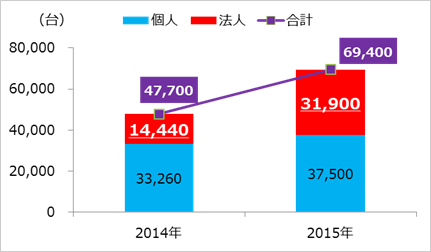

トレンドマイクロでは、2015年1年間における国内外の脅威動向について分析を行いました。この 2015年を通じ、主に個人利用者を狙うものと思われてきた「ランサムウェア」や「オンライン銀行詐欺ツール」など金銭を狙うサイバー犯罪について、法人利用者でも被害が拡大している傾向が明らかになりました。

|

「GNU Cライブラリ」は、「glibc」として知られ、Linux上で広く使用されているソフトウェアライブラリです。2016年2月16日(米国時間)、GNU Cライブラリ管理者によりこの glibc に存在する脆弱性「CVE-2015-7547」を修復する更新プログラムが公開されました。この脆弱性は 2008年から存在しており、この脆弱性が利用されると、バッファオーバーフローが発生することになります。攻撃者は、この脆弱性を使用することでLinuxシステム上で悪意あるコードを実行することが可能になります。

続きを読むMicrosoft はこれまで、新しいバージョンが発売された後でも、既存の製品に対して手厚いサポートを提供してきました。例えば、2001年に発売された Windows XP は 2014年4月まで更新プログラムが配信を公開されていました。しかし、それは過去の話となります。Microsoft からの最近の発表によれば、その方針は徐々に変わりつつあるようです。

続きを読む執筆者: Erika Mendoza and Jay Yaneza (Threats Analysts)

2015年9月頃に確認された「Black Atlas 作戦」は、すでにさまざまな企業に侵入しているようです。例えば、複数の州で事業展開している医療機関や、歯科医院、機械製造業、保険業務に特化したテクノロジー企業、複数の州に店舗を持つガソリンスタンド、美容雑貨店などで攻撃が確認されています。「Black Atlas 作戦」は、窃取した情報を送出するために「Gorynych」もしくは「Diamond Fox」と呼ばれるモジュールで構成されるボットネットを利用して、世界中の中小企業に侵入し続けています。なお、本稿は 12月1日(日本語版12月4日)に公開した『「Black Atlas作戦」:世界中の中小企業のカード決済システムに侵入。「BlackPOS」や攻撃ツールを駆使』の続編となります。

続きを読むトレンドマイクロでは、2015年第3四半期(7~9月)における国内外の脅威動向についての分析を行いました。この第3四半期、特に日本では「正規サイト汚染」を発端とした「脅威連鎖」による被害が顕著化しています。この「脅威連鎖」では、「不正広告」もしくは「Web改ざん」により、利用者を「脆弱性攻撃サイト」へ誘導し、金銭目的の不正プログラムを感染させます。

オンライン銀行詐欺ツール「DRIDEX」に利用された複数のコマンド&コントロール(C&C)サーバ間のネットワークが、2015年10月13日(現地時間)、米連邦捜査局(FBI)によって閉鎖されました。最初に英国の国家犯罪対策庁(National Crime Agency、NCA)が C&Cサーバへの通信への対応策を講じ、その後 FBI による閉鎖へと至りました。

続きを読むトレンドマイクロは、2014年10月に標的型サイバー攻撃キャンペーン「Pawn Storm 作戦」を報告しました。この作戦は、遅くとも 2007年頃から活動していると弊社の調査から明らかになっています。

今回、「Pawn Storm 作戦」を仕掛ける攻撃者が Adobe Flash Player に存在するゼロデイ脆弱性を自身の攻撃に利用していることを確認しました。問題のゼロデイ脆弱性は、いまだ更新プログラムがリリースされておらず、Adobe Flash Player は、現時点では、この攻撃に対して脆弱な状況にあります。

続きを読む