本ブログで 2017 年 2 月に解説したように、2016 年には、主要な脆弱性攻撃ツール(エクスプロイトキット、EK)の活動停止や減少が確認されました。しかし、エクスプロイトキットの活動は完全に停止したわけではありません。「malvertisement(不正広告)」や、スパムメール内の不正リンク、あるいは侵害した Web サイトのように、以前と同様の手口の利用を続けているものの、最近再び脅威状況の中で重要な位置を占めるようになってきました。「Rig EK」、「GrandSoft EK」、そして非公開の「Magnitude EK」がその良い例です。これらのエクスプロイトキットは、比較的最近確認された脆弱性を利用し、仮想通貨発掘マルウェアやランサムウェア、ボットのローダ、そしてオンライン銀行詐欺ツール(バンキングトロジャン)などのマルウェアを送り込みます。

続きを読む仮想通貨発掘量の決め手となる計算能力が比較的低い「モノのインターネット(Internet of Things、IoT)デバイス」上での発掘は実用的ではありません。にもかかわらず、IoT デバイスを狙って仮想通貨を発掘する攻撃や、IoT デバイスを対象とする仮想通貨発掘マルウェアがアンダーグラウンド市場で販売されていることが確認されています。

トレンドマイクロは、「Secure Shell(SSH)」、「Telnet」、および「File Transfer Protocol(FTP)」サービスをエミュレートするように設計したハニーポットを通して、IP アドレス「192[.]158[.]228[.]46」から送信されたボットによる攻撃を確認しました。この攻撃は、22 番、2222 番、そして 502 番を含め、SSH や IoT デバイスに関連したポートを検索していました。特に今回の攻撃では、SSH サービスが使用する 22 番ポートが利用されました。SSH サービスを実行しているすべてのサーバおよび IoT デバイスが今回の攻撃の対象になり得ます。

続きを読むコンテンツ・マネジメント・システム「Drupal」の脆弱性「CVE-2018-7602」を利用する一連のネットワーク攻撃が確認されました。この攻撃の狙いは、感染サーバをボット化して仮想通貨「Monero」を発掘させることです。特筆すべき点は、検出を逃れるために匿名通信システム「The Onion Router(Tor)」ネットワークを利用する点と、仮想通貨発掘ツール(コインマイナー)をインストールする前に対象サーバが侵害可能かどうか確認する手法です。2018 年 6 月時点で確認されている不正活動は、感染サーバのリソースを盗用して性能低下をもたらす仮想通貨の発掘ですが、問題の脆弱性は、その他の脅威の侵入経路としても利用可能です。

続きを読むAndroid 端末向け不正アプリ「FAKESPY(フェイクスパイ)」(「ANDROIDOS_FAKESPY.HRX」として検出)が確認されました。不正アプリの拡散には、サードパーティのアプリストアを利用する手法が一般的ですが、「CPUMINER」、「BankBot」、「MilkyDoor」のように、正規アプリストアである Google Play や App Store で不正アプリが公開されていた事例も確認されています。しかし、FAKESPY は、テキストメッセージ(ショートメッセージ、SMS)を利用して対象を不正な Web ページに誘導する「スミッシング(SMS+Phishing)」によって拡散します。有名企業からのメッセージを偽装するこの手法は 1 月 15 日および 2 月 2 日の本ブログでお伝えした不正アプリの攻撃が継続しているものと言えます。

続きを読む「Rig Exploit Kit(Rig EK)」のような脆弱性攻撃ツール(エクスプロイトキット)を利用した攻撃は、通常、改ざんされた Web サイトを起点とします。攻撃者は、不正なスクリプトやコードを Web サイトに埋め込み、アクセスしたユーザをエクスプロイトキットのランディングページにリダイレクトします。しかし、2017 年 2 月から 3 月頃に実施されたサイバー攻撃キャンペーン「Seamless」では、非表示にした iframe を経由してランディングページにリダイレクトしていました。iframe は Web ページの中に別のページのコンテンツを埋め込むために使用される HTML 要素です。

続きを読むセキュリティリサーチャの報告によると、少なくとも世界 54 カ国で 50 万台以上の家庭用または小規模オフィス用ルータが「VPNFilter」と名付けられたマルウェアに感染しました。VPNFilter は、感染機器の管理、ファイルや認証情報の収集、「監視制御データ収集(Supervisory Control And Data Acquisition、SCADA)」プロトコルの傍受、機器を使用不可にする「kill」コマンドの実行などの機能を備えています。この kill コマンドは、個別の機器で実行することも、複数の機器でまとめて実行することも可能です。VPNFilter の活動は 2016 年から確認されていましたが、2018 年 5 月上旬にウクライナを中心として大量の感染が確認されたことを受け、その危険度の高さからリサーチャがレポートの公開に踏み切りました。

続きを読むトレンドマイクロは、弊社も提携している、マルウェアや URL を分析する無料オンラインスキャンサービス「VirusTotal」を利用してマルウェアのテストを行っていると見られる一連のファイル提出活動を確認しました。ファイル名や提出元情報から、これは明らかにモルドバ共和国の同一のマルウェア開発グループによるテスト目的の提出だと推測されます。提出されたファイルは、Java または JavaScript で作成されたマルウェアをダウンロードおよび実行するダウンローダ「DLOADR(ディーローダ)」(「JS_DLOADR」および「W2KM_DLOADR」として検出)で、迷惑メールに添付した不正な文書ファイルを介して拡散することを意図していたようです。

DLOADR がダウンロードするマルウェア(「TROJ_SPYSIVIT.A」および「JAVA_ SPYSIVIT.A」として検出)は、感染 PC を乗っ取るために正規の「Remote Access Tool(RAT)」である「VisIT」をインストールします。さらには、ユーザが Edge または Chrome ブラウザ上で入力した情報をバックドア活動によって窃取する不正な拡張機能もインストールします。

正規 RAT の認証情報を窃取して悪用する手口は新しいものではなく、以前にも、マルウェア「TeamSpy」を拡散する迷惑メール送信活動で確認されています。TeamSpy は、正規リモートデスクトップツール「TeamViewer」を悪用し、感染 PC を遠隔から操作するマルウェアです。このように、「Chrome WebDriver」や「Microsoft WebDriver」のようなオープンソースツール、そして正規「Application Program Interface(API)」の悪用は、新しい手口ではないものの、依然として確かな脅威となっています。

続きを読むトレンドマイクロは、2018 年 5 月上旬、メキシコを発信源とする「Mirai」の亜種を利用したネットワークスキャン活動を確認しました。この攻撃は、2018 年 4 月にブラジルで確認された、Mirai を模倣した中国発のネットワークスキャン活動に類似しています。異なる点は、今回検出された活動の一部で、光通信規格「Gigabit Passive Optical Network(GPON)」を利用する家庭用ルータの 2 つの脆弱性、「CVE-2018-10561」と「CVE-2018-10562」を狙う攻撃が確認されたことです。これらの脆弱性を利用すると、機器への侵入と「遠隔でのコード実行(Remote Code Execution、RCE)」が可能になります。

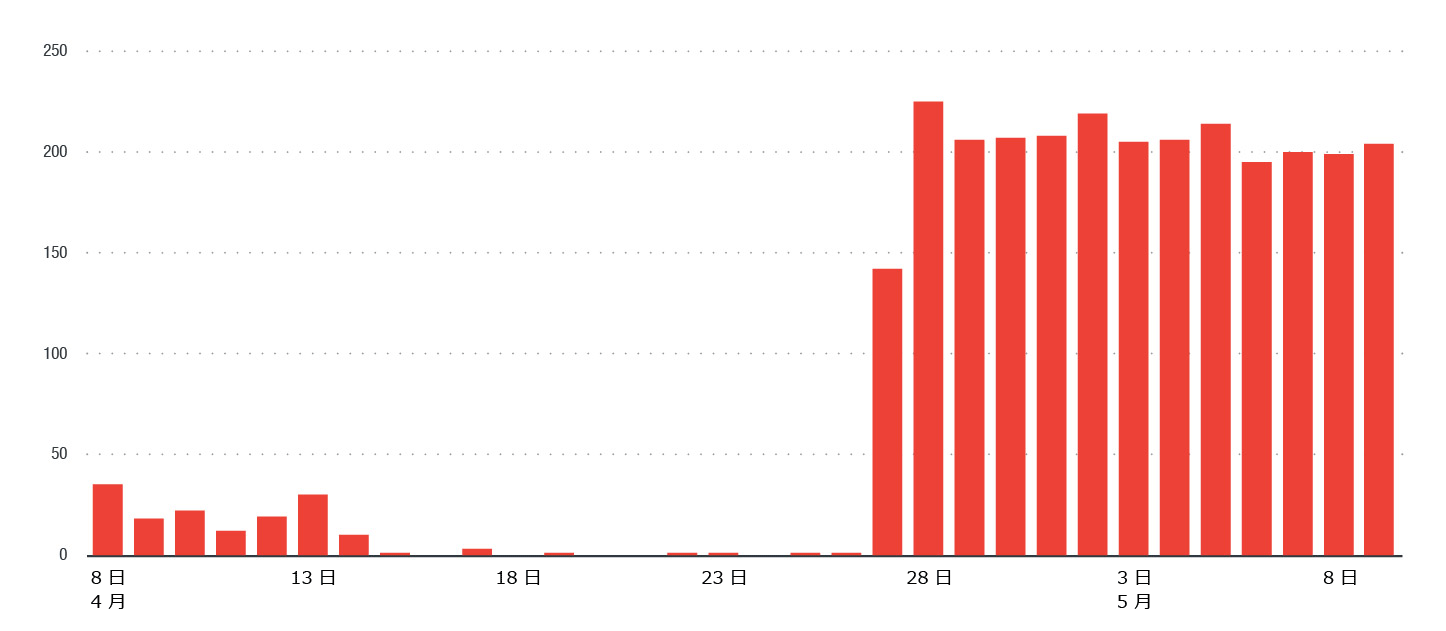

続きを読むトレンドマイクロは、2018 年 4 月 27 日以降、TCP ポート 7001 番をスキャンする活動が急増していることを確認しました。このトラフィックは、脆弱性「CVE-2017-10271」を利用して仮想通貨発掘マルウェアを送り込むサイバー犯罪活動であることが判明しています。CVE-2017-10271 は、遠隔からの任意のコード実行が可能な「Oracle WebLogic WLS-WSAT の脆弱性」で、2017 年 10 月に更新プログラムが公開されています。不正な仮想通貨の発掘を目的としてこの脆弱性が利用されたのは 2018 年に入ってから 2 度目となります。2018 年 2 月、32 ビット版および 64 ビット版の仮想通貨発掘ツール(コインマイナー)「XMRig」の拡散にこの脆弱性が利用されました。

図 1 のように、2018 年 4 月 27 日以降不正なトラフィックが急増しており、その大多数は TCP 7001 番ポートで確認されました。このことから、これらのトラフィックは、初期設定では TCP 7001 番ポートで接続要求を待機する Java EE アプリケーションサーバ「Oracle WebLogic」を狙った攻撃だと考えられます。不正なトラフィックは、2018 年 4 月 8 日から 26 日にはたった 155 回しか確認されませんでしたが、4 月 27 日から 5 月 9 日には 2,640 回確認されています。送信元は、ほとんどがロシアおよび中国の IP アドレスでした。

図 1:2018 年 4 月 27 日以降不正なトラフィックが急増、そのほとんどは 7001/TCP 宛