トレンドマイクロでは常に日本国内へのサイバー攻撃の監視と対応を行っていますが、その対応の中で「モノのインターネット(Internet of Things、IoT)」を狙うマルウェア「Mirai」の新しい亜種の可能性があるマルウェア検体を入手、解析を行いました。この新たなIoTマルウェア検体では、ファイル名や不正コード内の文字列に「Miori」の文字列の使用が見られました。同じ「Miori」を名乗る「Mirai」亜種のIoTマルウェアに関して、トレンドマイクロでは2019年1月のブログ記事でも報告しています。しかし今回確認された新しい亜種は、従来の「Mirai」亜種とは異なる方法で遠隔操作のためのサーバ(C&Cサーバ)と通信を行うことがわかりました。

(さらに…)

トレンドマイクロは、Miraiの新しい亜種(Backdoor.Linux.MIRAI.VWIPTとして検出)を確認しました。この亜種は合計13件の脆弱性を利用します。そのほとんどが以前のMiraiに関連した攻撃において利用されてきました。典型的なMiraiの亜種はバックドアと分散型サービス拒否(Distributed Denial of Service、DDoS)の機能を持っています。しかしながら、今回の場合、13件の脆弱性すべてを1つの活動においてまとめて使用した初めての事例として、他のMiraiの事例と比べて注目されています。

(さらに…)

2019年の初め、メディアストリーミング用デバイス「Chromecast」、スマートスピーカー「Google Home」、そしてスマートTVがハッキングを受け、YouTubeアカウント「PewDiePie」の宣伝動画が再生されるという事例がありました。背後にいるハッカーは、現在進行中のチャンネル登録者獲得競争の一部として、UPnP(Universal Plug and Play)の設定に不備があるルータを利用してこの攻撃を行ったと報告されています。

UPnPは、ネットワークカメラ、プリンタ、そしてルータのようなローカルネットワーク内のデバイスがその他のデバイスを自動認識しデータ共有やメディアストリーミングなどのために相互通信する技術です。UPnPはIPに基づいたネットワークプロトコルを使用して通信します。デバイスをネットワークに接続するだけですぐに利用できるという利便性の反面、UPnPにセキュリティ上の欠陥があった場合、攻撃者にデバイスの管理やファイアウォールの回避などを許してしまう結果となります。

上述したハッキング事例を受け、トレンドマイクロは家庭用ネットワークにおけるUPnP関連のイベントを調査しました。本記事ではこの調査の結果と、既知のUPnPの脆弱性について解説します。

続きを読むセキュリティリサーチャの報告によると、少なくとも世界 54 カ国で 50 万台以上の家庭用または小規模オフィス用ルータが「VPNFilter」と名付けられたマルウェアに感染しました。VPNFilter は、感染機器の管理、ファイルや認証情報の収集、「監視制御データ収集(Supervisory Control And Data Acquisition、SCADA)」プロトコルの傍受、機器を使用不可にする「kill」コマンドの実行などの機能を備えています。この kill コマンドは、個別の機器で実行することも、複数の機器でまとめて実行することも可能です。VPNFilter の活動は 2016 年から確認されていましたが、2018 年 5 月上旬にウクライナを中心として大量の感染が確認されたことを受け、その危険度の高さからリサーチャがレポートの公開に踏み切りました。

続きを読むトレンドマイクロは、2018 年 5 月上旬、メキシコを発信源とする「Mirai」の亜種を利用したネットワークスキャン活動を確認しました。この攻撃は、2018 年 4 月にブラジルで確認された、Mirai を模倣した中国発のネットワークスキャン活動に類似しています。異なる点は、今回検出された活動の一部で、光通信規格「Gigabit Passive Optical Network(GPON)」を利用する家庭用ルータの 2 つの脆弱性、「CVE-2018-10561」と「CVE-2018-10562」を狙う攻撃が確認されたことです。これらの脆弱性を利用すると、機器への侵入と「遠隔でのコード実行(Remote Code Execution、RCE)」が可能になります。

続きを読むトレンドマイクロは、2018 年 4 月 27 日以降、TCP ポート 7001 番をスキャンする活動が急増していることを確認しました。このトラフィックは、脆弱性「CVE-2017-10271」を利用して仮想通貨発掘マルウェアを送り込むサイバー犯罪活動であることが判明しています。CVE-2017-10271 は、遠隔からの任意のコード実行が可能な「Oracle WebLogic WLS-WSAT の脆弱性」で、2017 年 10 月に更新プログラムが公開されています。不正な仮想通貨の発掘を目的としてこの脆弱性が利用されたのは 2018 年に入ってから 2 度目となります。2018 年 2 月、32 ビット版および 64 ビット版の仮想通貨発掘ツール(コインマイナー)「XMRig」の拡散にこの脆弱性が利用されました。

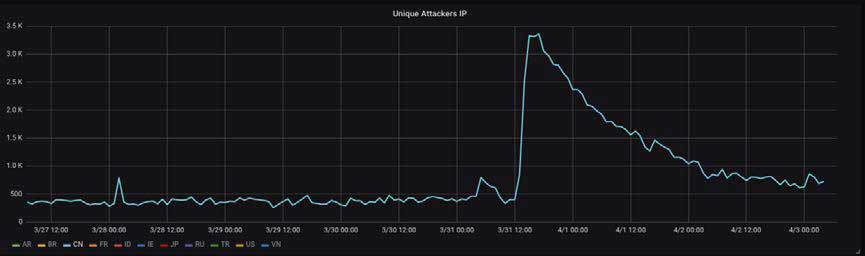

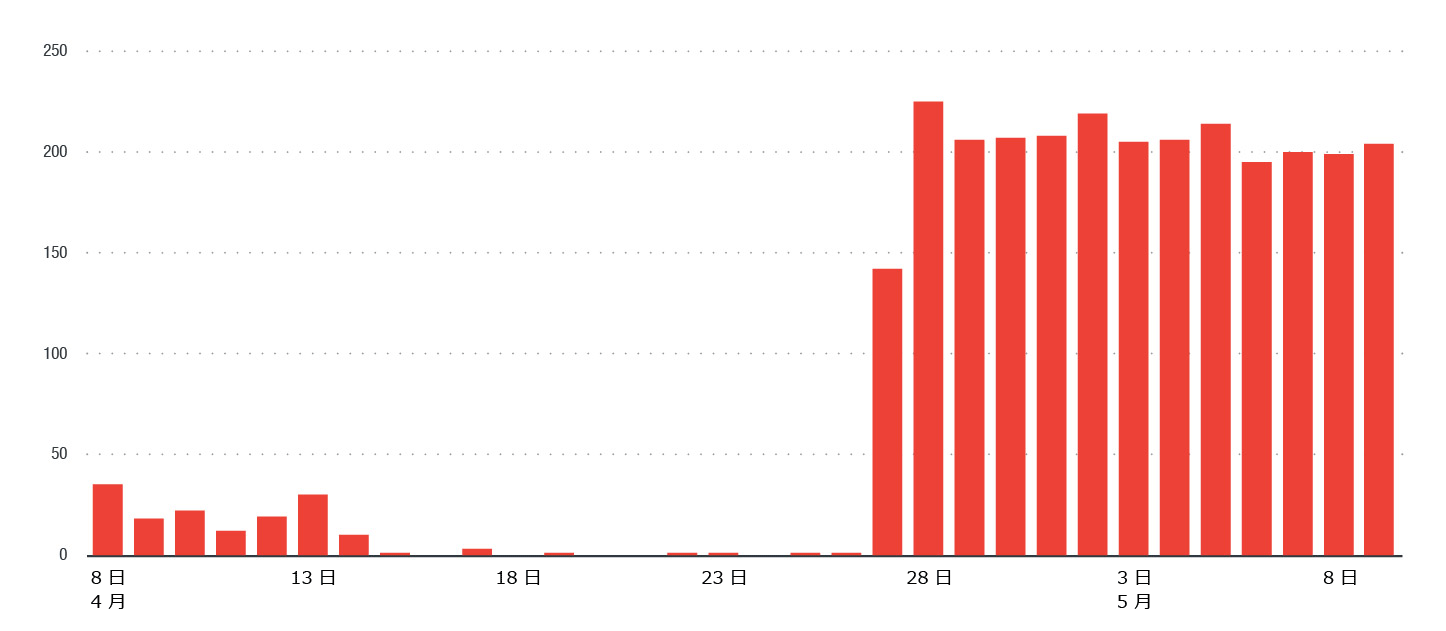

図 1 のように、2018 年 4 月 27 日以降不正なトラフィックが急増しており、その大多数は TCP 7001 番ポートで確認されました。このことから、これらのトラフィックは、初期設定では TCP 7001 番ポートで接続要求を待機する Java EE アプリケーションサーバ「Oracle WebLogic」を狙った攻撃だと考えられます。不正なトラフィックは、2018 年 4 月 8 日から 26 日にはたった 155 回しか確認されませんでしたが、4 月 27 日から 5 月 9 日には 2,640 回確認されています。送信元は、ほとんどがロシアおよび中国の IP アドレスでした。

図 1:2018 年 4 月 27 日以降不正なトラフィックが急増、そのほとんどは 7001/TCP 宛

2018年4月16日(米国時間)、米国の国土安全保障省(Department of Homeland Security 、DHS)および「連邦捜査局(FBI)」、英国の「国家サイバーセキュリティセンター(National Cyber Security Centre、NCSC)」は、ルータや侵入検知システムなどネットワークインフラ機器を狙う攻撃について共同で警告を発表しました。これ以外にも Mirai や Hajime など「モノのインターネット(Internet of Things、IoT)」のデバイスを狙う攻撃の報道は跡を絶ちません。

現在、PC と周辺機器の接続、サーバ間あるいはサーバとクライアント間通信、ネットワークへの接続など、ますます接続しやすくなっている「コネクティビティ」な環境が定着しています。こうした環境を考慮すると、インターネットへの接続を念頭に設計された IoTデバイスが狙われるのも理解できるでしょう。そして、インターネットと企業ネットワークあるいはホームネットワークへの出入り口となるのが「ルータ」です。サイバー犯罪者は、企業や家庭のネットワークへの突破口として「ルータ」をまず狙ってきます。

続きを読むインターネットに接続されたデバイスで確認されてきた大規模な攻撃から得られる知見は、「モノのインターネット(Internet of Things、IoT)デバイス」にも多くの脆弱性が存在するということです。今回トレンドマイクロが実施した調査でも、デバイスまたはサービスへの攻撃やボットネットの構築に利用可能な脆弱性が確認されました。

弊社は 、2017 年、世界中で利用されている IoT デバイスのセキュリティについて詳細な調査を実施しました。さまざまな地域の Amazon で販売され、日本市場でも広く利用されている製品を含む複数のデバイスを選択し、「遠隔でのコード実行(Remote Code Execution、RCE)」の可否を確認しました。その結果、予想以上のことが明らかになりました。

続きを読む