TrendLabs | ラボレポート

初の「iPhone」ワーム登場:

日本でも人気の「iPhone」。前年に比べて数百%という勢いで販売数が伸びていると発表されています。そのiPhoneに攻撃を仕掛けるワームが初めて確認されました。今のところ、オーストラリアのみで感染が確認されていますが、「Ikee」と名付けられたこのワームのソースコードは、既に公開されているため、亜種の発生および他の地域への感染拡大が懸念されています。

続きを読む10月2日、TROJ_ASPROXファミリによる攻撃と見られるSQLインジェクションを用いた、正規Webサイト改ざんを確認いたしました。

TROJ_ASPROXファミリは、Microsoft Active Server Pages(ASP技術)で作成されたフォーム(例:ログインページなどの入力要求を受け付けているもの、または動的にページを生成しているもの)を使用している正規サイトを探し、脆弱性(使用しているASP技術のセキュリティ対策の不備)を抱えている場合には、不正なサイトへリダイレクトするIFRAMEタグを埋め込むウイルスです。

| src=http://www.{BLOCKED}.ru/ads.js |

上記URLは「Webレピュテーション」により接続がブロックされています。 |

同種の被害は過去にも報じられています。

続きを読む

「More Zero-Day Exploits for Firefox and IE Flaws」より

Jul 21, 2009 Jovi Umawing

トレンドラボのシニア・ウイルス解析者 Joseph Reyes は、“Mozilla Firefox” および “Microsoft Internet Explorer(ActiveXコントロール)”のセキュリティホールを利用する不正スクリプトを確認しました。トレンドマイクロではこれら不正スクリプトをウイルスとして、以下のように警告を行っています。

|

ウイルス名 |

概要 |

|

このウイルスは”Microsoft Video ActiveX コントロールの脆弱性により、リモートでコードが実行される(972890):CVE-2008-0015”のセキュリティホールを利用し、ほかのウイルスをダウンロードします。 |

|

|

このウイルスは、Webサイトにアクセスし、「JS_SHELLCODE.BV」をダウンロードします。また、”Mozilla Firefox バージョン3.5” のセキュリティホール「Mozilla Foundation Security Advisory 2009-41:Mozilla Firefox の JavaScript エンジン(Tracemonkey コンポーネント)に任意のコードが実行される脆弱性:CVE-2009-2477」を利用し、「WORM_KILLAV.AKN」をダウンロードします。 |

|

|

このウイルスは、「JS_FOXFIR.A」のコンポーネントです。ウイルスは、エクスプロイトコード(セキュリティホールの存在を実証するためのプログラム)を含み、Webサイトにアクセスして、「WORM_KILLAV.AKN」をダウンロードします。 |

|

|

このウイルスは、リモートサイトにアクセスして、「JS_SHELLCODE.BV」をダウンロードします。また、”Microsoft Office Web コンポーネントの脆弱性により、リモートでコードが実行される(973472):CVE-2009-1136” のセキュリティホールを利用します。 |

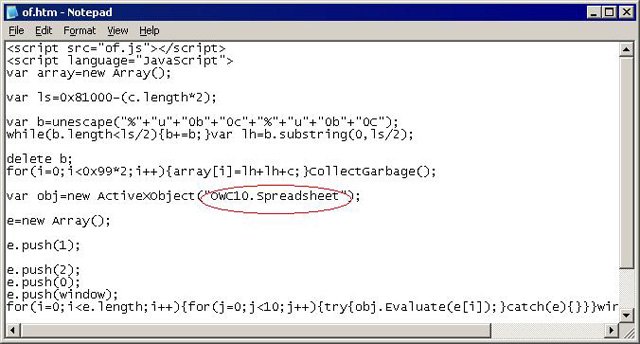

「OCW ActiveX Exploit Follows MPEG2TuneRequest’s Lead」より

Jul 14, 2009 Det Caraig

先日、「Microsoft Video ActiveX コントロールゼロデイにより「WORM_KILLAV」侵入」について報告したばかりですが、新たに、同社製品 “Microsoft Office Web コンポーネント” のセキュリティホールを利用したゼロデイ攻撃が確認されました。このセキュリティホールは、ActiveXコントロールであるオブジェクト “OCW 10” および “OCW 11” に存在します。これらのオブジェクトは、IE(Internet Explorer)でスプレッドシートを表示する際に利用されます。まるで次の同社の「Patch Tuesday」にタイミングを合わせたかのように、サイバー犯罪者もまた、この攻撃で自身の「更新版」をリリースしました。

|

|

|

「Zero-day MPEG2TuneRequest Exploit Leads to KILLAV」より

Jul 6,2009 Roland Dela Paz

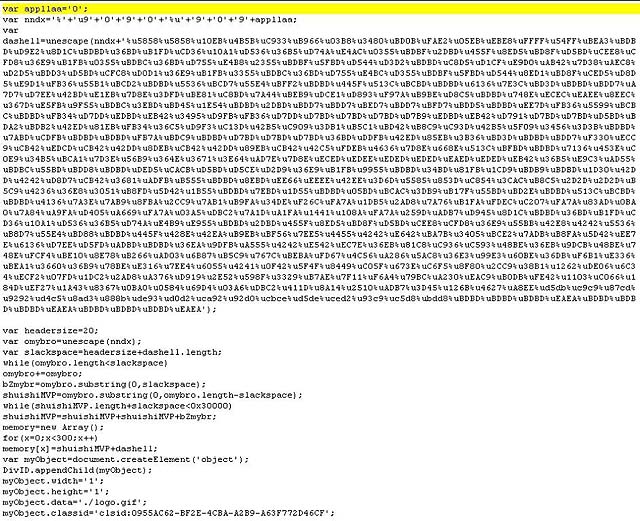

7月7日早朝(日本時間)、トレンドラボは、Microsoft Video ActiveX コントロール(MsVidCtlオブジェクト)に存在するセキュリティホールを利用したゼロデイ攻撃(0-day attack)を確認しました。この攻撃により、およそ967の中国のWebサイトに不正スクリプトが組み込まれ改ざんされたと報じられています。この不正スクリプトは、ユーザを複数のWebサイトにリダイレクトし、最終的に、上記のセキュリティホールを利用する不正スクリプトを含む JPG ファイルをダウンロードします。このファイルは、トレンドマイクロの製品では「JS_DLOADER.BD」として検出されます。以下の画像は、「JS_DLOADER.BD」内の暗号化された不正コードのスクリーンショットです。

|

|

|

「Another Messy Mass Compromise Emerges」より

Jun 22,2009 Posted by Det Caraig

最近発生した大規模なWebサイト改ざん騒動(関連情報)の記憶がまだ新しいうちに、もう次の攻撃が確認されました。トレンドマイクロは、「Nine Ball」と呼ばれる、新たなWebサイト改ざん攻撃の出現に警戒を強めています。「Gumblar」という攻撃の名称は、攻撃で用いられた不正Webサイトの名称からとられましたが、「Nine Ball」も、攻撃に関連した不正Webサイト名にちなんでいます。ただ、「Nine Ball」攻撃の場合、ユーザが一連のリダイレクトを経てたどり着く不正Webページ(ランディングページ)が何百も存在し、ドメイン「Nine Ball」は、その1つにすぎません。 (さらに…)

続きを読む感染が広がる豚インフルエンザ(新型インフルエンザ:H1N1亜型、Swine Flu)の影響はサイバー空間にも及んでいます。トレンドマイクロではインターネットを通じての豚インフルエンザ情報の収集に関して、慎重を期するよう注意喚起いたします。

リージョナルトレンドラボではこれまでに、豚インフルエンザに便乗した複数の攻撃事例を確認しています。

事例を知り、今後発生しうる模倣犯に対する対策をご検討ください。 (さらに…)

続きを読む