トレンドマイクロでは 2016年12月初旬から、「DreamBot(ドリームボット)」(「TSPY_URSNIF」などとして検出)による、国内ネットバンキングを狙った攻撃を確認しています。「DreamBot」は、既存のオンライン銀行詐欺ツールである「URSNIF(アースニフ)」(別名:Gozi)の不正コードを改造して作成されたと考えられる新たな亜種です。ネットバンキングの認証情報詐取のための Webインジェクションなどの活動に関しては、「DreamBot」とこれまでの「URSNIF」との間に大きな相違はありません。しかし、匿名ネットワークである「Tor」の利用により C&C通信を隠ぺいする活動が追加されており、「DreamBot」の最大の特徴として挙げられます。警視庁や日本サイバー犯罪対策センター(JC3)からも注意喚起が出されており、今後の被害拡大に注意が必要です。

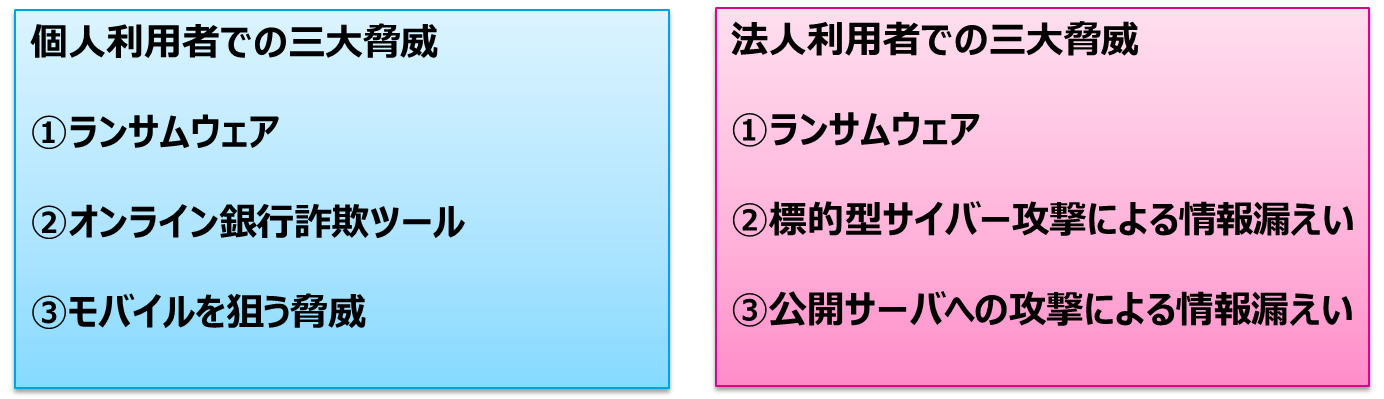

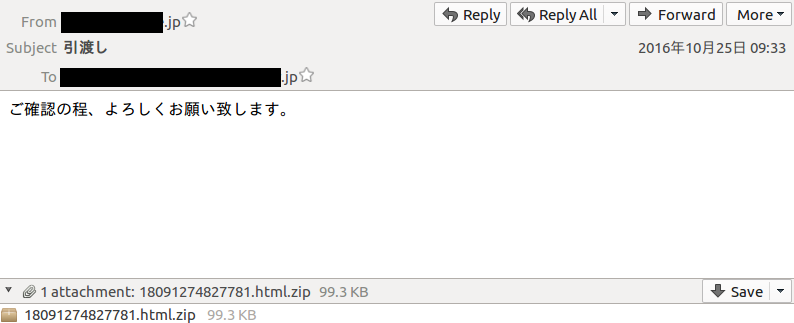

続きを読む2016年を通じ、不正プログラムの拡散経路として「マルウェアスパム」の攻撃が中心を占めていたことは疑いがありません。トレンドマイクロでは検出台数 400件以上が確認されたマルウェアスパムのアウトブレイクを、2016年 1年間で 80回以上確認しています。トレンドマイクロではこのようなメール経由攻撃を早期に把握する手法として「スパムメール送信インフラ」としてのボットネットの活動に着目し、監視と調査を継続しています。今回、国内ネットバンキングを狙う活動が確認されている「オンライン銀行詐欺ツール」である「URSNIF」の拡散が確認されたボットネットを特に日本を狙う脅威として着目し、より深い「潜入調査」を試みました。すると、1カ月間に 50種類以上のマルウェアスパム送信が行われている実態とともに、メール送信のための「インフラ整備」も並行して行われている状況が確認できました。不正プログラムの背後にいるサイバー犯罪者の活動を、直接垣間見た事例として報告いたします。

図1:「URSNIF」を拡散させるための日本語マルウェアスパム例

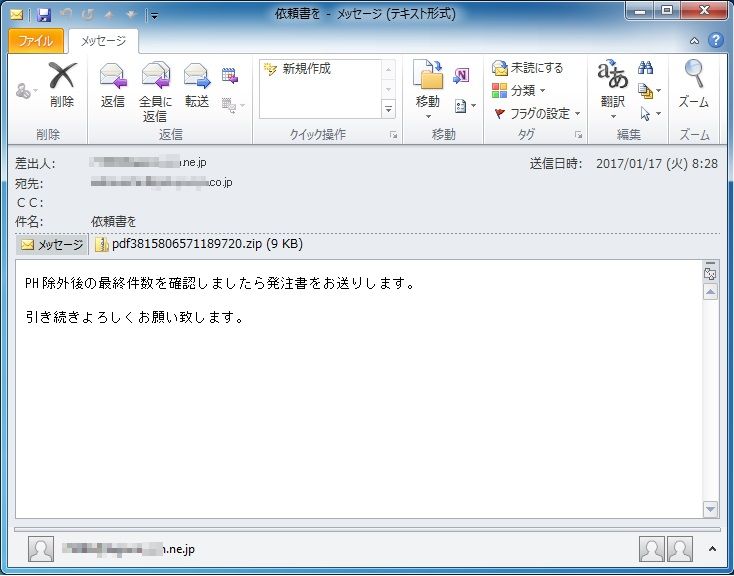

2016年を通じ、マルウェアスパム、つまりメール経由での不正プログラム拡散が猛威を振るったことは、2017年1月10日のランサムウェア、1月13日のオンライン銀行詐欺ツールに関する昨年の傾向をまとめた記事でも触れている通りです。このメール経由の攻撃が 2017年に入っても継続している例として、本日 1月17日朝、日本語メールによるオンライン銀行詐欺ツールの拡散を確認しました。

図1:今回確認されたマルウェアスパムの例

トレンドマイクロでは「金融監督庁」をかたる偽表示で利用者からの情報詐取を狙う、新たなネットバンキング脅威を7月末から確認しています。この新たな手口を行うオンライン銀行詐欺ツール「KRBANKER」は、本記事執筆時点(8月17日)で国内での検出台数が300件を超えており、一定以上の拡散が見られています。この「KRBANKER」は元々韓国の金融機関を標的にしてきたオンライン銀行詐欺ツールですが、日本のネットバンキングにも攻撃対象を拡大してきたものと考えられます。国内ネットバンキングを狙う脅威は2015年末以降「ROVNIX」「BEBLOH(別名:URLZONE)」「URSNIF(別名:GOZI)」など新たな攻撃が続発しており、ランサムウェアが注目を集める裏でネットバンキングを狙うサイバー犯罪者の動きも活発に継続しています。本記事では今回確認された「KRBANKER」がどのようにして認証情報を窃取するのか、その新たな手口について具体的に解説いたします。

続きを読む 10月23日、SANS Instituteが運営するインターネットストームセンター Handler’s

DiaryにAdobe Acrobat / Reader 8.1の脆弱性(CVE-2007-5020)を悪用したPDFファイルがターゲット攻撃として悪用されている情報が公開されました。

SANS Handler’s Diary : PDF mailto exploit documents in the wild

すでに日本のWebメディアなどにも翻訳記事が紹介されています。

今回は、これまでの経緯とトレンドマイクロの対応状況について紹介させていただきたいと思います。 (さらに…)

続きを読む