MITRE EngenuityによるATT&CK Evaluationsは、特定のサイバー犯罪者グループの攻撃に対するセキュリティベンダの検知能力の評価を行うものです。一方で、ベンダに対する採点や順位付けなどの評定は行いません。かわりに、特定のサイバー犯罪者グループによる攻撃をセキュリティベンダがどのように検知するか、完全な透明性をもって企業や組織が理解できるようにします。この際、ATT&CK フレームワークに沿った評価を行うことで、攻撃の全体像に対する検出状況を把握することが可能になります。

続きを読むモノのインターネット(IoT)は、ボットネット開発を試みるサイバー犯罪者の新たな攻撃領域となっています。サイバー犯罪者はボット型マルウェアによる永続的な感染活動にユーザが対処する間も、ボットネットの維持・拡大のためにデバイスの制御権を奪い合っています。しかし、IoT機器で構成されたボットネットに多くのユーザが利用するファイル共有技術「P2P(Peer-to-Peer)」ネットワークが加わると問題はさらに複雑化します。

続きを読むJoker(別名:Bread)は、Android端末を継続的に狙う最も古くから存在するマルウェアファミリの1つです。Jokerが登場した2017年から2020年初頭にかけて、Googleは1,700個以上の感染アプリをPlay storeから削除しています。またJokerを背後で操る攻撃者は2020年後半に、セキュリティ企業「Zscaler」社が発見したような検体をGoogle Play ストアに追加でアップロードしていたことがわかっています。

トレンドマイクロが実施した以前の調査では、GitHubを利用してペイロードを隠蔽するJokerの亜種を発見しました。このときに変更されたマルウェア内のコードは回避技術として機能します。攻撃者はGitHubやリポジトリを悪用することで、Googleが不正アプリの取り締まりを一貫して実施しているにもかかわらず、Jokerの新たな亜種をGoogle Play ストアに忍び込ませることに成功しています。

これらの不正アプリは以前の検体と類似していることから、単独の攻撃活動だけでなく攻撃キャンペーン全体の一部としても利用されているとトレンドマイクロは推測しています。

昨年末、各方面で報じられたSolarWinds社製ネットワーク監視アプリケーション「Orion」を侵害した攻撃事例はサイバーセキュリティ業界や世間を震撼させたと同時に、サプライチェーン攻撃に対する注意を世界中で高めさせるきっかけともなりました。サプライチェーンとは「製品が作られて顧客に届くまでの一連の流れ」のことです。冒頭に例示したSolarWinds事例に当てはめた場合、「製品」とはSolarWinds社の「Orion」というソフトウェアであり、それが顧客に届くまでの一連の流れの中で侵害されたということになります。サプライチェーン攻撃の中でも、このようなソフトウェアサプライチェーンを侵害する攻撃自体は目新しいものではなく、実際この種の脅威は以前から確認されてきました。本ブログ記事では、ソフトウェアの開発プロセスを例にサプライチェーンの一連の流れについて解説すると共に、これまでに確認されたソフトウェアサプライチェーン攻撃の事例を織り交ぜながら今後発生する可能性のある攻撃について解説します。

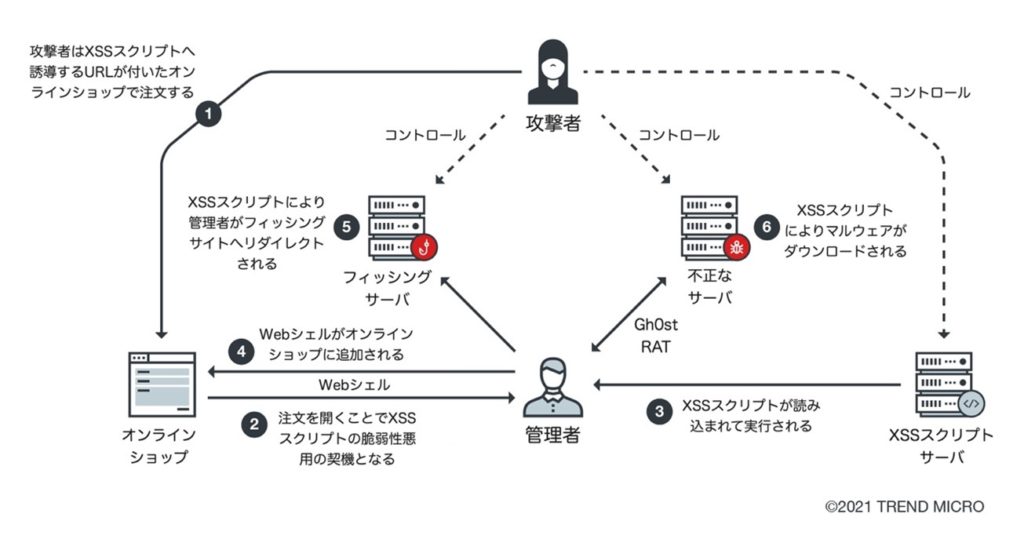

続きを読む2019年以降、トレンドマイクロでは「Water Pamola」と名付けた攻撃キャンペーンを追跡してきました。この攻撃キャンペーンでは、当初、不正な添付ファイルを含むスパムメールを介し、日本、オーストラリア、ヨーロッパ諸国のオンラインショップが危険にさらされていました。しかし、2020年初頭から、Water Pamolaの攻撃活動にいくつかの変化が見られるようになりました。被害者は、主に日本国内のみとなり、トレンドマイクロによる最近のデータによると、スパムメールの代わりにオンラインショップの管理者が管理画面で顧客注文を確認する際に不正スクリプトが実行される状況が確認されるようになりました。

図1:Water Pamolaの攻撃フロー

続きを読む2020年、トレンドマイクロが運営する脆弱性発見・研究コミュニティ「Zero Day Initiative(ZDI)」は、ZDIプログラム史上最多となる1,453件のアドバイザリを発表しました。加えて、そのうちの18.6%については公開時にベンダによる修正プログラムが提供されておらず、記録的な1年となりました。そして2021年も、ZDIの予測通り、引き続き多忙な年となっています。2021年3月、Microsoftは中国のハッキンググループ「HAFNIUM」による大規模な攻撃に、オンプレミス版のMicrosoft Exchange Serverの4つのゼロデイ脆弱性が利用されたことについてアドバイザリを発表し、修正プログラム(パッチ)の緊急公開を開始しました。攻撃が確認された数日後、米国において少なくとも3万の組織が攻撃を受けたという報道が行われ、トレンドマイクロもこれらの脆弱性を悪用する攻撃に対して脆弱な公開サーバが約87,000台存在していることを発表しました。

続きを読む最終更新日:2021年5月17日 当初公開日:2021年5月13日

※当初公開日以降の新たな展開および追加情報に基づき、本文および「MITRE ATT&CK」の表を更新

※ トレンドマイクロでは、2021年5月21日(金)14時より本件の緊急ウェビナーを実施します。詳細はこちらをご覧ください。

2021年5月7日、ランサムウェア「DARKSIDE」の攻撃により、米国東海岸における燃料供給の約半分を担うColonial Pipeline社が操業停止に追い込まれました。これにより、ガソリン、ディーゼル、家庭用暖房油、ジェット燃料、軍需品などの貯蔵庫が大きな影響を受け、連邦自動車運送業者安全局(FMCSA)は、不足分を補うため18の州で緊急事態を宣言しました。攻撃に伴う操業停止からすでに5日が経過しましたが、同社では、現在もフル操業を再開できない状態が続いています。アトランタ市では30%のガソリンスタンドでガソリン不足が発生しており、他の都市でも同じような状況となっています。必要なサービスへの供給を維持するため、政府は買いだめをしないようとの勧告を出しています。

トレンドマイクロリサーチは、ランサムウェア「DARKSIDE」の検体を数十件確認し、このランサムウェアの挙動や、標的とされた企業や組織について調査しました。

の例.jpg)