トレンドマイクロは、弊社のクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」のフィードバックにより、「Angler Exploit Kit(Angler EK)」と「Nuclear Exploit Kit(Nuclear EK)」の 2つのエクスプロイトキットが、Adobe Flash Player に存在する最新の脆弱性「CVE-2015-5560」を追加して更新したことを確認しました。この脆弱性は、Adobe Flash Player の「18.0.0.209」以前のバージョンに影響を与えます。なお、最新バージョン「18.0.0.232」は、この脆弱性の影響を受けません。

続きを読むMicrosoft は、2015年9月の定例セキュリティ情報で 12件の更新プログラムを公開しました。その内訳は、「緊急」が 5件で「重要」が 7件となっています。今回の「緊急」の更新プログラムには、Internet Explorer (IE)用の累積的なセキュリティ更新プログラム「MS15-094」と、Microsoft Edge 用の累積的セキュリティ更新プログラム「MS15-095」が含まれています。これらの更新プログラムは、ユーザが IE もしくは Microsoft Edge から特別に細工された Webサイトにアクセスすると、攻撃者が遠隔からコード実行できる不具合を修正します。

続きを読むEメールは、サイバー犯罪者にとって大きなビジネスかもしれません。2014年、世界中で 1日当たり 1, 963億件の Eメールが送受信されました。そのうち 1,087億件はビジネスに関連したものです。こうしたメールが毎日膨大に送受信されることを考えると、サイバー犯罪者が大企業を狙って Eメールを悪用することは容易に想像できます。そして、Eメールの悪用は、甚大な経済的損害や個人情報の窃取につながる可能性があります。例えば、2014年に発生した大規模な情報漏えい事例により、米大手ホームセンター「Home Depot」は 6,200万米ドル(2015年9月3日時点、約74億6,850万円)、米大手小売業「Target」は 2億2,900万米ドル(275億8,530万円)の損害を受けたと報告されています。しかし、ビジネスだけが Eメールを悪用した攻撃に脆弱だというわけではありません。トレンドマイクロの調査によると、2015年上半期、Eメールを悪用した脅威はユーザを無差別に狙いました。

続きを読むMicrosoft は、2015年8月18日(米国時間)、サポート中の Windows のすべてのバージョンに適用される定例外セキュリティ情報「MS15-093」を公開しました。この更新プログラムでは、Internet Explorer(IE)に存在する脆弱性「CVE-2015-2502」が修正されます。この脆弱性が利用されると、ユーザが Webサイトに訪れた際、攻撃者はユーザの PC上で任意のコードを実行することが可能となります。改ざんされた Webサイトや標的型メール、不正な広告など、あらゆる感染経路でエクスプロイトが駆使され、この脆弱性の悪用により、ユーザを狙う攻撃が実行される恐れがあります。実際、この脆弱性を悪用した脅威としては、すでに一部「水飲み場攻撃」をもくろんだ利用が確認されています。

続きを読む「ドメイン・ネーム・システム(Domain Name System 、DNS)」のサーバソフト「BIND」は、インターネット基幹で重要な役割を担っています。例えば、13 のルート・ネーム・サーバのほとんどが BIND を使用しています。2015年7月28日、BIND に存在する脆弱性が報告されました。この脆弱性を利用して、攻撃者は不正な TKEYクエリを匿名で送信するだけでサーバをクラッシュさせることが可能です。BIND の開発元「Internet System Consortium (ISC)」は、この脆弱性「CVE-2015-5477」に対するセキュリティ情報を公開し、「Proof-of-concept(PoC、概念実証型エクスプロイト。実際に有効な攻撃ができることを実証している攻撃コード)」が公開されていることをユーザに報告しました。

続きを読む7月5日、イタリア企業「Hacking Team」から漏えいした情報からエクスプロイトコードが複数確認されたことは既に本ブログでもお伝えした通りです。トレンドマイクロでは、すでにこのエクスプロイトコードがさまざまなエクスプロイトキットに取り込まれていることなどを確認しています。そして、さらに今回トレンドマイクロでは、これらの脆弱性に含まれる「CVE-2015-5119」が日本国内において標的型攻撃の一種である水飲み場型攻撃に悪用されている実態を確認しました。

続きを読むゼロデイ脆弱性を利用した攻撃は、ソフトウェア企業から修正プログラムが公開されておらず、効果的に攻撃できるため、標的型サイバー攻撃で利用され続けています。トレンドマイクロは、標的型サイバー攻撃キャンペーン「Pawn Storm 作戦」に対する継続した調査、監視の中で、Java の脆弱性をホストした不正な URL を確認しました。そして、この不正な URL で使用されている脆弱性に対する修正プログラムは Oracle社からまだ公開されていない未修整状態であること、つまり、ゼロデイ脆弱性であることも確認しました。Java に存在する新たなゼロデイ脆弱性が確認されたのは、約 2年ぶりです。

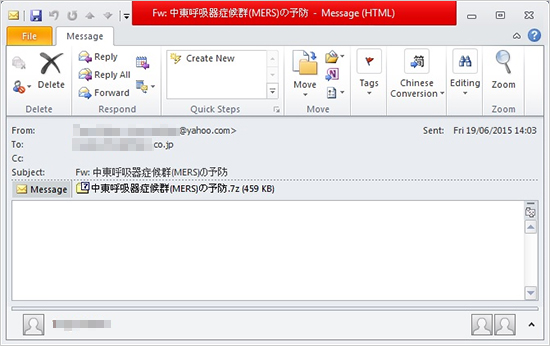

続きを読む「中東呼吸器症候群(MERS)」の発生に関連するニュースに便乗して、日本の大手メディア企業の社員に標的型メールを送信した標的型サイバー攻撃が確認されました。攻撃者は、Yahoo!メールの無料アカウントを利用してセキュリティ対策製品を容易に回避し、インターネット上で公開されている話題を Eメールのヘッダや添付されたファイル名に利用して、受信者に Eメールを開封させようとしました。図1 は日本の メディア企業の社員に送信された標的型メールです。件名は「Fw:中東呼吸器症候群(MERS)の予防」、添付ファイルは「中東呼吸器症候群(MERS)の予防.7z」となっています。

図1:日本のメディア企業社員に送信された「MERS」に関する標的型メール