今月の第2火曜日となった2021年10月12日には、Adobe社とMicrosoft社からセキュリティアップデートが公開されました。今回リリースされた最新のセキュリティ更新プログラムの詳細について確認しましょう。Microsoftの修正には、ゼロデイ脆弱性に国家安全保障局(NSA)指摘の脆弱性と注目の脆弱性が含まれています

続きを読む前回のMicrosoftの9月分セキュリティアップデート解説に続き、今回はAdobe、Apple、Google Chromeのアップデートについて解説します。

■Adobe社による2021年9月のセキュリティアップデート

続きを読むトレンドマイクロでは、2020年の1年間に確認した、日本国内における「標的型攻撃」に関しての分析を行いました。組織のネットワークに侵入する標的型攻撃は、法人組織にとっては深刻な被害につながりかねない危険な存在です。またこの危険な攻撃の背後には、一般に「State-Sponsored」などと呼ばれる国家や政府との関連が推測される攻撃者の存在が見え隠れします。

図:ネットワークに侵入する標的型攻撃の攻撃段階概念図

続きを読む米国時間9月7日、Microsoft社はWindowsの複数のバージョンに影響を及ぼす新たなゼロデイ脆弱性の存在を明らかにしました。既にこの脆弱性(CVE-2021-40444)を悪用した攻撃として、不正なOffice 365ドキュメントを介した攻撃が確認されています。ただし、この攻撃が実行されるためにはユーザが「ドキュメントファイルを開く」ことが必要となります。なおMicrosoft社は、インターネットからダウンロードしたOfficeドキュメントの場合はデフォルトで「保護ビュー」、また環境によっては「Application Guard」機能により守られるため、今回の攻撃を防ぐことができる、と説明しています。しかし、保護ビューを解除した場合、またはApplication Guardが有効になっていない場合には、脆弱性が悪用され影響を受けた端末上で不正なファイルがダウンロードおよび実行されることになります。現在、この脆弱性を利用して商用のペネトレーションテストツール「Cobalt Strike」のペイロードを侵入させる攻撃を確認しています。この記事では、この脆弱性を悪用した攻撃手口および対策についてご紹介します。

続きを読む7月21日、東京オリンピック関連と目されるファイル名「【至急】東京オリンピック開催に伴うサイバー攻撃等発生に関する被害報告について.exe」が付けられたマルウェアについての情報が流れました。一部では注意喚起なども行われておりトレンドマイクロにも問い合わせが入っておりますので、現時点までに確認できた内容を本ブログ記事でお知らせします。本件について確認できた検体は2種あり、トレンドマイクロでは「VIGILANTCLEANER」および「VIGILANTCHECKER」の検出名で対応しています。つけられたファイル名やPDFファイルのアイコン偽装を行っている点から考えると、東京オリンピック開会直前のタイミングで関連組織を狙った標的型メール攻撃などの目的で作成された様子がうかがえますが、現在のところ問題のファイルの拡散経路などの詳細は確認できておらず一般に拡散している形跡もないことから、訓練用サンプルや単なるいたずら目的等の可能性もあるものと言えます。

続きを読む※7月26日更新 (当初公開日7月19日)

7日26日の時点でも、引き続き同種の不審スポーツ中継サイトへ誘導する偽装ページがWeb検索で確認されています。偽装ページは正規サイトの改ざんもしくは乗っ取りによる投稿の手口は変わっていませんが、誘導先はブラウザ通知スパムに加え、不審サイト上で動画視聴のためと称してメールアドレスなどの個人情報を登録させる手口も確認しました。今後も同様の不審サイトへの誘導手口が継続するものと考えられます。騙されないためにもこのような手口に対する注意が必要です。

図:7月26日時点で確認した不審スポーツ中継サイトへの誘導を行うWebページの例

本文はニュース記事などをコピーしたものと推測される

図:誘導先の不審スポーツ中継サイトの例

図:別の不審スポーツ中継サイトの例

視聴のために会員登録を促す

続きを読む

2021年7月6日12時更新:

オランダのDIVD CSIRT(Dutch Institute for Vulnerability Disclosure)は、今回のランサムウェア攻撃で使用されるKASEYA VSAのゼロデイ脆弱性の1つとして「CVE-2021-30116」を公表しました。 Kaseyaの脆弱性は、システム管理ツールの調査の一環として発見されました。 KaseyaとDIVD-CSIRTは、この事件の前に調整された開示リリースに取り組んでいました。

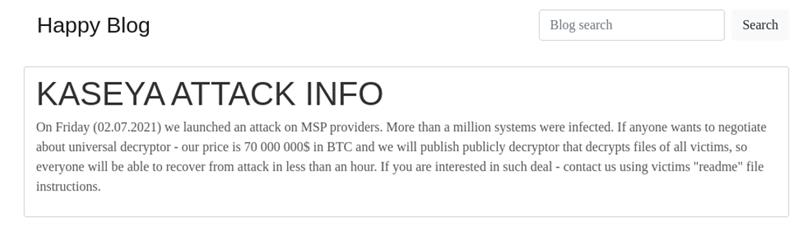

さらに、REvil/Sodinokibiの暴露サイト上で今回の事件についての表明が公開されると共に、ユニバーサル復号ツールの取引を推進しているという報告もありました。

図:REvil/Sodinokibiの暴露サイト上の書き込み例(2021年7月5日取得)