| 2011年も半年が早くも過ぎ、7月になりました。2011年上半期を振り返ると様々な不正プログラムが確認されてきましたが、注目すべき点は、Android OS 搭載のモバイル端末を狙う不正プログラムの増加でしょう。 |

http://jp.trendmicro.com/jp/threat/security_news/monthlyreport/article/20110706104118.html

| 2011年も半年が早くも過ぎ、7月になりました。2011年上半期を振り返ると様々な不正プログラムが確認されてきましたが、注目すべき点は、Android OS 搭載のモバイル端末を狙う不正プログラムの増加でしょう。 |

| 情報収集を目的とする不正プログラムは、このシリーズ第1回「注目すべき不正プログラム『Top10』」の上位にランク付けされているように、2010年に深刻な脅威を与えた不正プログラムの1つとなっています。そしてこの不正プログラムによる脅威は、2011年も続くことが予想されますが、トレンドマイクロはこの脅威に関する3つの大きな変化を2010年に確認しました。 |

| 脆弱性情報データベース「Common Vulnerabilities and Exposures(CVE)」への登録件数からすると、2010年に確認されたソフトウェアの脆弱性は減少したようです。しかし、数が減った一方で、現代のプログラム構造の複雑さを考慮すると何らかの欠陥が生じる可能性は否めず、脆弱性が完全になくなることはないと予測されます。サイバー犯罪者はこのような状況をうまく利用し、脆弱性の存在するコンピュータに不正プログラムを侵入させるのです。 |

トレンドマイクロは、2011年1月6日、『インターネット脅威年間レポート 2010年度(最終版)』を公開しました。一方、「TrendLabs(トレンドラボ)」が提供する英語ブログ「TrendLabs MALWARE BLOG」にて、グローバルにおける脅威状況の年間レポート(英語情報)が公開されています。

今回から4回にわたって、上記記事をもとに 2010年のグローバルにおける脅威トピックをご紹介していきます。

続きを読む

| マルウェア解析の目的は場面に応じて様々ですが、目的の一つはマルウェア対策に有用な情報を得ることです。マルウェア対策の基本的な方法には、ファイルを検査してそのファイルがマルウェアかどうかを判別する手法があります。マルウェアと同じコード(バイナリ列)が検索対象ファイル内に存在するかを調べるパターンマッチング、そしてこの仕組みを応用して検出可能な範囲を拡大したヒューリスティック的な検索手法です。ファイルを検査するこれらの手法は、マスメーリングワームのように飛んでくる流れ弾をブロックするには高い効果を発揮しました。しかし現在の攻撃者は、事前に自身が作成したマルウェアの検出状況を確認し、検出されない状態のファイルを用意してから攻撃を開始することがあります。そこで登場してきたのが、色々な検出技術を多層的に組み合わせて総合的な防御力を高めようという考え方です。コンピュータ内で行われる不正と思われる振る舞い(自身を自動起動するよう設定するなど)の検知や、マルウェアが行う通信の検知など、層が増えれば増えるほどそのすべてを突破するのは困難になり、いずれかの検出技術で検出できる可能性が高まります。一つの絶対的な検出手法があればシンプルで分かりやすいのですが、そのような方法がない現状では採りえる最善の方法と言えるでしょう。しかし、防御する側が新たな対策を講じれば攻撃者はその対策手法を分析して対策の網をかいくぐろうとします。結果として攻撃手法はさらに巧妙さを増していくのです。前置きが長くなりましたが、今回ご紹介するのはそのような巧妙さを増したマルウェアの一例です。 |

TrendLabs | ラボレポート

先日、「TROJ_ASPROX」ファミリによるSQLインジェクションを用いたWebサイト改ざん攻撃が確認され、今後国内への波及が懸念されています。一方、グローバルでは、9月末、タイ政府関連の複数のWebサイトを狙った不正活動が確認されました。今回の攻撃では、Webサイト改ざんから偽セキュリティソフト詐欺へと導く手口が特徴といえるでしょう。ここ数ヶ月、かつてないほど偽セキュリティソフト攻撃が活発化しています。サイバー犯罪者は、「FAKEAV」をばら撒く手段としてWebサイト改ざんの利用を考え始めたようです。

ここでは、タイ警察のWebサイト改ざん事例をご紹介します。

TrendLabs | Malware Blog

「The Internet Infestation, How Bad Is It Really?」より

Sep 16, 2009 Trend Micro Threat Research

セキュリティ業界では、感染コンピュータ上のマルウェア感染期間は、平均して6週間程度と試算していました。しかし、トレンドマイクロにおける最新の調査によると、この試算は実際の数値と大きくかけ離れていることを示唆していました。およそ1億にも及ぶ改ざんされたIPアドレスを分析したところ、その半数が、少なくとも300日間は感染状態であったということが判明。また、「最低でも1カ月は感染状態であったケース」にまでに範囲を広げると、改ざんされたIPアドレス数は、全体の80%にまで昇ります。

続きを読む

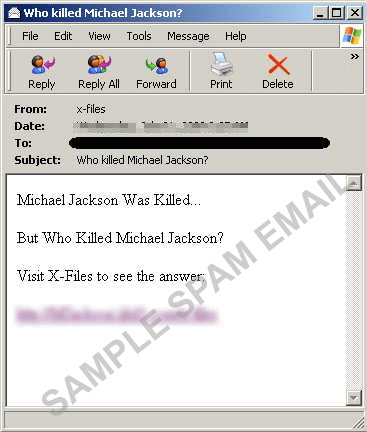

「Spam Speculates Michael Jackson’s Murder」より

Jul 2,2009 Posted by Aljerro Gabon

キングオブポップことマイケル・ジャクソンの突然の死亡から1週間がたちますが、まだ正式な死因は発表されていません。そんな中、世間では死因に関する憶測は止まるところを知らないようです。スパム送信者は、この話題を見逃すはずはなく、スパム活動に多いに悪用されています。トレンドマイクロでは、マイケル・ジャクソン関連のスパムで「X-ファイル」と名乗る送信者からの「誰がマイケル・ジャクソンを殺したか?(Who killed Michael Jackson?)」という件名のスパムメールを確認しました。

このスパムメールの内容は、「マイケル・ジャクソンが殺害された」とほのめかし、メール内のURLをクリックすると殺害者についての情報を見ることができると説明しています。

|

|

|