昨今、Adobe AcrobatやAdobe Flash、マイクロソフトのWindowsなどの人気アプリケーションに存在する未修正の脆弱性(ゼロデイ脆弱性)が注目を浴び、狙われる傾向にあります。しかし、今回の攻撃においてはターゲットが絞られ、日本語のワープロソフトとして人気のあるジャストシステムの「一太郎」が標的となり、このソフトに存在する脆弱性が悪用されました。

続きを読むTrendLabs | Malware Blog

「New Adobe Zero-Day Vulnerability Again」より

Dec 16, 2009 Roland Dela Paz

アドビ社は、「Adobe Acrobat」および「Adobe Reader」の製品に存在する新たな脆弱性を確認したことを明らかにしました。

トレンドマイクロのウイルス解析チームでは、既に複数の検体を入手し分析しています。この脆弱性を悪用する不正PDFファイルは、トレンドマイクロの製品では「TROJ_PIDIEF.PGT」、「TROJ_PIDIEF.PGS」および「TROJ_PIDIEF.PGU」として検出されます。

続きを読むTrendLabs | Malware Blog

「New Adobe Zero-Day Exploit」より

Oct 09, 2009 JJ Reyes

トレンドマイクロのウイルス解析チームは、「Adobe Reader」および「Adobe Acrobat」の9.1.3およびそれ以前のバージョンに存在する脆弱性(CVE-2009-3459)を利用したゼロデイ攻撃を確認し、注意を促しています。このPDFファイルは、トレンドマイクロの製品では「TROJ_PIDIEF.UO」として検出され、不正なJavaScript(「JS_AGENTT.DT」として検出)が埋め込まれています。この不正なJavaScriptは、「Heap Spray」と呼ばれる手法を用いて任意のコードを実行します。さらに、この脆弱性が悪用される際に、JavaScriptを利用せずとも攻撃できる新型の亜種が作成される可能性もあります。

続きを読むTrendLabs | Malware Blog

「More Zero-Day Exploits for Firefox and IE Flaws」より

Jul 21, 2009 Jovi Umawing

トレンドラボのシニア・ウイルス解析者 Joseph Reyes は、“Mozilla Firefox” および “Microsoft Internet Explorer(ActiveXコントロール)”のセキュリティホールを利用する不正スクリプトを確認しました。トレンドマイクロではこれら不正スクリプトをウイルスとして、以下のように警告を行っています。

|

ウイルス名 |

概要 |

|

このウイルスは”Microsoft Video ActiveX コントロールの脆弱性により、リモートでコードが実行される(972890):CVE-2008-0015”のセキュリティホールを利用し、ほかのウイルスをダウンロードします。 |

|

|

このウイルスは、Webサイトにアクセスし、「JS_SHELLCODE.BV」をダウンロードします。また、”Mozilla Firefox バージョン3.5” のセキュリティホール「Mozilla Foundation Security Advisory 2009-41:Mozilla Firefox の JavaScript エンジン(Tracemonkey コンポーネント)に任意のコードが実行される脆弱性:CVE-2009-2477」を利用し、「WORM_KILLAV.AKN」をダウンロードします。 |

|

|

このウイルスは、「JS_FOXFIR.A」のコンポーネントです。ウイルスは、エクスプロイトコード(セキュリティホールの存在を実証するためのプログラム)を含み、Webサイトにアクセスして、「WORM_KILLAV.AKN」をダウンロードします。 |

|

|

このウイルスは、リモートサイトにアクセスして、「JS_SHELLCODE.BV」をダウンロードします。また、”Microsoft Office Web コンポーネントの脆弱性により、リモートでコードが実行される(973472):CVE-2009-1136” のセキュリティホールを利用します。 |

TrendLabs | Malware Blog

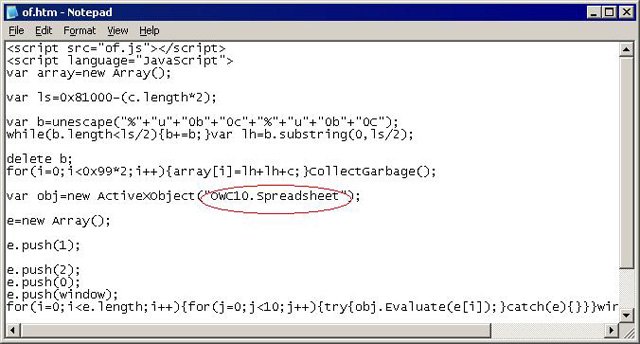

「OCW ActiveX Exploit Follows MPEG2TuneRequest’s Lead」より

Jul 14, 2009 Det Caraig

先日、「Microsoft Video ActiveX コントロールゼロデイにより「WORM_KILLAV」侵入」について報告したばかりですが、新たに、同社製品 “Microsoft Office Web コンポーネント” のセキュリティホールを利用したゼロデイ攻撃が確認されました。このセキュリティホールは、ActiveXコントロールであるオブジェクト “OCW 10” および “OCW 11” に存在します。これらのオブジェクトは、IE(Internet Explorer)でスプレッドシートを表示する際に利用されます。まるで次の同社の「Patch Tuesday」にタイミングを合わせたかのように、サイバー犯罪者もまた、この攻撃で自身の「更新版」をリリースしました。

|

|

|

TrendLabs | Malware Blog

「Zero-day MPEG2TuneRequest Exploit Leads to KILLAV」より

Jul 6,2009 Roland Dela Paz

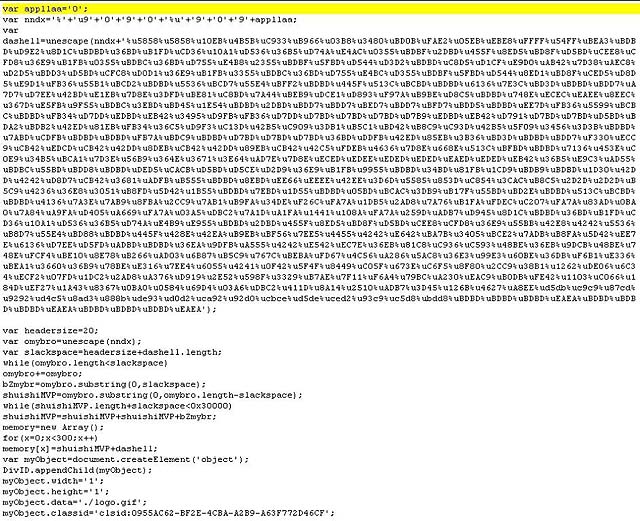

7月7日早朝(日本時間)、トレンドラボは、Microsoft Video ActiveX コントロール(MsVidCtlオブジェクト)に存在するセキュリティホールを利用したゼロデイ攻撃(0-day attack)を確認しました。この攻撃により、およそ967の中国のWebサイトに不正スクリプトが組み込まれ改ざんされたと報じられています。この不正スクリプトは、ユーザを複数のWebサイトにリダイレクトし、最終的に、上記のセキュリティホールを利用する不正スクリプトを含む JPG ファイルをダウンロードします。このファイルは、トレンドマイクロの製品では「JS_DLOADER.BD」として検出されます。以下の画像は、「JS_DLOADER.BD」内の暗号化された不正コードのスクリーンショットです。

|

|

|

ジャストシステム社「一太郎」で、ゼロデイ攻撃が確認されました。

すでに、6日にジャストシステム社からアナウンスが出ています(http://www.justsystem.co.jp/info/pd7002.html)。

(さらに…)

マイクロソフトが緊急のセキュリティアドバイザリを公開しました:

「Microsoft Security Advisory 935423 Vulnerability in Windows Animated Cursor Handling:

http://www.microsoft.com/technet/security/advisory/935423.mspx」

(現時点で英語のみ)

(さらに…)