2016年3月10日前後からTwitterなどネット上で、モバイル端末を狙ったランサムウェアと思われる被害を訴える書き込みが散見されました。トレンドマイクロでは調査の結果、この事象の原因として、Android版ランサムウェア「AndroidOS_Locker」の国内流入を確認しました。このランサムウェアは感染した Android端末上で「MINISTRY OF JUSTICE」を詐称し日本語の身代金要求メッセージを表示します。これは Androidのランサムウェアとしては、初めて日本語表示に対応したものと言えます。

続きを読むトレンドマイクロの調査によると、動画配信サービス「Netflix」とスマートフォン上のアプリを使った自動車配車サービス「Uber」の個人情報は、現在、「Deep Web(ディープWeb)」やアンダーグラウンド市場において人気の情報であり、収集されたクレジットカード情報よりも人気が高い場合があるようです。クレジットカード情報やその関連情報については、1米ドル(約114円。2016年3月14日現在)で、興味があれば誰でも入手することができます。一方、Netflix と Uber関連の個人情報については、Netflix のアカウント情報は5米ドル(約570円)、Uber のアカウント情報については4米ドル(約456円)で売られています。このことから Netflix および Uber関連情報がアンダーグラウンド市場でいかに人気であるかが伺えます。

続きを読むエクスプロイトキットは2015年の脅威状況において、脅威連鎖の中核的存在でした。新たな脆弱性を素早く攻撃可能にすると同時に、「malvertisement(不正広告)」や改ざんされたWebサイト経由で広範囲に攻撃が拡散されていました。本ブログでは、これらのエクスプロイト動向についてトレンドマイクロが行った分析について2回に分けて報告いたします。第1回の今回は、新たに確認された脆弱性からエクスプロイトキットを利用した攻撃の一部として用いられた新しい手法など2015年におけるエクスプロイトキットの「改良」について、第2回は、トレンドマイクロのクラウド型対策技術基盤「Smart Protection Network(SPN)」から のフィードバックをもとに、エクスプロイトキットが与えた影響の規模、また、最も影響を受けた国や地域について報告します。

続きを読む“Attention! Attention! Attention!”(注意!注意!注意!)

“Your documents, photos, databases and other important files have been encrypted!”(あなたのドキュメント、写真、データベースその他重要ファイルが暗号化されました!)

「身代金要求型不正プログラム(ランサムウェア)」により、PC上の重要なファイルすべてが暗号化された場合を想像してみてください。その後すぐに「身代金」を要求するメッセージを受け取り、そこには身代金を支払うまで暗号化されたファイルは復号されない、と書いてあります。

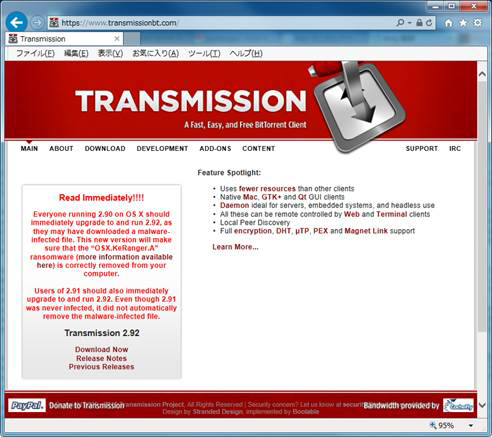

続きを読む2016年3月6日、オープンソースの BitTorrent クライアントソフト「Transmission」のバージョン2.90が、身代金要求型不正プログラム(ランサムウェア)「RANSOM_KeRanger.A(KeRanger)」に汚染されていたことを「Transmissionbt.com」が公表しました。この汚染された正規ソフトの一般利用者への頒布は、攻撃者によりサイトが侵害され、正規のインストーラがランサムウェアを含む形でリコンパイルされた不正なインストーラに置き換えられたことにより起こったものと考えられています。Mac OS X におけるランサムウェアの危険性については昨年11月にブラジルのセキュリティ研究者が「Proof-of-concept(PoC、概念実証型エクスプロイト。実際に有効な攻撃ができることを実証している攻撃コード)」を公表していましたが、実際に行われたランサムウェアの攻撃としては今回が初めての事例と言えます。

図1:ソフトウェアへのランサムウェア混入を警告する「Transmissionbt.com」

標的型サイバー攻撃キャンペーン「Pawn Storm作戦」は、2007年以降、経済および政治的な諜報活動を目的としたサイバー攻撃を活発に実行しています。この作戦で標的となった人物および組織は、これまで、軍事機関や外交機関、報道関係者、反体制関係者、ソフトウェア開発者など多岐に渡っています。今回トレンドマイクロは、トルコの首相官邸および議会を含む複数の政府関連機関、そして、同国大手新聞社が攻撃を受けたのを確認しました。

続きを読むトレンドマイクロでは、2015年 1年間における国内外の脅威動向についての分析レポートを、2016年 2月29日に公開いたしました。その中で、トレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network(SPN)」の統計から、特に Android端末 を狙うモバイル不正アプリが累積 1,000万個を突破したことが報告されています。 2010年8月に最初の Android不正アプリの検出に対応して以来、5年を経たずしての 1,000万個到達となりました。特に 2015年には、それまでの 5年間で登場したおよそ 430万個を大きく超える、およそ 630万個がわずか 1年の間に登場しました。

続きを読む2016年 3月 1日(米国時間)、インターネット上の通信暗号化プロトコル「SSL/TLS」を用いて暗号化する「HTTPS」や他のサービスに影響を与える深刻な脆弱性が新たに確認されました。この脆弱性は、この不具合を確認したリサーチャーにより「Decrypting RSA using Obsolete and Weakened eNcryption(DROWN)」と名付けられ、通信暗号化プロトコル「Secure Socket Layer(SSL)」のバージョン2.0(SSLv2)に存在します。攻撃者は、この脆弱性により、安全なはずの通信から情報を傍受したり収集することが可能となります。なお、現時点では、実際の攻撃は確認されていません。

続きを読むトレンドマイクロは、2016年 1月、南米ブラジルのアンダーグラウンド市場について解説した「Ascending the Ranks: The Brazilian Cybercriminal Underground in 2015(英語記事)」を公開しました。そのリサーチペーパ-で言及したとおり、南米諸国では、クレジットカード詐欺が横行しています。このクレジットカード詐欺において重要なのが収集したクレジットカード情報の有効性を確認することです。弊社は、クレジットカードの有効性確認を提供する「CheckerCC」という呼ばれる新サービスを確認。このサービスを利用することで、クレジットカード詐欺を実行するサイバー犯罪者の「クレジットカード有効確認」が非常に簡単になります。この確認が「サービス」としてブラジル国内において確認されるのは初めてのことで、月額100レアル(約2,800円。2016年2月29日現在)で販売されています。このサービスを提供するサイバー犯罪者は、ブラジル南東部のサンパウロ市に在住していると考えられています。

続きを読むトレンドマイクロは、2015年4月中旬、新しく確認した POSマルウェア「FighterPOS」について報告しました。「FighterPOS」は単独犯により利用され、ブラジル国内で2万2千以上のクレジットカード情報が窃取され 100以上の組織が影響を受けました。

弊社は、2016年2月上旬、改良版と思われる「FighterPOS」を新たに確認。今回の確認で特筆すべき点は、このPOSマルウェアに USBワーム機能が備わったことです。また、感染した端末と同ネットワーク上にある端末へ自身のコピーを作成し、FighterPOS に感染した組織内で被害を拡大させる可能性もあります。

続きを読む