本ブログでは日本における 2016年個人と法人の三大脅威について、連載形式で解説しております。第 3回の今回は、特に個人利用者に関係する脅威としてモバイルを狙う脅威について解説します。国内でのモバイルを狙う脅威はこの 2016年に 1つの転換点を迎えたと言えます。

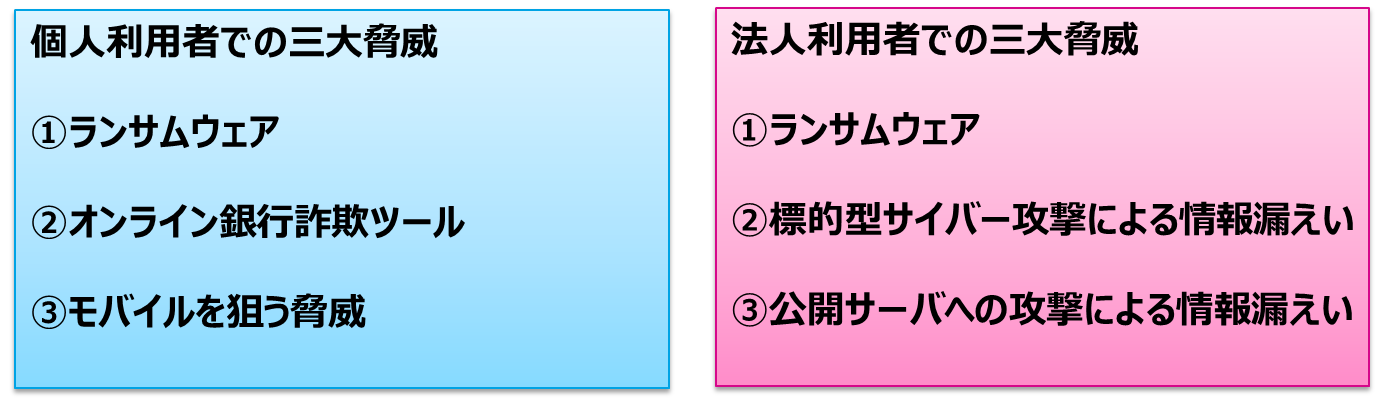

図1:2016年国内の個人と法人における三大脅威

標的型サイバー攻撃キャンペーン「BLACKGEAR(ブラックギア)」は、諜報目的に、これまでにも数年にわたって台湾のユーザを攻撃してきました。2012年に初めて確認され、当時、多くの新聞やメディアがバックドア型不正プログラム「ELIRKS」を利用するこのキャンペーンについて報告しました。「BLACKGEAR」は、実際のコマンド&コントロール(C&C)サーバの位置情報を隠ぺいするために、ブログやミニブログのサービスを利用する手法で知られています。これにより攻撃者は、ブログに投稿した記事の情報に変更を加えることによって、利用する C&Cサーバを素早く変更することが可能になります。

続きを読む英国の「国家犯罪対策庁(National Crime Agency、NCA)」は、2016年7月7日、2016年のサイバー犯罪評価報告書「Cyber Crime Assessment 2016」を公開。サイバー犯罪において、同国の各産業・業界に差し迫った脅威について言及しています。この報告書は、NCA と民間組織によって協働で作成された、初のサイバー犯罪の報告書となります。

続きを読む2016年の上半期、暗号化型ランサムウェアが暗躍したことは言うまでもありません。暗号化型ランサムウェアは、金銭目的である他の不正プログラム、例えば、オンライン銀行詐欺ツールと異なり、サイバー犯罪者が高度な手法を利用することなく、自身の金儲けに利用できることがその背景にあると考えられます。2014年と2015年に確認された暗号化型ランサムウェアは合計49であったのに対し、2016年6月末時点で既に50以上もの新しいファミリが確認されています。この猛威の要因の1つに、脅迫手口の巧妙化が挙げられます。ファイルを失うことへの恐怖から身代金を支払わせるというシナリオで、PC のスクリーンを単にロックするものから、偽の法律違反の警告を利用するもの、そして、実際にデータを操作するものまで、これらランサムウェアを利用するサイバー犯罪者は、手法を改良し続けています。

続きを読む犯罪目的で企業の最高経営責任者(CEO)や代表取締役社長、他の幹部社員になりすました偽装メールの横行は、いまや驚くべきことではありません。これらは、従業員は CEO や代表取締役社長からの依頼メールを断れないという弱みに付け込んだ手口です。文法的に不自然な文言、宝くじ当選や王族からの手紙といった非現実的な話など、メール内容から偽装メールだとすぐに判断できる時代は過ぎ去りました。今日、「Business Email Compromise(BEC、ビジネスメール詐欺)」の手口は、企業幹部に巧妙になりすまして権威を悪用し、最高財務責任者(CFO)など、社内の財務関係の責任や業務を担う従業員を標的にしています。

続きを読む「身代金要求型不正プログラム(ランサムウェア)」は、今日の脅威状況では既に目新しい脅威ではありません。そして、継続して機能を拡充して被害を拡大させています。「PETYA」「Mischa」「Locky」「7ev3n」「TrueCrypter」といった新しい暗号化型ランサムウェアによる攻撃が日常的にニュースとなっています。しかし今回、興味深い事実が確認されました。暗号化型ランサムウェア「CRYPTESLA」(別名:TeslaCrypt、「RANSOM_CRYPTESLA」として検出)の作成者が活動停止を決め、復号のためのマスターキーを無料で公開したのです。

続きを読む2015年4月、標的型サイバー攻撃キャンペーン「Pawn Storm作戦」が、情報窃取型不正プログラムを利用し独連邦議会の PC を攻撃したことが報道されました。Pawn Storm作戦によるドイツへの政治的攻撃が確認されたのはこの時が初めてでしたが、その1年後、この諜報活動を目的とした集団による攻撃が再び確認されました。

続きを読むオランダやルーマニアを拠点にしている小規模なサーバホスティング事業者が、2015年初頭以来、標的型攻撃や標的型サイバー攻撃の温床となっています。トレンドマイクロでは、2015年5月から現在まで、この小規模ホスティング事業者提供のサーバに端を発する深刻なサイバー攻撃を100件以上確認しています。攻撃キャンペーン「Pawn Storm作戦」でも、米国、欧州、アジア、中東各地の政府を標的とした少なくとも80件の攻撃で、同様のサーバが利用されています。このホスティング事業者は、正式には「仮想専用サーバ(VPS)」のホスティング事業者としてアラブ首長国連邦(UAE)のドバイで登記されています。しかしインターネット上の公開情報によると、この事業者のオーナーがUAEの法律など気に留めていないことは明らかです。実際、Pawn Storm作戦やその他の攻撃でも、この VPS事業者のサーバが利用され、認証情報窃取のフィッシング詐欺を介して UAEの政府系機関を標的にしています。パレスチナのガザに拠点を置くハッカー集団としても知られる「DustySky」の攻撃者も、コマンド&コントロール(C&C)サーバのホスティングや標的型メールの送信で、この VPS事業者のサーバを定期的に利用しています。

続きを読む