トレンドマイクロでは本日 1月12日の早朝に「ご注意!!OFFICE のプロダクトキーが不正コピーされています。」という件名のメールが大量拡散したことを確認しました。このメールは Office 製品のプロダクトキー侵害の名目でマイクロソフトを偽装したフィッシングサイトへ誘導し、最終的にマイクロソフトアカウントからクレジットカード情報まで詐取することを狙ったものです。

図1:今回確認されているフィッシングメールの例

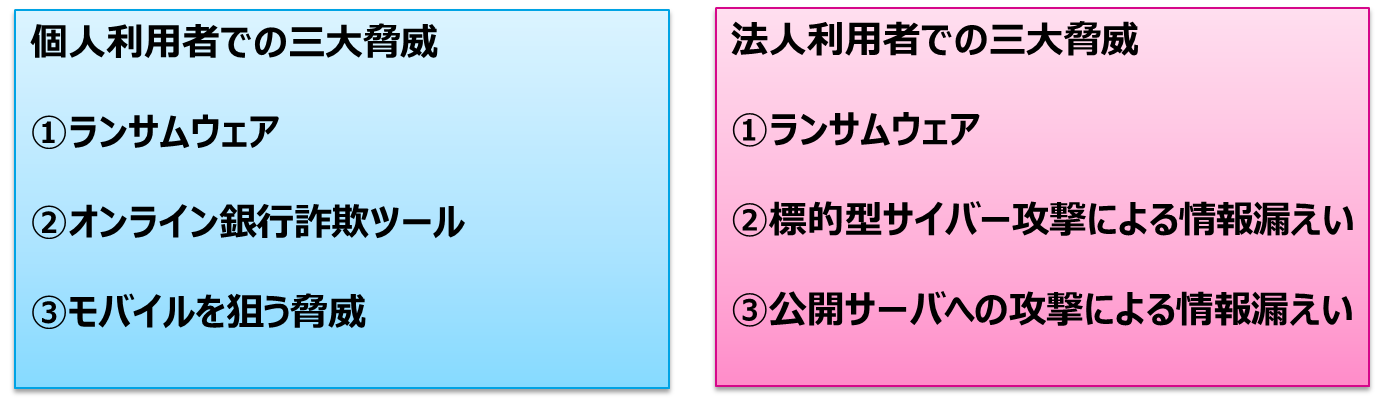

個人利用者においても法人利用者においても、PC やインターネットの利用はなくてはならないものになっています。それと同時に、さまざまな「サイバー脅威」の被害に遭う可能性も高まっています。昨今のサイバー脅威はそのほとんどが金銭利益を最終目的とした「サイバー犯罪」となっています。その大半は、金銭につながる個人情報やクレジットカードなどの決済情報を窃取・詐取するための攻撃、もしくは、利用者の持つ金銭を直接巻き上げるための攻撃です。2016年に日本国内で発生した様々なサイバー脅威の事例から、個人利用者では 1)「ランサムウェア」、2)「オンライン銀行詐欺ツール」、3)「モバイルの脅威」を、法人利用者では 1)「ランサムウェア」、2)「標的型サイバー攻撃」、3)「公開サーバへの攻撃」をそれぞれ 2016年における「三大脅威」として選定いたしました。本ブログではこの日本における 2016年個人と法人の三大脅威について、連載形式で解説してまいります。第 1回の今回は、国内の個人利用者と法人利用者の双方に対して 2016年 1年間を通じ、過去最大の被害をもたらした「ランサムウェア」について解説します。

2016年9月から10月にかけて、IoT機器にも感染可能なボット「Mirai」による大規模な 「分散型サービス拒否(DDoS)」攻撃が大きな被害を発生させました。それ以来、インターネット上に存在するスマートデバイスやルータを含めた IoT機器を乗っ取る手法について注目が集まっています。12月21日の記事でも取り上げているように、既にルータや IoT機器の「ゾンビ化」「ボット化」させることで攻撃に利用する事例も次々に確認されています。この 11月末にはソニー製の業務用ネットワークカメラ製品の脆弱性が公表され、大きく報道されました。

続きを読む本ブログ記事では、これまでもモバイル利用者を脅かす様々なサイバー脅威についてお伝えしています。しかし、大きな被害事例が継続して報告されている PC の危険と比べ、モバイル端末を利用する際の危険についてはまだまだ浸透していないのが現状ではないでしょうか。本連載ではトレンドマイクロの事件対応と調査分析から判明している、最新のモバイル脅威事情をお伝えいたします。不正/迷惑アプリをスマートフォンに侵入させようとする場合、最初の段階では利用者にアプリのインストールを承諾させる必要があります。サイバー犯罪者は利用者をだまし不正/迷惑アプリをインストールさせようと様々な手口を施してきますが、特に利用者が欲しがる人気アプリに偽装する手口がよく見られます。以前の記事でも「ポケモン Go」の話題性に便乗した手口をお伝えしていますが、今回は「スーパーマリオブラザーズ」などのゲームで世界的な人気を誇るキャラクター「マリオ」で検証します。

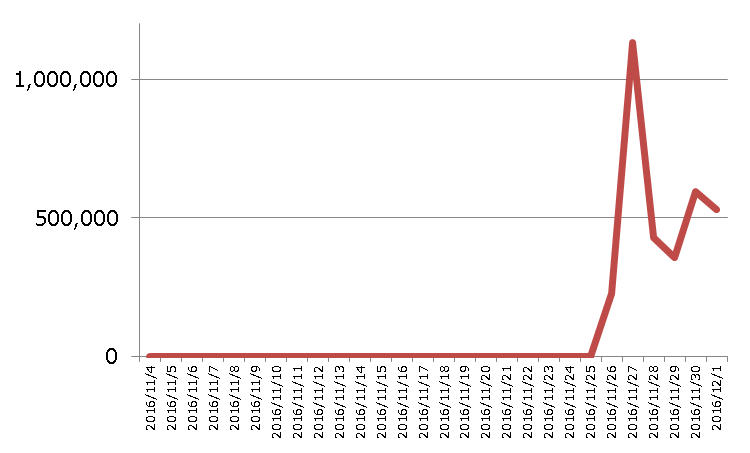

続きを読むトレンドマイクロは、2016年10月に史上最大の「分散型サービス拒否(DDoS)」攻撃を引き起こした「Mirai」の新たな亜種(「ELF_MIRAI.A」として検出)による tcp/7547への攻撃を確認しました。日本でも 11月26日ころより tcp/7547へのポートスキャンの増加が観測され注目されていましたが、これは特に日本にのみ向けられたものではなく世界的に発生しているものでした。米 SANS Internet Storm Center の観測では、それまでの 3週間には最大で1日2,700件弱だった通信量が、ピークの 11月27日には 110万件以上と、400倍以上の急増が確認されています。特にドイツの大手 ISP「Deutsche Telekom(ドイツテレコム)」では自社顧客のルータが攻撃を受け、大きな通信障害が発生したことを公表しています。

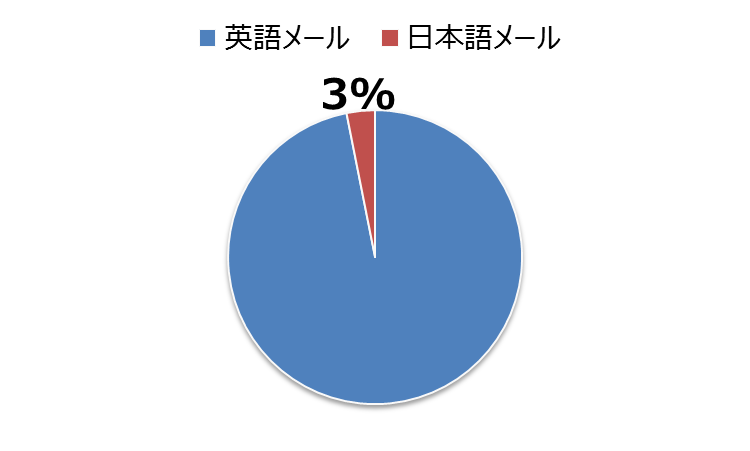

2016年10月31日以降、トレンドマイクロではランサムウェアの拡散を目的とした日本語マルウェアスパムの流布を確認しており、総務省などからも注意喚起が公表されています。これまで、日本でのランサムウェアの拡散は主に英語メールによるものであり、世界的なばらまき型のマルウェアスパムが流入しているものと言えました。日本語マルウェアスパムによるランサムウェアのアウトブレイクと確認できたものは、2016年4月の事例のみと言えます。今回の日本語マルウェアスパムも、トレンドマイクロのクラウド型セキュリティ技術基盤「Trend Micro Smart Protection Network(SPN)」の統計によれば、日本国内で 30件ほどしか確認されておらず、あまり広い範囲に流布されているものではないと考えられます。しかしトレンドマイクロでは、今回と同様の手口の日本語マルウェアスパムを 10月以降に繰り返し確認しており、ランサムウェアを使用するサイバー犯罪者が新たに日本を標的とし始めたこと示すひとつの兆候であるものと考えています。

あなたの所属する組織は、サイバー攻撃にさらされた時、適切なインシデント対応が行えるでしょうか?組織のセキュリティ担当の方も、そうでない方も、考えてみてください。自分がセキュリティ担当者だった場合には、実情はよくお判りでしょう。一般の職員の方でも、自組織では最低限の準備がとられているのかどうかを判定できる方法があります。それは例えば、自分が標的型メールの添付ファイルを開いてしまった時、どこに連絡すればいいのかを知っているか、どうか?です。

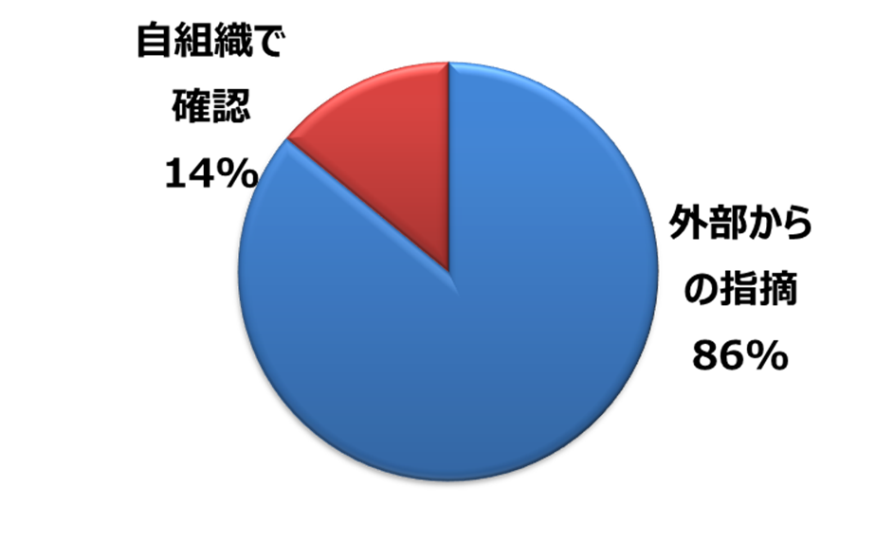

「インシデント」は非常に幅広い言葉であり、その具体的な被害内容は多岐にわたります。中でも特に、自組織での迅速かつ適切な対応が重要なものとして、ネットワークへの脅威の侵入があります。2015年に発生した年金事業者の被害事例、そして 2016年に発生した大手旅行会社の被害事例など、組織内ネットワークに脅威が侵入したことから組織が持つ情報が侵害された多くの事例が発覚しています。このような被害事例の中でも、2015年以降にトレンドマイクロが対応した事例の 9割近くで、組織のネットワーク内部から外部への「不審な通信」を外部から指摘されたことがインシデント発覚の発端になっています。内部から外部への不審な通信の存在は、自組織のネットワーク内に何らかの脅威が侵入した可能性が高い状況を表す「被害の兆候」です。このような被害の兆候について、多くの被害事例では外部からの指摘で気づいており、自身で気づけた組織は少ないことがわかります。外部から指摘されたにせよ自身で気づけたにせよ、自組織ネットワークへ脅威が侵入した可能性に気づいた場合に、組織として「インシデント対応」の実施が必要です。

海外では2012年頃から「Tech Support Scam」(テクサポ詐欺、サポート詐欺)と呼ばれるネット詐欺の手口が継続的に見られています。手口としては、ブラウザ上で「ウイルス感染」や「システムの不調」を示す表示で利用者の不安をあおり、画面上に表示されているサポート電話に問い合わせをさせる、というものですが、日本では 2015年頃から本格的な流入が見られており、本ブログでも 2015年6月の記事「「ウイルスが検出されました!」日本語音声で「警告」する詐欺サイトを初確認」で既に取り上げています。その後も攻撃は継続して見られており、トレンドマイクロサポートセンターへの「サポート詐欺」関連の問い合わせ数は2016年を通じて増加傾向を示しています。このようなネット詐欺に関してはその手口を周知することが有効な対策の1つとなりますので、本ブログ記事により継続する「サポート詐欺」手口の注意喚起といたします。

続きを読む