暗号化型ランサムウェアの手法は気味の悪い方向へと変化しているようです。トレンドマイクロでは、「JIGSAW(ジグソウ)」と呼ばれる悪質な暗号化型ランサムウェアを検証しました。ホラー映画「ソウ」を連想させるこの暗号化型ランサムウェアは、まずユーザのファイルをロックし、それから徐々にファイルを削除していく、という手法でユーザを翻弄します。そのようにして恐怖心を植え付け、身代金を払うようにユーザに圧力をかけるというわけです。この不正プログラムには、「ソウ」に実際登場する腹話術人形ビリーの画像、また、起動時には赤いデジタル時計が表示されます。

今日のコンピュータ利用状況において、サイバー犯罪者が手っ取り早く稼ぐことのできる暗号化型ランサムウェアの拡散は、もう驚くことではなくなりました。加えてこの拡散に便乗するサイバー犯罪者が増えたこともまた意外ではありません。最近では、各暗号化型ランサムウェア自体にはそれほど差はありません。それよりも、身代金支払いの圧力をかけるためユニークな機能を追加するか、恐怖心をあおる目新しい手法を追加するか、といった事で暗号化型ランサムウェアが命名されているようです。JIGSAW は、過去数カ月の間で瞬く間に流行したPETYAやCERBERのような要注意な暗号型ランサムウェアのファミリに加わります。

■ 感染および拡散

弊社の解析によると、JIGSAW は、無料のクラウドストレージサービス「1fichier[.]com」を拡散のためのダウンロードサイトとして悪用します。このクラウドストレージサービスは、これまでに情報収集型不正プログラム「FAREIT」やビットコインを収集する「COINSTEALER」により悪用されていたことで知られています。弊社はこの件について 1fichier[.]com に報告しており、これらの不正なURL は既に削除されています。JIGSAW はビットコイン関連サイト「hxxp://waldorftrust[.]com」からも、おそらく他のビットコイン関連のアプリのパッケージと共にダウンロードされます。

■ 心理戦

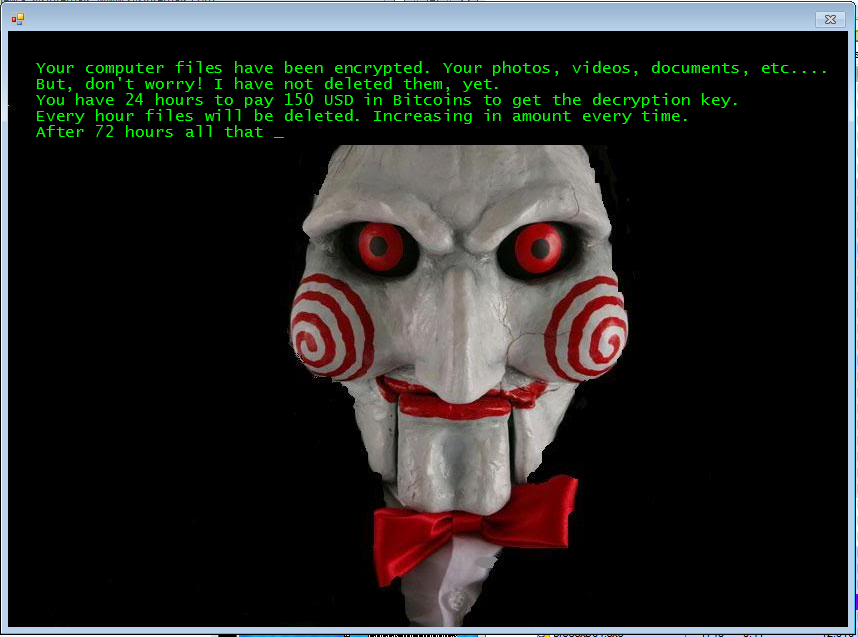

暗号化型ランサムウェア JIGSAW が実行されると、脅迫メッセージとビリーの画像が表示されます。

図1:脅迫メッセージと腹話術人形ビリーの画像を表示する JIGSAW

弊社では、英語とポルトガル語でのメッセージを確認しています。メッセージには、写真、動画およびドキュメントなどのファイルが暗号化されたことが書かれており、24時間以内のビットコインでの支払いを要求します。期限以内に支払わない場合、順次ファイルを削除すると同時に身代金を増額する、と脅迫します。最近の暗号化型ランサムウェアは時間の経過とともに身代金が値上がりしますが、JIGSAW ほどの単位で増加するものは他になく、1時間ごとに削除されるファイルの数だけでなく身代金も増加します。

JIGSAW は、上述のような脅迫で、ユーザに究極の選択、つまり、暗号化されたファイルが永久に削除されるか支払いするかを迫ります。ユーザが要求される身代金の最小金額は、20米ドルから150米ドル(約2,200円から16,400円。2016年4月22日現在)に設定されています。

図2:タイマーが始動しユーザに身代金を支払うように圧力をかける

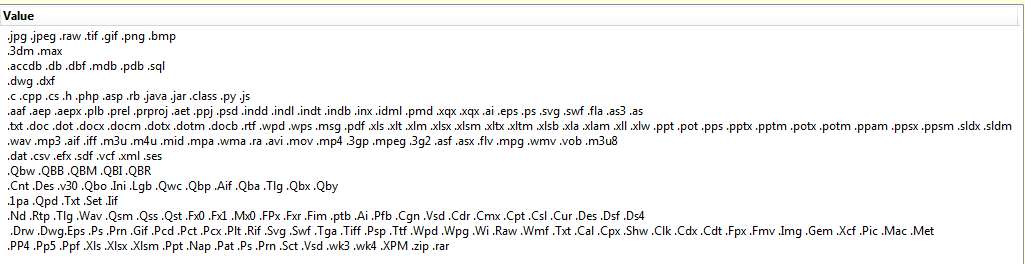

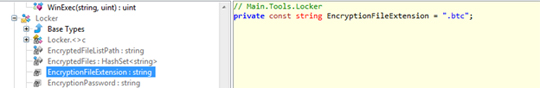

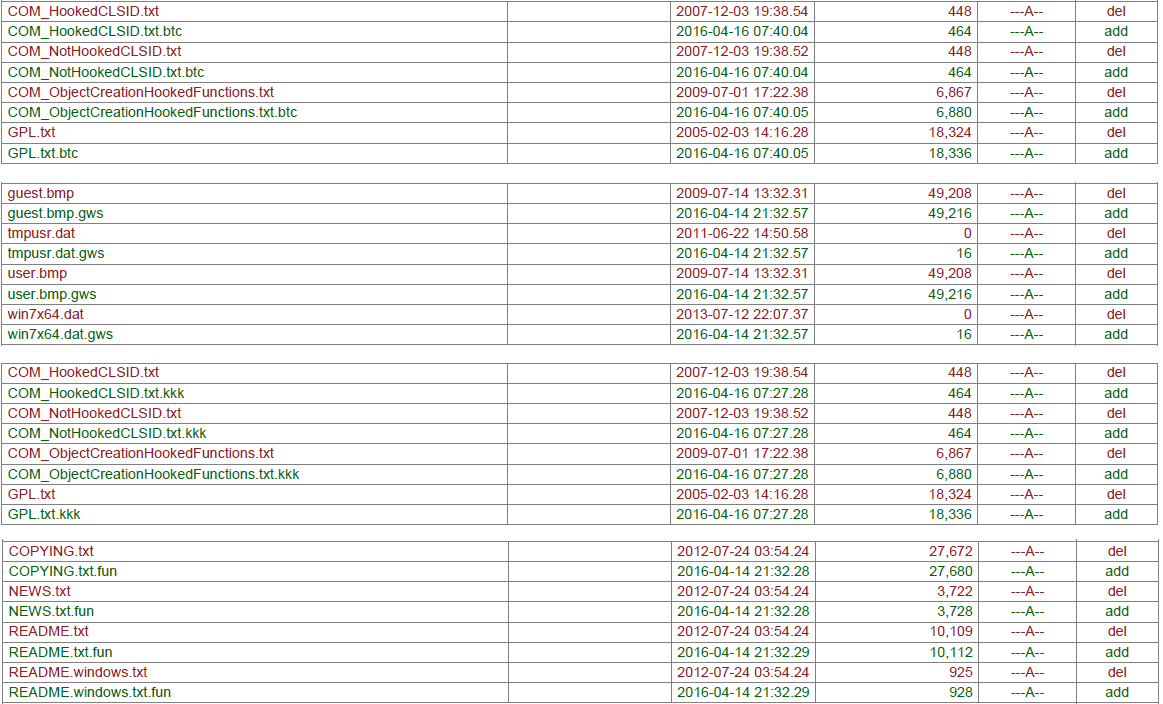

JIGSAW は、ユーザのファイル全てのコピーを作成し、それらのコピーを拡張子「fun」ファイルに暗号化し、元のファイルは削除します。このような不正活動をする暗号化型ランサムウェアは JIGSAW が初めてです。JIGSAW の亜種には他に、拡張子「KKK」「BTC」「GWS」のファイルに暗号化するものがあります。JIGSAW が暗号化するファイルは、以下図3で示す形式のファイルです。

図3:JIGSAW によって暗号化されるファイル拡張子

図4:ファイル拡張子を「BTC」に変える JIGSAW

図5:赤い文字は削除されたファイル、緑は暗号化されたコピー

脅迫メッセージには、もしユーザが PC を強制終了した場合1,000個のファイルが削除されコピーも作成されない、と書かれています。また、ユーザが再起動を試みた場合には、もう一度脅されることになります。そして72時間以内に身代金が支払われなかった場合には、暗号化されたファイルが削除されます。

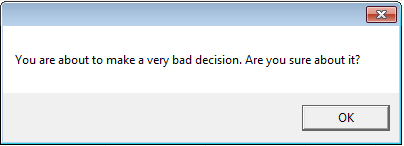

図6:再起動を試みると表示されるメッセージ

(訳:あなたは今非常にまずい決断をしようとしています。本当に再起動しますか?)

JIGSAW の脅迫手段は悪質な一方で、この暗号型ランサムウェア自体の構造はとても単純です。JIGSAW は他の暗号化型ランサムウェアのファミリと比較しても新機能を備えていません。しかし、高度な機能がなくても、JIGSAW はその悪質さで十分埋め合わせています。JIGSAW はユーザに身代金の支払いを承知させるほどの気味の悪いユーザインターフェイスと不快な脅しの策略を利用しています。

■ JIGSAW の亜種

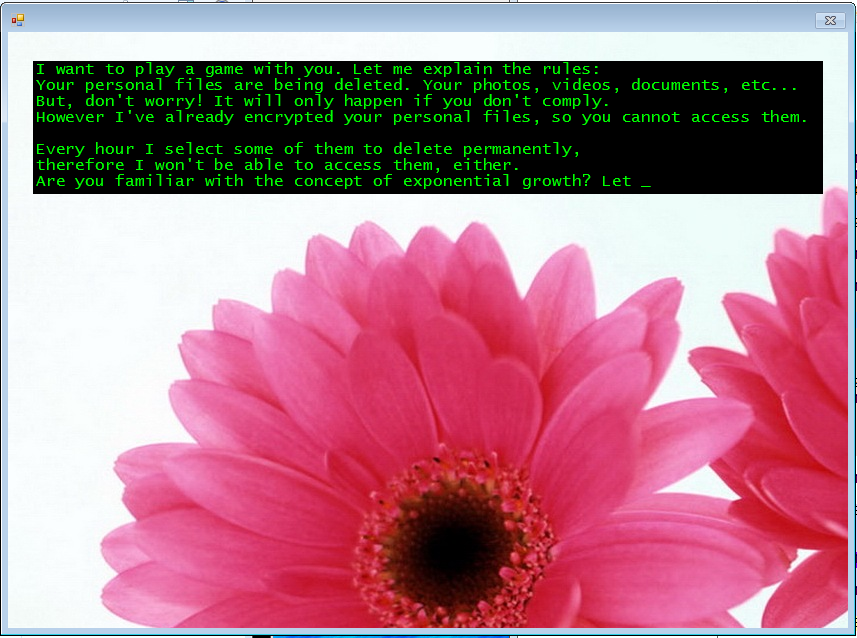

弊社の解析では、グレイウェアやアドウェア以外の感染経路として、アダルト関連 Webサイトも確認しています。この JIGSAW の亜種は腹話術人形ビリーの画像を用いません。この亜種では「あなたはポルノ中毒です。ポルノを見てはいけません。罰金を払ってください」というメッセージとともに成人向け画像が表示されます。身代金要求の詳細については先に紹介したものと同様です。また、もう1つの JIGSAW の亜種は、平凡なピンクの花の画像を表示します。

図7:もう1つのJIGSAWの亜種の背景画像

■ 「JIGSAW2.0」の確認

弊社では、上述の JIGSAW の解析後、「JIGSAW2.0」という新しいバージョンも確認しました。元の JIGSAW と違い、JIGSAW2.0は、難読化ツール「Confuser」を利用してコードを難読化しています。また、検出回避機能も確認されています。この新バージョンはフォレンジックツールおよび以下のような Windows のユーティリティツールを停止または無効化する事が可能です。

- Taskmgr

- Procexp

- Regedit

- Autoruns

- cmd

弊社で確認した JIGSAW2.0は、ファイルの暗号化に失敗し異常終了を繰り返しました。これは JIGSAW2.0がまだ試行錯誤中で開発途上であることを意味しているかもしれません。

■ 概観

恐怖心を利用する暗号化型ランサムウェアは、JIGSAW だけではありません。最近確認されたもう1つの暗号化型ランサムウェア「MAKTUBLOCKER」は、メールに添付された不正なファイルを経由して感染します。MAKTUBLOCKER の攻撃が効果的である理由は、このメールにはユーザ名とメールアドレスが明記されているため正規のメールに見えるからです。いずれにしても、暗号化型ランサムウェアの作成者がより多くのユーザを感染させるためにますます悪質な手段を採用し、被害者に身代金を払わせるための新しい手法を考案していることは明白です。

■ トレンドマイクロの対策

暗号化型ランサムウェアによる攻撃はますます増加しており、被害に遭う可能性も高まっています。事前の予防として、定期的に3-2-1ルールに従ってバックアップを取っておくことを推奨します。バックアップの保存は万一ランサムウェアの被害に遭った時に被害を緩和することにもつながります。身代金を支払ったとしても、暗号化したファイルをサイバー犯罪者が復号してくれる保証にはならないこと、サイバー犯罪者に金銭を渡すことは次のサイバー犯罪の発生につながることも考慮してください。

トレンドマイクロの提供する個人向けセキュリティ対策製品「ウイルスバスター クラウド 10」、および法人向けエンドポイントセキュリティ対策製品「ウイルスバスター コーポレートエディション」、「ウイルスバスター ビジネスセキュリティサービス」は、不正なプログラムやスパムメールを検出し、関連する不正なURLをブロックすることによって個人ユーザおよび企業をこの脅威から保護します。

※協力執筆者:Mark Manahan、Jamz Yaneza および Ruby Santos

関連する SHA1ハッシュ値は以下のとおりです。

- 0C269C5A641FD479269C2F353841A5BF9910888B – Ransom_JIGSAW.A

- DC307A673AA5EECB5C1400F1D342E03697564F98 – Ransom_JIGSAW.A

- CE42E2C694CA4737AE68D3C9E333554C55AFEE27 – Ransom_JIGSAW.A

- 1AD9F8695C10ADB69BDEBD6BDC39B119707D500E – Ransom_JIGSAW.B

- CA40233610D40258539DA0212A06AF29B07C13F6 – Ransom_JIGSAW.C

- F8431CF0A73E4EDE5B4B38185D73D8472CFE2AE7 – Ransom_JIGSAW.C

- DCE911B1C05DA965C8733935723B88BC29D12756 – Ransom_JIGSAW.D

- 3F6E3E5126C837F46A18EE988DBF5756C2B856AA – Ransom_JIGSAW.E

- 92620194A581A91874A5284A775014E0D71A9DB1 – Ransom_JIGSAW.E

- 5d6eeeffe8997aab2b2f38f81ed117b0e1b458d9 Ransom_JIGSAW.F

- 4e647721d4b98b00ce1430241b47348c81837f33 Ransom_JIGSAW.F

- ebb78d5b1e0734a9de81b4c0e4168de8b83ddb7f Ransom_JIGSAW.F

- 4c7b4e20d1cba5a88e74daec7c7577d68feae7f1 Ransom_JIGSAW.G

- ed42fd4a6cf5f813b3640144b456c6aaa9fef3e2 Ransom_JIGSAW.G

参考記事:

- 「New Crypto-Ransomware JIGSAW Plays Nasty Games」

by Jasen Sumalapao(Threat Response Engineer)

翻訳:室賀 美和(Core Technology Marketing, TrendLabs)