本ブログの 7 月 3 日の記事ではオンライン銀行詐欺ツール(バンキングトロジャン)による日本国内におけるクレジットカード情報詐取被害の一端を、7 月 17 日の記事ではバンキングトロジャンの情報詐取活動を実現する Web インジェクションツールの存在について報告してまいりました。今回はバンキングトロジャンを拡散させる電子メールによる攻撃の状況とその攻撃メールの送信を行う「スパムボット」の存在について報告いたします。不正プログラム(マルウェア)を拡散させるための主な攻撃手法には、電子メール経由と Web 経由があります。電子メール経由の攻撃の中でも、不特定多数のインターネット利用者を狙い、マルウェア拡散を目的とするものを特に「マルウェアスパム」と呼びます。現在、日本のインターネット利用者を狙う日本語のマルウェアスパムのほとんどは、バンキングトロジャン「URSNIF」の拡散を目的としたものであることがわかっています。このことから、バンキングトロジャンは日本国内を狙うメール経由の攻撃で最も多い脅威と言えます。

図:6 月に確認されたバンキングトロジャンの拡散を目的とするマルウェアスパムの例

■マルウェアスパムによるバンキングトロジャンの拡散状況

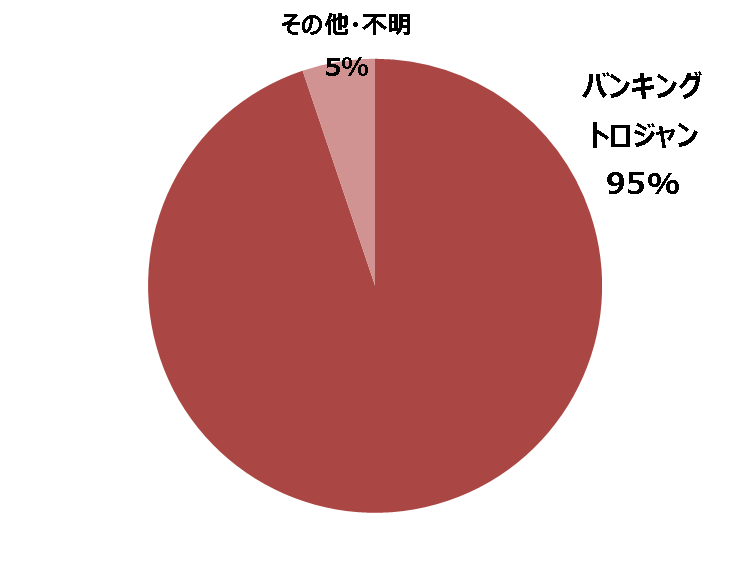

トレンドマイクロでは日夜多くのマルウェアスパムの攻撃を監視しています。マルウェアスパムの攻撃では、類似の件名や本文を持つ攻撃メールが短時間のうちに大量送信されます。ここでは類似の攻撃メールの大量送信事例をマルウェアスパム攻撃1件と定義して計算したところ、2018 年の 1 月~6 月の期間において 58 件の日本語マルウェアスパムの攻撃を確認しました。これはだいたい 3 日に 1 件の割合でマルウェアスパムの攻撃が発生していた計算になります。そして、この 2018 年上半期に確認された 58 件の攻撃のうち、最終的にバンキングトロジャンの侵入に繋がることが確認できたのは 55 件に及びました。つまり、日本語マルウェアスパムの約 95%はバンキングトロジャン拡散目的だったと言えます。これらのマルウェアスパム攻撃について、トレンドマイクロのクラウド型次世代セキュリティ技術基盤である「Smart Protection Network(SPN)」の統計で攻撃規模が特定できたものについては、1 件あたりの平均で約 3 万件、最大では 1 件で 13 万件の攻撃メール拡散が確認できました。

図:2018 年 1~6 月にトレンドマイクロが確認した日本語マルウェアスパム事例における脅威種別割合(n=58)

■バンキングトロジャンのマルウェアスパム送信を担う「スパムボット」

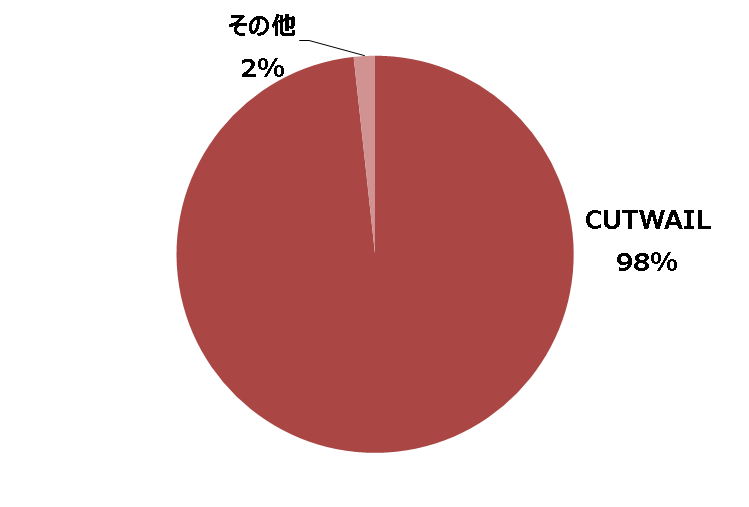

闇市場などのサイバーアンダーグラウンドには、不正なメールの大規模送信を請け負うスパムメール業者が存在しています。各スパム業者は「スパムボット」と呼ばれるメール送信用のボットネットを管理し、マルウェアスパムのような不正メールの送信を行っています。このようなスパムメール業者が使用するスパムボットの活動については 2017 年のブログ記事でも言及しています。当時のスパムボットに対する監視では、1 ヵ月の間に複数言語に及ぶ 50 種類以上のメール送信の命令が送られていたことがわかっています。これに対し、この 5 月~6 月の 2 か月間に行ったスパムボットに対する同様の監視においては、2 台の C&C サーバから合わせて 34 件の日本語マルウェアスパム送信の命令があったことが確認できました。スパムボットはスパム業者ごとに存在するものと考えられますが、特に日本を狙う日本語マルウェアスパムについては「CUTWAIL」と呼ばれるスパムボットが中心的に利用されています。前出の今年上半期の 6 カ月間に確認された 58 件の日本語マルウェアスパムのうち、実に 98% にあたる 57 件が CUTWAIL による送信であることがわかっています。

図:2018 年 1~6 月にトレンドマイクロが確認した日本語マルウェアスパム事例における送信元スパムボット別割合(n=58)

バンキングトロジャンは既に定着したサイバー犯罪として、変化しながらも攻撃を継続させています。このバンキングトロジャンの攻撃の背後にはアンダーグラウンドの闇市場などで提供される Web インジェクションツールや関連サービス、そして不特定多数を狙うばらまき型の攻撃に欠かせないスパムメール業者の存在があります。このような裏の「ビジネスモデル」が既に確立しているバンキングトロジャンの攻撃は今後も継続して発生する可能性が高く、注意が必要です。

※調査協力 秋保 陽介(日本リージョナルトレンドラボ)、サイバー攻撃レスポンスチーム(CART)