トレンドマイクロは、コンテナを狙う不正活動を監視するための取り組みの一環として、APIを露出させたDockerホストを実行するPCをハニーポットとして設置しました。Dockerは、コンテナベースの脅威によって最もよく狙われるシステムのひとつです。このハニーポットを設置して監視した目的は、攻撃者がこのDockerホストを発見し、ユーザが望まないコンテナを展開するために利用することを検出するためでした。最近、ハニーポットの状態を確認したところ、1つのイメージ(コンテナのスナップショット)が既にこの環境に展開されていたことが分かりました。

(さらに…)

トレンドマイクロは、ハニーポットから収集したデータの分析を通して仮想通貨発掘マルウェアをデプロイする活動を確認しました。この仮想通貨発掘マルウェアは、リポジトリホスティングサービス「Docker Hub」で公開されているDockerイメージを悪用した不正なコンテナとしてデプロイされていました。このイメージは仮想通貨発掘マルウェアを送り込む不正なサービスの一部として悪用されます。また、仮想通貨の発掘の他に、ネットワークスキャンツールを利用して露出したコンテナおよびアプリケーションを検索する活動も確認されました。Dockerは適切な設定のためのベストプラクティスを公開していますが、今回の調査で使用したハニーポットにはセキュリティ対策は実施していません。コンテナに含まれるアプリケーションではなくDocker自体を狙った攻撃を捕捉するために初期設定のまま構築されています。

続きを読むトレンドマイクロは、コンテナ型仮想環境を提供するソフトウェア「Docker Engine Community 版」における設定の不備を悪用し、仮想通貨発掘マルウェア(「Coinminer.SH.MALXMR.ATNE」として検出)を拡散する攻撃を確認しました。感染 PC では Docker API が使用するポート「2375/TCP」および「2376/TCP」がインターネットに露出していました。

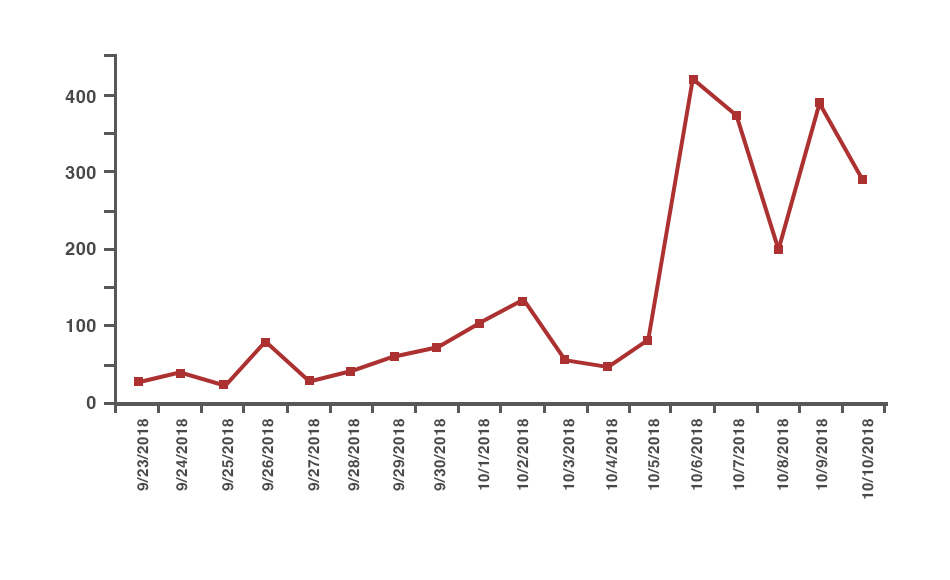

図 1:2375 番または 2376 番ポートで確認された攻撃

(さらに…) 続きを読む

Page 2 of 21