トレンドマイクロでは、古くから存在する「TSPY_USTEAL」ファミリが、2014年に入ってから再び活動し始めたのを確認しています。今年確認された情報収集型不正プログラムには、不正なパッカー、難読化、「身代金要求型不正プログラム(ランサムウェア)」のバンドルといった新たな不正活動が追加されていました。

「TSPY_USTEAL」の亜種は、2009年から感染が確認されており、ブラウザに保存された PC情報やパスワードなどの重要な情報を収集することで知られています。この不正プログラムはドロッパーとして機能し、リソースセクションにプラグインやバイナリを作成します。収集された情報は、暗号化したファイル(拡張子 bin)に保存され、FTP経由でコマンド&コントロール(C&C)サーバにアップロードされます。この不正活動は、以前の亜種から新しい亜種に引き継がれています。

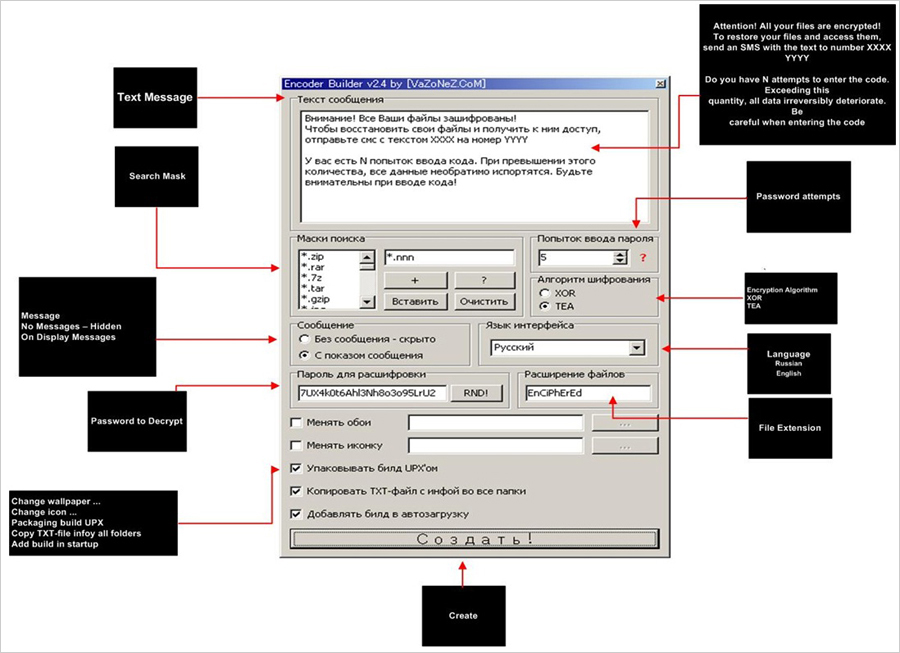

「TSPY_USTEAL.USRJ」として検出されるこの新しい亜種は、感染した PC上にランサムウェア(「TROJ_RANSOM.SMAR」として検出)を作成します。これらのランサムウェアファイルは、新たなツールキットビルダで作成されたものです。このツールキットビルダによって、攻撃者は、暗号化するファイルの種類から表示される脅迫文まで、ランサムウェアの不正活動を完全に管理することができます。

弊社の製品では、このツールキットは「TROJ_TOOLKIT.WRN」として検出されます。図1 は、ロシア語で書かれたツールキットの機能を英訳したものです。暗号化するファイルの種類や脅迫状、暗号化されたファイルに追加する拡張子、作成されたエンコーダのファイル名が含まれています。

|

「TROJ_RANSOM.SMAR」として検出されるランサムウェアは、ユーザの PC に自身のコピーを作成します。そして、特定のファイルを同一のアイコンと拡張子名で暗号化します。例えば、「LINK」や「ZIP」といった特定の拡張子に、マーカーとして拡張子「EnCiPhErEd」を追加します。次に、脅迫状の詳細を含む画像ファイルを作成します。

|

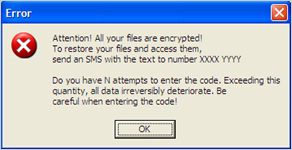

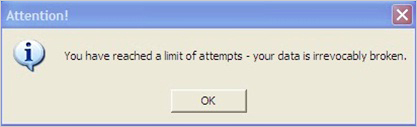

ユーザが暗号化したファイルにアクセスすると、脅迫状およびパスワードを入手するための連絡先が表示されます。パスワードを入手する手段は、SMS のメッセージ(以下、テキストメッセージ)かもしくは Eメールです。次に、脅迫状はパスワードの入力を求めるメッセージを表示します。パスワードが正しければ復号され、暗号化されたファイルは元の形式に戻ります。その後、ランサムウェアは自身を削除します。一方、誤ったパスワードが入力され、あらかじめ設定された回数に達すると、図3 のエラーメッセージを表示します。そして、さらにまだ暗号化されていないファイルを検索し暗号化します。ランサムウェアは、その後自身を削除します。

|

2種類の不正プログラムを組み合わせたこの脅威は厄介な存在です。個人情報や認証情報を収集する一方、ランサムウェアはファイルを暗号化し、被害者から金銭をゆすります。この不正プログラムを作成した人物は、ランサムウェアを利用して、ユーザからできるだけ多くの金銭を収集したいと考えていたと思われます。

弊社のクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」からのフィードバックによると、「TROJ_RANSOM.SMAR」は、4月中旬に米国で被害が急増しました。

トレンドマイクロ製品をご利用のユーザは、弊社のクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」によって守られています。特に「Webレピュテーション」技術により、この脅威に関連する不正な Web サイトへのアクセスをブロックします。そして、「ファイルレピュテーション」技術により、上述の不正プログラムを検出し、削除します。

※協力執筆者:Adremel Redondo および Nazario Tolentino II

参考記事:

by Paul Pajares (Fraud Analyst)

翻訳:品川 暁子(Core Technology Marketing, TrendLabs)