Microsoft は、2013年12月5日(米国時間)、特定の捜査当局と連携して「ZeroAccess」を閉鎖したと発表しました。しかし、これが思いがけず、別の有名なボットネット「TDSS」に影響を与えることになりました。

■ボットネット「TDSS」とボットネット「ZeroAccess」について

ボットネット「ZeroAccess」は世界で最も注目されているボットネットの一つで、ルートキット機能を備えた不正プログラム「ZACCESS(TROJ_ZACCESS・BKDR_ZACCESS・RTKT_ZACCESSなど)」で構成されています。「ZACCESS」は通常、海賊版の映画のタイトルに偽装したピアーツーピア(P2P)ネットワークからダウンロードされます。ボットネット「TDSS」も同様に、検出を回避するためのルートキット機能を備える不正プログラム「TDSS」で構成されていることで知られており、偽セキュリティソフト型不正プログラム「FAKEAV」や「DNS設定の変更を行なうトロイの木馬型不正プログラム(DNSチェンジャー)」といった他の不正プログラムを拡散することで有名です。また、どちらのボットネットもクリック詐欺に関与しています。

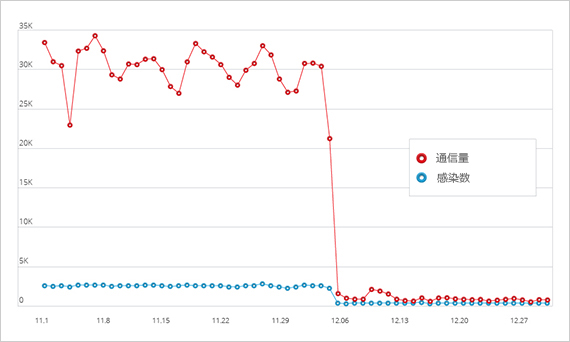

トレンドマイクロは、2013年 9月に公開したブログ記事で、「ZACCESS」の一部の亜種が「TDSS」に関連する URL にどのよう誘導するかについて言及し、「ZACCESS」および「TDSS」がコマンド&コントロール(C&C)のインフラの一部を共有していることを指摘しました。弊社が 2つの不正プログラムで構成されるボットネットの関連性を監視していたところ、「ZACCESS」に感染したユーザ数と「ZACCESS」の通信量は、閉鎖の直後に大幅に減少しました。「ZACCESS」に感染した PC のうち、わずか 2.8% だけが C&Cサーバと通信を試みていますが、失敗に終わっています。

|

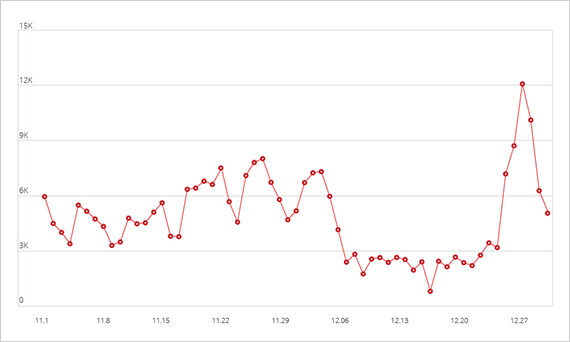

また弊社は、同時期の「TDSS」によるクリック詐欺も大きく影響を受けたことを確認しています。クリック詐欺に関与した「TDSS」の通信量は、Microsoft が閉鎖を発表した 12月5日以降に減少しました。しかし、この活動は年末前から突如活発になってきており、「TDSS」によるクリック詐欺の活動はいまだ続いていて、閉鎖による影響は一時的なものだったと考えられます。

|

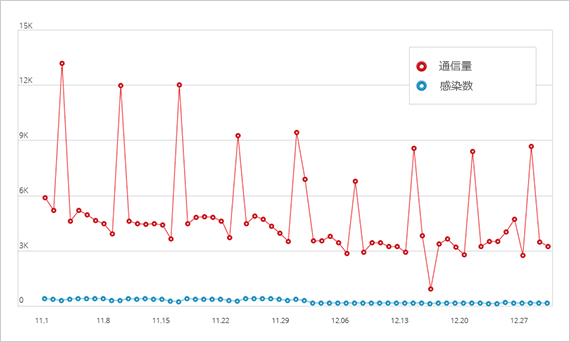

しかし、図3 で示すように、「TDSS」の感染数および通信量は、閉鎖の影響を受けておらず、クリック詐欺だけが影響を受けています。

|

■ボットネット「TDSS」とボットネット「ZeroAccess」の関連性

「TDSS」のクリック詐欺活動が著しく減少したことは、「ZeroAccess」のクリック詐欺と関連性があります。弊社はこれまでの調査から、どちらのボットネットもクリック詐欺を行っているため、さらに利益を生むために、双方の URL を交換した可能性があると考えています。この悪名高い 2つのボットネットの間で悪質な取引が行われた証拠は、「ZeroAccess」が利用した URL で確認できるでしょう。

弊社がクリック詐欺を調査し始めた時、「ZACCESS」のいくつかの亜種が、「TDSS」に関係する URL に誘導することを確認しました。「TDSS」に関連する URL に誘導すると、その結果、「TDSS」の収集するクリック数が増加し、犯罪者にさらに利益をもたらします。また弊社では、「TDSS」の亜種である「DGAv14」が、「ZACCESS」の旧バージョンが利用していた、接続先ドメイン名を生成する仕組みである「Domain Generation Algorithm(DGA)」を利用し、一方「ZACCESS」の新しい亜種が「DGAv14」の機能を取り入れているのを確認しています。

「ZeroAccess」の閉鎖は、金銭収集をたくらむ「TDSS」に悪影響を与えましたが、「TDSS」の感染や通信はこれまでと変わらないことから、「TDSS」は他のボットネットからも利益を得ていると考えられます。

トレンドマイクロ製品をご利用のユーザは、弊社のクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」によって守られています。特に「Webレピュテーション」技術により、この脅威に関連する不正な Web サイトへのアクセスをブロックします。そして、「ファイルレピュテーション」技術により、上述の不正プログラムを検出し、削除します。追加の予防策として、不明な Webサイトや P2Pネットワークからファイルをダウンロードしないようにして下さい。「ZACCESS」は、このような通信でダウンロードされることが知られています。

参考記事:

by Yuki Hsu (Senior Engineer)

翻訳:品川 暁子(Core Technology Marketing, TrendLabs)